INFORME SOBRE AMENAZAS

INFORME SOBRE AMENAZAS

Verano de 2022

Verano de 2022

El primer trimestre de 2022 tuvo más de evolución que de revolución. Continuó el avance de las técnicas y la prevalencia de ataques mientras que los ciberataques rusos siguieron una lenta evolución alimentada por la persistencia del conflicto en Ucrania. El último informe de investigación de Trellix Threat Labs incluye nuestros descubrimientos durante el primer trimestre de 2022, además de otros destacados estudios, como la evolución de la ciberdelincuencia rusa, el ransomware en Estados Unidos y las tendencias de la seguridad del correo electrónico. También compartimos el reciente estudio de nuestro equipo sobre las vulnerabilidades encontradas en sistemas de control de acceso a edificios, y los riesgos asociados a la atención sanitaria conectada.

Carta de nuestro científico jefe

Bienvenido a nuestro último informe de amenazas.

When we started the journey with Trellix, we knew merging two major backends would give us a tremendous cyberthreat perspective of what’s happening in the world. Esta edición incluye una nueva categoría que ofrece a nuestros lectores información sobre el tipo de amenazas que se observan desde la perspectiva del correo electrónico.

Fue un enorme placer encontrarnos con tantos de vosotros en la conferencia RSA en la que publicamos y presentamos varias de nuestras investigaciones: desde una descripción de los ataques observados en el conflicto de Ucrania a vulnerabilidades descubiertas en dispositivos médicos y la tecnología de control de acceso a edificios. En este informe se destaca esta investigación y otras amenazas y ataques prevalentes observados en circulación, así como nuestros datos y conclusiones del primer trimestre de 2022.

En Black Hat, DEFCON, RSA, y otras conferencias, nos congratulamos de las amables palabras y opiniones sobre nuestro informe sobre amenazas. No pierda el contacto entre conferencias y comuníquese con nosotros en nuestras redes sociales si tiene alguna sugerencia o le falta información.

Hasta la próxima ocasión, consulte, la página de artículos de blog de Trellix Threat Labs donde encontrará nuestras últimas investigaciones, vídeos y contenido sobre amenazas.

—John Fokker

Lead Scientist

La evolución de la ciberdelincuencia rusa

Por atribución pública, los grupos de ciberdelincuentes rusos han estado siempre activos. Sus tácticas, técnicas y procedimientos (TTP) no han evolucionado de manera importante a lo largo del tiempo, aunque se han observado algunos cambios. En los últimos tiempos, el panorama de las amenazas ha cambiado ya que se ha producido la fusión parcial de múltiples dominios. Esta tendencia ya se estaba produciendo, pero el aumento de la actividad digital la ha acelerado y expuesto todavía más.

Históricamente, Trellix ha tenido una importante cartera de clientes en Ucrania y cuando se intensificaron los ciberataques contra el país, iniciamos una estrecha colaboración con el gobierno y partners del sector para ofrecer mayor visibilidad de la evolución del panorama de amenazas. Estábamos deseando ayudar a la región contra la ciberactividad maliciosas y hemos podido ir más allá compartiendo conocimiento para ofrecer una amplia gama de appliances de seguridad sin coste alguno en la región afectada (agradecimiento especial para nuestros partners de Mandiant por desplegar algunos de los appliances en las organizaciones que necesitaban más protección).

Para apoyar a nuestros clientes y al pueblo de Ucrania, Trellix Threat Labs trabajó de manera coordinada con varias agencias gubernamentales para ofrecerles los datos de telemetría necesarios, informes de inteligencia y análisis de las herramientas de malware utilizadas por los ciberdelincuentes rusos. Una gran parte de los esfuerzos de Trellix se llevaron a cabo con discreción ya que la protección de nuestros clientes es nuestra mayor prioridad.

En coordinación con RSA, el equipo de Trellix Threat Labs publicó nuestra investigación (Growling Bears Make Thunderous Noise) sobre la evolución en el tiempo de la ciberdelincuencia rusa, el impacto de una (ciber) guerra y la organización y actividad observadas.

- Ataque de phishing contra el Ministerio de Defensa ucraniano

- Gamaredon

- Wipers

- Servidores de Exchange atacados

- UAC-0056

- Apt28

- DoubleDrop

El informe incluye una investigación detallada no solo del impacto de la ciberguerra posterior a la invasión rusa, sino de muchos cibergrupos y campañas asociados con el conflicto:

Más información sobre la evolución de la ciberdelincuencia rusa en el informe completo.

Metodología

Trellix’s backend systems are providing telemetry that we use as input for our quarterly threat reports. Combinamos nuestra telemetría con inteligencia de acceso público sobre amenazas y nuestras propias investigaciones sobre amenazas prevalentes, como ransomware, actividad financiada por Estados, etc.

Cuando hablamos de telemetría, nos referimos a detecciones, no a infecciones. Una detección se registra cuando uno de nuestros productos detecta un archivo, URL, dirección IP u otro indicador y nos informa al respecto.

La privacidad de nuestros clientes es primordial, También es importante a la hora de generar telemetría y asociarla a los sectores y países de nuestros clientes. La base de clientes por país varía y las cifras podrían mostrar cifras elevadas, si bien para explicarlo habría que mirar los datos con más detenimiento. Un ejemplo: el sector de las telecomunicaciones a menudo presenta cifras elevadas en nuestros datos. Pero no necesariamente significa que este sector reciba muchos ataques. El sector de las telecomunicaciones incluye también proveedores de servicios de Internet que son propietarios de espacios de direcciones IP que pueden comprar las empresas. ¿Qué significa esto? Los envíos desde el espacio de direcciones IP del proveedor de servicios de Internet se muestran como detección del sector de las telecomunicaciones pero podrían ser de clientes del proveedor que operan en un sector diferente.

Ransomware en EE. UU.: Primer trimestre de 2022

A principios de 2022, nos llenó de optimismo la noticia de que el Servicio Federal de Seguridad (FSB) ruso había arrestado a varios miembros del grupo de ransomware REvil en Rusia. Según nuestro análisis, estos afiliados tuvieron un papel menor dentro del grupo criminal. Sin embargo, esperábamos que este débil indicio de cooperación podría haber dado lugar a más detenciones en ese país.

With the Russian invasion of Ukraine at the end of February 2022, we now know that this was wishful thinking. La guerra se convirtió en un catalizador para la división de los ciberdelincuentes. Históricamente, los ciberdelincuentes han dejado a un lado la política, por lo que grupos de ransomware de Rusia y de Ucrania colaborarán para conseguir un beneficio económico.

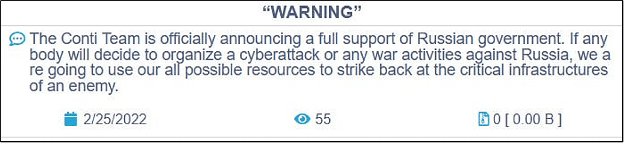

La elección de bandos se hizo más evidente en el caso del de ransomware Conti, que expresó públicamente su apoyo a la administración rusa en sus acciones.

Esta declaración pública no pasó desapercibida y unos días después un investigador anónimo con el usuario de Twitter @contileaks comenzó a publicar comunicaciones internas online de Conti. Los chats abarcaban varios años e incluían miles de mensajes en lo que hemos bautizado los "Papeles de Panamá" del ransomware.

Trellix ha examinado los chats filtrados y ha publicado un amplio artículo de blog que merece la pena leer. Entre lo más destacado que encontramos en los chats está su declaración pública de apoyo a la administración rusa y la posible relación estrecha entre los líderes de Conti y los servicios de inteligencia rusos. Estos vínculos vienen a corroborar las conclusiones del informe "In the Crosshairs: Organizations and Nation-State Cyber Threats” , que publicamos anteriormente en colaboración con CSIS. Una de las conclusiones principales del informe era la cada vez más delgada línea que hay entre los ciberdelincuentes de Estado y los privados.

Initially we expected this communication breach to have a severe impact on the ransomware gang’s operation. Sin embargo, lejos de eso, redoblaron sus ataques, hasta el punto de que llevaron a un país entero, Costa Rica, a declarar el estado de emergencia. Al final del segundo trimestre de 2022, observamos el desmantelamiento de infraestructura relacionada con Conti. Sin embargo, esto no es exactamente motivo para a lanzar las campanas al vuelo. Dado que ningún miembro veterano de este grupo ha sido detenido, y de sus conexiones con agencias de inteligencia rusas, deberíamos considerar que podríamos estar asistiendo a la formación de un grupo híbrido, capaz de atacar a objetivos elegidos por el Estado, pero manteniendo una coartada creíble de grupo criminal con fines económicos. El ransomware podría tener un doble propósito: por un lado su naturaleza perturbadora, y por otro servir como distracción para llevar a cabo una operación de filtración de datos.

Por lo tanto, recomendamos encarecidamente a todas las organizaciones que examinen detenidamente las técnicas, tácticas y procedimientos del ransomware, sobre todo si ya ha identificado a grupos financiados por Rusia como amenaza probable para su organización.

Desde el punto de la innovación, estamos observando que el ataques del grupo Conti a hipervisores ESXi con su variante de Linux, lo que podría indicar que se han dado cuenta de la importancia de los servicios de virtualización para una organización. Esta tendencia no es nueva, y ha tenido un éxito dispar a la hora de dañar máquinas virtuales debido a almacenes digitales y/o descifradores defectuosos.

Pero, ¿todo son malas noticias? No necesariamente. Las estadísticas del primer trimestre de 2022 de la empresa de respuesta a incidentes de ransomware Coveware muestran un fuerte descenso en el número de casos en los que las víctimas se vieron forzadas a pagar el importe del rescate a los ciberdelincuentes. Esto supone un halo de esperanza, ya que no pagar sigue siendo la mejor forma de dañar el modelo de negocio de los ciberdelincuentes.

Sectores con más ransomware en Estados Unidos, primer trimestre de 2022

En el primer trimestre de 2022 los servicios empresariales representaron el 64 % del total de detecciones de ransomware entre los 10 principales sectores en Estados Unidos. Las ONG ocuparon un segundo puesto a bastante distancia.

64

Herramientas utilizadas en campañas de ransomware en Estados Unidos, primer trimestre de 2022

32

La herramienta de malware Cobalt Strike se utilizó en el 32 % de las 10 principales consultas de ransomware en el primer trimestre de 2022, alcanzando una prevalencia equivalente a RCLONE (12 %), BloodHound (10 %) y Bazar Loader (10 %).

Familias de ransomware en Estados Unidos, primer trimestre de 2022

Lockbit es la familia de ransomware más prevalente, usada en el 26 % de las 10 principales consultas en Estados Unidos en el 1.er trimestre, por delante de Conti (13 %), BlackCat (11 %) y Ryuk (10 %).

Campañas de ransomware más detectadas en Estados Unidos, primer trimestre de 2022

Vatet, PyXie y Defra 777 asociadas

Ryuk

Lockbit

Agrius lanza ataques disruptivos contra objetivos israelíes

Conti

17 %

14 %

13 %

9 %

8 %

Vatet, PyXie y Defra 777 asociadas

17 %

Ryuk

14 %

Lockbit

13 %

Agrius lanza ataques disruptivos contra objetivos israelíes

9 %

Conti

8 %

Patrones MITRE ATT&CK de ransomware más detectados, primer trimestre de 2022

1.

Datos cifrados para causar daños

14 %

2.

Descubrimiento de archivos y directorios

12 %

3.

Descubrimiento de procesos

11 %

4.

Descubrimiento de información del sistema

10 %

5.

PowerShell

10 %

Herramientas utilizadas en campañas de ransomware en Estados Unidos, primer trimestre de 2022

1.

Cmd

14 %

2.

Mimikatz

14 %

3.

PsExec

13 %

4.

ADFind

11 %

5.

Ping.exe

11 %

Ransomware a nivel mundial: Primer trimestre de 2022

53

El sector de las telecomunicaciones lideró la categoría de clientes internacionales en cuanto a ransomware, con un 53 % de detecciones entre los 10 principales sectores por segundo trimestre consecutivo.

Detecciones de familias de ransomware, cuarto trimestre de 2021 y primer trimestre de 2022

44

Lockbit37

Conti55

CubaLas detecciones de familias de ransomware disminuyeron en el primer trimestre de 2022. Lockbit representó el 20 % de las 10 principales consultas sobre herramientas de ransomware, seguido por Conti (17 %) y Cuba (14 %) en el cuarto trimestre de 2021. Sin embargo, descendieron las consultas de los líderes en prevalencia en el 4.º trimestre –Lockbit (-44 %), Conti (-37 %) y Cuba (-55 %)– en comparación con el cuarto trimestre de 2022.

Técnicas MITRE ATT&CK de ransomware más denunciadas, primer trimestre de 2022

1.

Datos cifrados para causar daños

2.

Descubrimiento de archivos y directorios

3.

PowerShell

4.

Descubrimiento de procesos

5.

Descubrimiento de información del sistema

Malware utilizado en campañas de ransomware a nivel mundial, primer trimestre de 2022

1.

Cobalt Strike

30 %

2.

Bazar Loader

15 %

3.

RCLONE

10 %

4.

BloodHound

9 %

5.

TrickBot

7 %

Investigadores de Trellix descubren fallos críticos en sistemas de control de acceso a edificios

Las infraestructura críticas siguen representando uno de los objetivos más atractivos para los ciberdelincuentes en todo el mundo. La industria está plagada de sistemas antiguos y de fallos de hardware y software triviales, problemas de configuración y ciclos de actualización excepcionalmente lentos. Sin embargo, en esta categoría están muchos de los sistemas más esenciales que utilizamos: canalizaciones para el tratamiento de aguas, redes eléctricas, automatización de edificios, sistemas de defensa, y un largo etcétera.

Un área que a menudo se pasa por alto de los sistemas de control industrial es el control de acceso, parte de la infraestructura de automatización de edificios. Los sistemas de control de acceso son soluciones comunes e imprescindibles, que proporcionan automatización y administración remota para lectores de tarjetas y puntos de entrada/salida para proteger lugares.

According to a study done by IBM in 2021, the average cost of a physical security compromise is $3.54 million and takes an average of 223 days to identify a breach. Son muchas las posibilidades de que las organizaciones recurran a sistemas de control de acceso para garantizar la seguridad y protección del acceso.

Trellix Labs recently unveiled breaking research into one such system, a ubiquitous access control panel by HID Mercury. Muchos proveedores OEM utilizan firmware y paneles de Mercury para implementar sus soluciones de control de acceso. Nuestro equipo hizo públicas nuestras conclusiones en el evento Hardwear.io en Santa Clara el 9 de junio de 2022, y también se presentará en el Black Hat este verano. Their findings highlighted four zero-day vulnerabilities and four previously patched vulnerabilities, never published as CVEs, with the top two leading to remote code execution and arbitrary reboot, completely unauthenticated. Esto significa que los ciberdelincuentes infiltrados en la red de un edificio podrían cerrar y abrir puertas, y evitar la detección a través del software de administración. Los investigadores prepararon un artículo de blog en el que destacaban las conclusiones y publicarán documento técnico detallado de varias partes coincidiendo con la conferencia Black Hat. Además, grabaron un vídeo de demostración del ataque en el que usaron dos de las vulnerabilidades para comprometer un sistema de control de acceso clonado en su laboratorio.

Vulnerabilidades identificadas

CVE-2022-31479

Inyección de comandos sin autenticar

<=1,291

Base 9, Total 8,1

CVE-2022-31480

Denegación de servicio sin autenticar

<=1,291

Base 7,5, Total 6,7

CVE-2022-31481

Ejecución de código remoto sin autenticar

<=1,291

Base 10, Total 9

CVE-2022-31486

Inyección de comandos autenticada

<=1,291 (sin parche)

Base 8,8, Total 8,2

CVE-2022-31482

Denegación de servicio sin autenticar

<=1,265

Base 7,5, Total 6,7

CVE-2022-31483

Escritura en archivo arbitraria sin autenticar

<=1,265

Base 9,1, Total 8,2

CVE-2022-31484

Modificación de usuario sin autenticar

<=1,265

Base 7,5, Total 6,7

CVE-2022-31485

Falsificación de información sin autenticar

<=1,265

Base 5,3, Total 4,8

Actualizaciones de seguridad

Carrier ha publicado una nueva notificación de seguridad en su página de productos de seguridad con detalles sobre los fallos y las correcciones y actualizaciones de firmware recomendadas. Siempre que sea posible, aplicar los parches del proveedor debería ser siempre la primera medida.

Estadísticas de amenazas prevalentes

Nuestro equipo ha realizado un seguimiento de las categorías de amenazas en el primer trimestre de 2022. Los resultados de la investigación reflejan los porcentajes de detecciones del tipo de familias de malware observado, asociado a los países, sectores de clientes empresariales y las técnicas MITRE ATT&CK empleadas.

Familias de malware, primer trimestre de 2022

23

Phorpiex fue la familia de malware más consultada en el primer trimestre de 2022

Técnicas MITRE ATT&CK más denunciadas, primer trimestre de 2022

1.

Transferencia de herramientas a la entrada

2.

Ofuscación de archivos o información

3.

Protocolos web

4.

Desofuscación/descodificación de archivos o información

5.

Modify Registry

Llamada urgente para la ciberseguridad de los dispositivos médicos conectados

La industria médica se enfrenta a riesgos de ataque únicos debido a los numerosos dispositivos específicos que utiliza, como máquinas de anestesia, bombas de infusión intravenosa, sistemas de puntos de atención, máquinas de resonancia magnética, y muchos otros. La gran mayoría de estos dispositivos no se encuentran en otros sectores ni tampoco en los hogares. El hecho de que no se usen de forma generalizada crea una falsa sensación de seguridad y una menor supervisión por parte del sector de la investigación de seguridad.

Los dispositivos y software médicos no alcanzan los mínimos en cuanto a las prácticas de seguridad fundamentales, como la gestión de credenciales, y están repletos de vulnerabilidades de ejecución remota de código (RCE). Esto resulta muy atractivo para los ciberdelincuentes y debemos estar en guardia para evitar ataques futuros, ya que no va a ser una superficie de ataque ignorada para siempre. Todos los interesados deben ser conscientes de que la gran variedad de vulnerabilidades de autenticación indica que el ámbito médico precisa más investigación, tanto interna como externa, para reforzar estos dispositivos. No se trata simplemente de sistemas de administración y otras aplicaciones, también es necesario prestar atención a todos los dispositivos médicos conectados en red a los que es necesario acceder. Currently it doesn’t appear that these devices are being targeted by malicious actors but this doesn’t mean we can relax. Son muchas vulnerabilidades RCE que elegir y código de exploit público que reutilizar. Aunque los ciberdelincuentes utilizan otros métodos para atacar hospitales y clínicas, buscarán un acceso más fácil cuando esos métodos no funcionen. La sociedad en su conjunto no puede permitir que los dispositivos y el software médico sigan siendo un punto débil a merced de los ciberdelincuentes y, por lo tanto, deberían promover las pruebas de seguridad tanto internas como externas entre desarrolladores e investigadores por igual.

Encontrará los detalles de nuestra investigación en nuestro artículo de blog reciente Connected Healthcare: A Cybersecurity Battlefield We Must Win. Gracias a datos públicos, como las bases de datos CVE, hemos analizado el estado actual de la superficie de ataque en el ámbito médico y hemos evaluado las amenazas activas y la distribución de las vulnerabilidades descubiertas. We believe that more partnerships between medical device vendors, medical care facilities and security researchers in junction with increased security testing is warranted to prevent a growing attack surface from becoming even more attractive to malicious actors.

Aprovechamiento de recursos locales

Hemos realizado un seguimiento de los ciberdelincuentes, las tácticas, técnicas y procedimientos, así como el malware utilizado. También hemos identificado y comunicado trimestralmente datos en relación con archivos binarios no maliciosos y a menudo no necesarios que pueden vulnerarse para llevar a cabo varias fases de un ataque. Si bien sigue siendo necesario conocer el malware personalizado y comercial, así como las técnicas, tácticas y procedimientos de aprovechamiento de recursos locales de los que defenderse, también se debe conocer al enemigo e identificar los objetivos. Diving a little deeper into the LoLBins, the question remains, who is using our tools against us and why? ¿No tienen la capacidad de escribir malware personalizado que pueda alcanzar el objetivo en cuestión? ¿O se trata simplemente de una herramienta de conveniencia y un intento de pasar desapercibido? Después de todo, los ciberdelincuentes suelen estar empleados como todo el mundo, se reúnen con sus jefes, se marcan objetivos diarios, trimestrales y anuales, trabajan a destajo y ganan un sueldo.

If we are going to honor our mission “To Deliver Living Security Everywhere” we must equip ourselves, our customers and our colleagues who are in the day-to-day fight to protect our critical information, infrastructures, and assets from those who seek to profit from the exploitation of vulnerabilities and theft of intellectual and organizational data.

¿Qué archivos binarios han sido vulnerados y a quién se ha identificado como responsable en el primer trimestre de 2022?

Archivos binarios de Windows, primer trimestre de 2022

1.

Shell de comandos de Windows/CMD

47,90 %

2.

PowerShell

37,14 %

3.

WMI/WMIC

21,43 %

4.

Schtasks

19,05 %

5.

Rundll32

14,29 %

Herramientas administrativas, primer trimestre de 2022

1.

Shell de comandos de Windows/CMD

20,48 %

2.

PowerShell

6,19 %

3.

WMI/WMIC

6,19 %

4.

Schtasks

5,71 %

5.

Rundll32

4,29 %

Los ciberdelincuentes hacen un uso ilícito de las herramientas de administración y los archivos binarios de Windows, primer trimestre de 2022

A lo largo del primer trimestre de 2022, nuestros analistas han atribuido a los siguientes grupos de ciberdelincuentes los principales abusos de herramientas de administración y archivos binarios legítimos de Windows:

1.

APT41

39 %

2.

Garmaredon Group

39 %

3.

APT35

33%

4.

Winnti Group

33%

5.

Muddy Water

24 %

Ransomware que vulnera herramientas de administración y archivos binarios de Windows, primer trimestre de 2022

Además, gracias a nuestras actividades de seguimiento y análisis, hemos detectado las siguientes familias de ransomware que han usado de manera ilícita herramientas de administración y archivos binarios de Windows, antes de desplegar la carga útil del ransomware:

1.

Blackcat

29,63 %

2.

Lockbit

16,67 %

3.

Midas

16,67 %

4.

BlackByte

14,81 %

5.

Hermetic Ransom

14,81 %

Actividad relacionada con Estados: Primer trimestre de 2022

Nuestro equipo realiza el seguimiento y vigilancia de las campañas financiadas por Estados, junto con sus indicadores y técnicas asociadas. La investigación incluye los ciberdelincuentes, las herramientas, los países y los sectores de los clientes atacados, y las técnicas MITRE ATT&CK del primer trimestre de 2022. Todos los datos sobre los incidentes, incluidos los indicadores, reglas YARA y lógica de detección, están disponibles en Insights.

5 grupos de APT más activos en el primer trimestre de 2022

15

36 grupos de APT más activos en el primer trimestre de 2022.

Países clientes en ataques patrocinados por Estados, 1.er trimestre de 2022

31

En el primer trimestre de 2022 la actividad de ataques patrocinados por Estados en Turquía representó el 31 % de las 10 principales detecciones entre los países cliente, seguida por Israel (18 %), Reino Unido (11 %), México 10 %) y Estados Unidos (8 %).

Patrones MITRE ATT&CK más denunciados, primer trimestre de 2022

1.

Ofuscación de archivos o información

2.

Desofuscación/descodificación de archivos o información

3.

Spearphishing Attachment

4.

Descubrimiento de información del sistema

5.

Protocolos web

Campañas de ransomware más detectadas en Estados Unidos, primer trimestre de 2022

22

Cobalt Strike ocupó el primer puesto (22 %) en el top 10 del malware más utilizado en las campañas de APT en el primer trimestre de 2022.

Cobalt Strike

njRAT

PlugX

Poisonivy

Crimson RAT

22 %

10 %

10 %

8 %

8 %

Cobalt Strike

22 %

njRAT

14 %

PlugX

10 %

Poisonivy

8 %

Crimson RAT

8 %

Tendencias de la seguridad del correo electrónico: Primer trimestre de 2022

Los análisis de telemetría del correo electrónico del primer trimestre de 2022 revelaron las tendencias de URL de phishing y de documentos maliciosos en los mensajes.

La mayoría de los mensajes de correo electrónico maliciosos detectados contenían URL de phishing utilizadas para robar credenciales o para engañar a las víctimas con el fin de conseguir que descargaran malware. En segundo lugar, identificamos mensajes con documentos maliciosos como archivos de Microsoft Office o PDF adjuntos. Estos documentos contienen macros que funcionan como downloaders o exploits que permiten al atacante hacerse con el control del sistema de la víctima. Por último, descubrimos varios mensajes con ejecutables maliciosos, como ladrones de información o troyanos adjuntos.

Exploits

En cuanto a los exploits utilizados, la mayoría llegan comprimidos como archivos RTF maliciosos, documentos de MS Office con objetos OLE con carga maliciosa, o PDF infectados con exploits para Adobe Reader o scripts JS maliciosos. En la figura siguiente vemos que los tres principales formatos son RTF de Windows, seguidos por el último formato de Office y, por último, formatos de Office antiguos.

CVE-2017-11882

15,7 %

CVE-2012-0158

12,84 %

CVE-2017-0199

17,94 %

CVE-2014-1761

5,8 %

CVE-2017-8759

4,41 %

CVE-2017-11882

23,84 %

CVE-2017-0199

3,05 %

CVE-2017-8570

1,7 %

CVE-2017-11882

12,74 %

CVE-0201-20158

4,16 %

Amenazas contra países continentes sectores y vectores de ataque: Primer trimestre de 2022

Incrementos destacables de incidentes públicos y disponibles contra países y continentes, durante el primer trimestre de 2022:

490

Rusia registró el mayor incremento en el número de incidentes notificados entre el cuarto trimestre de 2021 y el primer trimestre de 2022.

35

Estados Unidos fue el país donde más incidentes se denunciaron en el primer trimestre de 2022.

Informe de errores

Si los errores fueran un grupo de música, estos serían sus grandes éxitos

Todo aficionado a la música que se precie sabe que para conocer a fondo a un nuevo artista no basta con buscar en Google sus singles de éxito, hay que escuchar todos sus álbumes, siempre con las expectativas de que aporten algo nuevo, remarcable y con entidad propia. En el caso de las estrellas de rock de Trellix Threat Labs, esto equivale a sintonizar nuestro Informe de errores mensual, en el que destacamos las vulnerabilidades que tienen más impacto cada mes, basándonos en análisis cualitativos y en décadas de experiencia colectiva en el sector, y no solo en calificaciones CVSS. Sin embargo, sabemos que no todo el mundo dispone del tiempo para sentarse con un café, ponerse cómodo y escuchar la discografía completa. Para los que prefieren una escucha general, ponemos a su disposición este Grandes éxitos del Informe de errores de 2022. And if you like what you hear, be sure to check out our other work – we treat our groupies right.

La flor y nata

En realidad, los errores elegidos cada mes ya destacan por mérito propio entre los muchos que compiten por captar la preciada atención de Twitter, así que seleccionar unos cuantos ganadores no es tarea fácil. Nuestra mejor herramienta para este fin es la mirada retrospectiva. En otras palabras, queremos seleccionar a los clásicos que han tenido un solo éxito. ¿Qué vulnerabilidades han demostrado tener impacto, o anticipamos que tendrán impacto, más allá de sus respectivos meses de gloria?

El primero que viene a la cabeza es CVE-2022- 0847, denominado "Dirty Pipe". Aunque puede que no tan atractiva como algunos RCE con una puntuación de 9,8, este fallo del kernel de Linux no se limita a la simple escalación de privilegios, sino que permite el acceso de escritura sin trabas a cualquier archivo, lo que no deja de ser preocupante en un entorno en el que todo son archivos. Sin embargo, la puntilla es que a menos que sea un poco masoquista y utilice una distribución vanguardista como Arch, las actualizaciones del kernel no son lo habitual para los dispositivos con Linux, lo que significa que es posible que haya que esperar mucho para que los dispositivos vulnerables dejen de serlo. Si a esto sumamos una prueba de concepto increíblemente sencilla y pruebas del exploit en circulación, el doble platino está garantizado.

Otro éxito nos llega por cortesía de nuestro número de abril, y no porque yo fuera el autor: CVE-2022-22965 AKA "Spring4Shell". Por si su nombre lo delataba, la comunidad de seguridad de la información reparó inmediatamente en sus semejanzas con la mayor vulnerabilidad de 2021 (posiblemente en parte debido a una especie de trastorno de estrés postraumático colectivo) y el apodo, aunque aburrido, se mantuvo. En lugar de dirigirse contra una popular biblioteca de registros de Java de código abierto, esta versión atacaba un marco de Java conocido como Spring. Como una mala secuela de una película conocida, sin ideas originales, Spring4Shell también pasó por un ciclo de vida de parches mediocres y esta vulnerabilidad se aprovechó 48 horas después de su divulgación pública. Si acaso, esto remarca aún más la importancia de Log4Shell, ya que incluso una imitación barata es un contendiente importante entre las principales vulnerabilidades de 2022 hasta ahora.

Gemas ocultas

Aunque el álbum de Grandes éxitos puede servir como un buen repaso a lo mejor de un artista, es inevitable que algún "temazo" quede fuera. Para Microsoft, una de estas sorpresas fue CVE-2022-30190 AKA "Follina", un error con capacidad de ejecución remota de código (con un mínimo de intervención del usuario) en Microsoft Support Diagnostic Tool (MSDT). Si quiere perder lo que queda de fe en la humanidad, le aconsejamos que consulte el calendario de divulgación de este error. El problema, aunque con un vector de ataque diferente, se mostró a Microsoft varias veces ya en marzo, y Microsoft obtuvo pruebas del exploit en circulación en abril. Microsoft lo descartó directamente o aplicó discretamente un parche al vector de ataque resaltado sin atajar la causa raíz en cada caso. Hubo que esperar hasta el 30 de mayo para que publicaran un CVE y un aviso de mitigación para el error principal de MSDT, con lo que no se incluyó en nuestro informe de errores de mayo.

Por otra parte, CVE-2022-22954 y CVE-2022-22960, se pasaron por alto debido a que infravaloramos su gravedad, por lo que no fueron seleccionadas para nuestro informe de errores de abril, aunque probablemente tendrían que haberse incluido. Aunque la primera es una verdadera vulnerabilidad RCE y la última es una vulnerabilidad de elevación de privilegios, las mencionamos juntas porque ambas afectan a una parte considerable de una suite de VMware de software empresarial muy utilizado. Además, según un reciente boletín de la agencia CISA, estas dos vulnerabilidades han sido utilizadas, a veces combinadas, en numerosas campañas de exploits por grupos de APT. Tras recibir indicadores de peligro (IoC) de múltiples corporaciones, las agencias federales se vieron obligadas a aplicar un parche o bien retirar todo el software afectado antes del 5 de mayo, menos de un mes después desde la divulgación pública de la vulnerabilidad. Desgraciadamente, aquí es donde se viene abajo la analogía con el músico, ya que en este punto admito que estoy de acuerdo con los federales.

La importancia de la perspectiva

With the benefit of hindsight, what’s the lesson learned, both for us and our groupies readers? Bueno, creo que el error más importante, según demuestra nuestra evaluación de la gravedad de estas vulnerabilidades, fue intentar juzgarlas de manera aislada, basándonos fundamentalmente en el mérito técnico de la propia vulnerabilidad. De hecho, los factores decisivos que determinaron que las vulnerabilidades tuvieran un máximo impacto en 2022 fueron su utilización en campañas y la ubicuidad de las plataformas a las que afectaron. Por otro lado, esto aumenta la confianza en nuestra estrategia de no limitarnos a la calificación CVSS, puesto que esta información sobre el contexto no suele representarse bien mediante una puntuación numérica.

Calificación EPSS

Con la cantidad de vulnerabilidades catalogadas (CVE) y parches o actualizaciones recomendados, es difícil determinar cuáles son prioritarios. En Trellix adoptamos el sistema Exploit Prediction Scoring System (EPSS). El objetivo de este modelo es informar sobre la probabilidad de que la vulnerabilidad se aproveche. Se aplican las funciones/telemetría a un modelo que calculará la calificación de esa CVE. El modelo dará como resultado una puntuación de probabilidad comprendida entre el 0 y el 1 (entre 0 y 100 %). Cuanto más alta sea la puntuación, mayor será la probabilidad de que una vulnerabilidad sea aprovechada. Estas son las 10 principales vulnerabilidades del primer trimestre de 2022:

Número de CVE

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

Redacción e investigación

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

Recursos

Para llevar un control de las últimas amenazas e investigaciones, consulte estos recursos de Trellix:

Centro de amenazas: nuestro equipo ha identificado las amenazas actuales más devastadoras.

Acerca de Trellix

Trellix es una empresa mundial que tiene como vocación redefinir el futuro de la ciberseguridad. Su plataforma de detección y respuesta ampliadas (eXtended Detection and Response, XDR), abierta y nativa, ayuda a organizaciones que se enfrentan a las amenazas más avanzadas en la actualidad a conseguir confianza en la protección y la resiliencia de sus operaciones. Trellix, junto con un nutrido ecosistema de partners, aceleran las innovaciones tecnológicas mediante aprendizaje automático y la automatización, para empoderar a más de 40 000 empresas privadas y clientes del sector público. Más información en www.trellix.com/es.

Suscríbase para recibir nuestra información sobre amenazas

Este documento y la información que contiene describe investigaciones de seguridad informática con fines educativos y para la conveniencia de los clientes de Trellix. Las investigaciones de Trellix se llevan a cabo de acuerdo con su política Política de divulgación razonable de vulnerabilidades | Trellix. El riesgo por cualquier intento de recrear una parte o la totalidad de las actividades descritas será asumido exclusivamente por el usuario, y ni Trellix ni ninguna de sus empresas filiales asumirá responsabilidad alguna.

Trellix es una marca comercial registrada o marca registrada de Musarubra US LLC o sus empresas filiales en EE. UU. y otros países. Los demás nombres y marcas pueden ser reclamados como propiedad de otros.