脅威レポート

脅威レポート

2022 年夏

2022 年夏

サイバー セキュリティにおける 2022 年第 1 四半期は、変革というよりも進化に近い期間でした。ウクライナで続く紛争を背景に、ロシアによるサイバー攻撃がゆっくりとした進化を続けるなか、ランサムウェア攻撃は手法が高度化し、流行も進んでいます。最新の Trellix 脅威レポートでは、2022 年第 1 四半期の調査結果をはじめとして、ロシアでのサイバー犯罪の進化、米国のランサムウェア、メール セキュリティのトレンドなど、重要な調査結果をお届けします。また、建物のアクセス制御システムで見つかった脆弱性や、コネクテッド ヘルスケアに固有のリスクに関する弊社チームの最新研究も取り上げています。

弊社リード サイエンティストからのご挨拶

最新の脅威レポートをお読みいただき、ありがとうございます。

Trellix を立ち上げたとき、私たちは、大きな 2 つのバックエンドの統合によって、世界中で起こりつつあるサイバー脅威をめぐって大きな視野が得られると考えました。今回のレポートでは、メールに関して確認されている脅威について詳しくお伝えする新しいカテゴリが追加されています。

We enjoyed seeing so many of you at RSA where we released and presented several pieces of our research ranging from an overview of attacks observed in the Ukraine to vulnerabilities we discovered in medical devices and building access control technology. 本レポートでは、この調査をはじめ流行中のその他の一般的な脅威や攻撃についても取り上げるほか、2022 年 第 1 四半期におけるデータや調査結果をご報告します。

Black Hat、DEFCON、RSA など各カンファレンスでは、弊社の脅威レポートについてのご意見や、温かい励ましの言葉などをいただき、感謝の念に堪えません。ご提案やご質問があれば、カンファレンスがないときでも弊社 SNS などを通じて、どうぞお気軽にお問い合わせください。

次号の発行までは、最新の脅威に関するコンテンツやビデオ、調査をお届けしている Trellix Threat Labs のブログ記事をご覧ください。

—John Fokker

Lead Scientist

ロシアのサイバー犯罪の進化

パブリックアトリビューションによると、ロシアのサイバー犯罪者グループの動きが依然として活発です。犯罪者グループの戦術、手法、手順 (TTP) は、ある程度の変化が認められるものの、大きく進化してはいません。最近、複数のドメインが部分的に統合された関係で、脅威を取り巻く状況が変化しています。これは以前から続く傾向でしたが、オンラインの活動が活発になるとともに、その傾向には加速と広がりが見られます。

Trellix は以前からウクライナに一定の顧客ベースを擁しているので、ウクライナを標的とするサイバー攻撃が激しくなったときには、同国の政府および業界パートナーと緊密な協力態勢をとり、脅威を取り巻く状況の変化について監視を強化しました。悪意のあるサイバー活動からウクライナを保護することに努めており、知識の共有だけにとどまらず、被害地域に幅広いセキュリティ アプライアンスを無償で提供しています (保護を最も必要とする組織にアプライアンスの一部を導入してくださった Mandiant のパートナーには、特に感謝の意を表します)。

ウクライナのお客様と一般の人々を支援するために、Trellix Threat Labs は複数の政府機関と協力し、必要なテレメトリー情報、インテリジェンス ブリーフィング、ロシアの攻撃者が使用しているマルウェア ツールの分析結果などを提供しました。お客様の保護を最優先するために、Trellix の取り組みは慎重を期して進められました。

RSA と連携して、Trellix Threat Labs チームは、ロシアのサイバー犯罪者の進化、(サイバー) 戦争の影響、そして観察された組織と活動に関する研究 (「Growling Bears Make Thunderous Noise」) を発表しました。

- ウクライナ国防省に対するフィッシング攻撃

- Gamaredon

- Wipers

- 攻撃対象の Exchange サーバー

- UAC-0056

- Apt28

- Double Drop

The report includes detailed research not only on the impact of post-Russian invasion cyberwar, but also on many cyber groups and campaigns associated with the conflict:

ロシアのサイバー犯罪の進化について、詳細は同レポートの完全版をご覧ください。

方法論

Trellix のバックエンド システムは、四半期ごとの脅威レポートのデータとして使用するテレメトリーを提供しています。私たちは、テレメトリーと、脅威に関するオープンソースのインテリジェンスや、ランサムウェア、国民国家の活動といった流行している脅威に関する独自調査を組み合わせて分析しています。

テレメトリーを話題にするとき、感染ではなく、検出がその焦点になります。検出は、ファイル、URL、IP アドレス、その他の指標を弊社のいずれかの製品が検出し、弊社に報告したときに記録されます。

大切なのは、お客様のプライバシーです。それは、テレメトリーやお客様のセクターおよび国へのマッピングを行う際にも重要です。国によって顧客基盤が異なるため、数字で見ると増えているように見えるかもしれませんが、もっと詳しくデータを調べなければ説明できません。たとえば、弊社のデータでは、電気通信セクターが常に高いスコアを記録しています。しかし、必ずしもこのセクターが多く狙われているというわけではありません。電気通信セクターには、企業が購入できる IP アドレス空間を所有する ISP プロバイダーも含まれています。それはどういう意味でしょうか?Submissions from the IP-address space of the ISP are showing up as Telecom detections but could be from ISP clients that are operating in a different sector.

米国におけるランサムウェア: 2022 年第 1 四半期

2022 年のはじめ、ロシア連邦保安庁 (FSB) が REvil ランサムウェア グループのメンバー数人を逮捕したと報じられたとき、私たちは楽観的でした。弊社の解析によると Revil グループの存在は犯罪者集団の中で小さいものでしたが、それでもこのささやかな協力態勢の兆候から、ロシアではさらに多くの逮捕が続くものと期待したからです。

With the Russian invasion of Ukraine at the end of February 2022, we now know that this was wishful thinking. この戦争が、サイバー犯罪者の分裂するきっかけとなったのです。歴史を振り返っても、サイバー犯罪者は政治を度外視することが多かったので、ロシアとウクライナのランサムウェア犯罪者は金銭的利益のために協力し合う可能性があると考えられます。

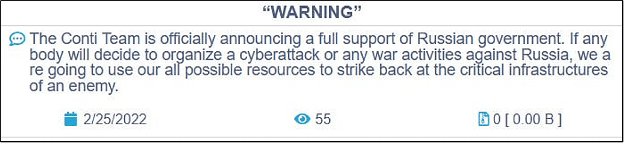

陣営の明確な線引きを明らかにしたのが、Conti ランサムウェア グループの声明発表でした。ロシア政権とその行動を支持すると公式に発表したからです。

この公式声明が注目を集めないはずはなく、数日のうちに @contileaks という Twitter アカウントを使う匿名の研究者が、Conti 内部での連絡情報をオンラインで公開し始めます。その内容は数年に及んでおり、膨大な数のメッセージが含まれていました。私たちはこれを「ランサムウェアのパナマペーパー」と呼んでいます。

Trellix は、公開されたメッセージを徹底的に調査し、詳細なブログ記事を公開しました。こちらもぜひご覧ください。このメッセージで確認されたことのハイライトとしては、ロシア政権を支持するという公式声明のほか、Conti グループのトップとロシア諜報機関との密接な関係を示す情報も含まれていました。この関係は、CSIS との協力のもとで以前に発行したレポート「In the Crosshairs: Organizations and Nation-State Cyber Threats」での発見を裏づけるものでもあります。同レポートでは、国家の犯罪者と国家以外の犯罪者との境界線が曖昧になりつつあるというのが、大きな調査結果のひとつでした。

Initially we expected this communication breach to have a severe impact on the ransomware gang’s operation. グループは逆に博打に打って出たようでした。コスタリカが国家として緊急事態を発令するに至るほど、攻撃を続行したのです。Conti 関連のインフラストラクチャは、2022 年第 2 四半期の終わりには解体されていますが、それをもって喜んでばかりもいられません。グループの主要メンバーが一人も逮捕されていないことと、ロシア諜報機関とのつながりがあることを踏まえると、ハイブリッド化したグループの登場も予測されるからです。つまり、政府が選んだ標的を攻撃でき、それでいて金銭的利益を得たあとは犯罪グループの関与を堂々と否定できるということです。The ransomware might have a dual purpose, on the one hand being disruptive in nature and on the other hand serving as a distraction for a data exfiltration operation.

したがって、どの組織もランサムウェアの TTP については特に注意するよう警告します。ロシアの支援を受けた犯罪グループが高い確率で脅威になることがすでに判明している場合は、特にご注意ください。

イノベーションの面で私たちが確認しているのは、Conti グループが その Linux 版の亜種によって ESXi Hypervisor を狙っているということです。仮想化サービスが組織で重要な役割を果たすことに気づいているからでしょう。これは、しばらく前から続いている傾向ですが、成功率は異なり、場合によってはロッカーや復号機能の不備が原因で VM が損なわれています。

悪い報告ばかりかというと、そうでもありません。The Q1 2022 statistics from ransomware incident-response company Coveware do show a strong decline in the amount of cases in which victims were forced to pay the ransom amount to the attackers. これは有望な傾向です。支払わないことが犯罪者のビジネス モデルを打破する最善の方法であることは今も変わりません。

2022 年第 1 四半期の米国におけるランサムウェアのセクター

2022 年第 1 四半期の米国における上位 10 セクターでのランサムウェア検出総数の中では、ビジネス サービスが 64%を占めている。Non-profits ranked a distant second among ransomware detections.

64

2022 年第 1 四半期に米国におけるランサムウェア キャンペーンで使用されたツール

32

Cobalt Strike は、2022 年第 1 四半期に米国で出現したランサムウェア クエリー上位 10 種の 32% で使用されたマルウェア ツールです。RCLONE (12%)、BloodHound (10%)、Bazar Loader (10%) を合わせた比率に匹敵します。

2022 年第 1 四半期の米国におけるランサムウェア ファミリー

Lockbit は、2022 年第 1 四半期に米国で出現した上位 10 位までのクエリーの 26% で使用されており、Conti (13%)、BlackCat (11%)、Ryuk (10%) を抑えて、ランサムウェア ファミリーの中で最も高い頻度で検出されました。

2022 年第 1 四半期に米国におけるキャンペーンで最も多く検出されたランサムウェア

Vatet、PyXie、Defray 777 の合計

Ryuk

Lockbit

イスラエルを攻撃対象として破壊的攻撃を実行した Agrius

Conti

17%

14%

13%

9%

8%

Vatet、PyXie、Defray 777 の合計

17%

Ryuk

14%

Lockbit

13%

イスラエルを攻撃対象として破壊的攻撃を実行した Agrius

9%

Conti

8%

2022 年第 1 四半期に米国における MITRE ATT&CK 手法で最も多く検出されたランサムウェア

1.

影響を与えるためのデータ暗号化

14%

2.

File and Directory Discovery

12%

3.

Process Discovery

11%

4.

System Information Discovery

10%

5.

PowerShell

10%

2022 年第 1 四半期に米国におけるランサムウェア キャンペーンで使用されたツール

1.

Cmd

14%

2.

Mimikatz

14%

3.

PsExec

13%

4.

ADFind

11%

5.

Ping.exe

11%

グローバルのランサムウェア: 2022 年第 1 四半期

53

電気通信は、53% で検出があり、グローバルな顧客の上位 10 セクターのうち、ランサムウェア カテゴリで 2 四半期連続のトップとなりました。

Ransomware Family Detections Q4 2021 to Q1 2022

44

Lockbit37

Conti55

Cubaランサムウェア ファミリーの検出数は、2022 年第 1 四半期に減少しています。2021 年第 4 四半期のランサムウェア ツールの上位 10 クエリーのうちでは、Lockbit が 20% を占め、以降 Conti (17%)、Cuba (14%) と続きました。ただし、2021 年第 4 四半期と比較すると、2022 年第 1 四半期のカテゴリ別流行度トップの Lockbit を含め (44% 減)、Conti (37% 減)、Cuba (55% 減) の 3 つすべてでクエリーは減少しています。

2022 年 第 1 四半期に最も多く報告されたランサムウェア MITRE ATT&CK 手法

1.

影響を与えるためのデータ暗号化

2.

File and Directory Discovery

3.

PowerShell

4.

Process Discovery

5.

System Information Discovery

2022 年第 1 四半期のグローバルなランサムウェア キャンペーンで使われたマルウェア

1.

Cobalt Strike

30%

2.

Bazar Loader

15%

3.

RCLONE

10%

4.

BloodHound

9%

5.

TrickBot

7%

Trellix の研究者が建物のアクセス制御システムにおける重大な欠陥を発見

重要なインフラストラクチャは、今に至るまで、世界中でサイバー戦争を闘うどの犯罪者にとっても魅力的な標的です。いまだにレガシー システムが幅をきかせており、ハードウェアやソフトウェアの些細な欠陥、構成上の不備、呆れるほど長い更新サイクルといった問題に悩まされているからです。それでいて、その裏には、燃料パイプラインから水処理、エネルギー グリッド、ビル オートメーション、防衛システムなどまで、私たちが信頼している最も重要なシステムが無数にあります。

産業用制御システムの中で見落とされがちなのが、ビル オートメーション フレームワークの一部になっているアクセス制御です。アクセス制御システムは、カードリーダーや制限エリアへの入退口などについて自動化およびリモート管理を提供しており、今やデファクトともいえる一般的なソリューションになっています。

2021 年に IBM が実施した調査によると、物理的なセキュリティ侵害の平均コストは 354 万ドルに達し、侵害を特定するには平均 223 日かかるということです。施設のセキュリティおよび安全性の確保をアクセス制御システムに依存している組織であれば、その危険性は特に高くなります。

Trellix Threat Labs は最近、そのようなシステムのひとつ、HID Mercury のユビキタス アクセス制御パネルに関する最新の研究を公開しました。OEM ベンダーの多くが、Mercury のボードとファームウェアを使ってアクセス制御ソリューションを実装しています。弊社のチームは、2022 年 6 月 9 日にサンタクララで開催された Hardwear.io で弊社の発見をお伝えしました。この夏の Black Hat でも取り上げる予定です。その調査結果では、4 つのゼロデイ脆弱性と、すでにパッチが公開されている 4 つの脆弱性 (いずれも、まだ CVE として公開されていなかった) を重点的に取り上げました。 そのうち上位 2 つは、まったく未認証の状態でリモート コード実行と任意の再起動につながるものでした。つまり、建物のネットワークを攻撃すると、リモートでドアをロックしたりロックを解除したりできる、あるいは管理ソフトウェアによる検出を回避できるということです。研究者は、調査結果を重点的に取り上げたブログ記事を投稿しており、Black Hat にあわせて、複数パートからなる技術的な詳細を発表する予定です。また、攻撃のデモ動画も作成しました、この 2 つの脆弱性を利用して、実稼働しているラボのアクセス制御システムの複製を侵害する様子がわかります。

脆弱性の調査結果

CVE-2022-31479

未承認のコマンド インジェクション

<=1.291

基本 9.0、全体 8.1

CVE-2022-31480

未認証のサービス拒否

<=1.291

基本 7.5、全体 6.7

CVE-2022-31481

未認証のリモート コード実行

<=1.291

基本 10.0、全体 9.0

CVE-2022-31486

承認済みのコマンド インジェクション

<=1.291 (パッチなし)

基本 8.8、全体 8.2

CVE-2022-31482

未認証のサービス拒否

<=1.265

基本 7.5、全体 6.7

CVE-2022-31483

承認済みの任意のファイル書き込み

<=1.265

基本 9.1、全体 8.2

CVE-2022-31484

未認証のユーザー変更

<=1.265

基本 7.5、全体 6.7

CVE-2022-31485

未認証の情報詐称

<=1.265

基本 5.3、全体 4.8

DAT・エンジン最新情報

Carrier は、製品のセキュリティ ページで新しいアドバイザリーを発表し、不具合の詳細と推奨される緩和策およびファームウェアの更新を示しました。可能な限りベンダーのパッチを適用することが、最初の行動指針です。

流行している脅威の統計

弊社チームは、2022 年第 1 四半期に脅威のカテゴリを追跡調査しました。この調査では、観察された流行しているマルウェアのタイプ、関連するクライアントの国、企業顧客セクター、MITRE ATT&CK 手法での検出率が反映されています。

2022 年第 1 四半期のマルウェア ファミリー

23

Phorpiex は、2022 年第 1 四半期にクエリーされたツール マルウェア ファミリーの中で、最も多く検出されました。

2022 年第 1 四半期に最も多く報告された MITRE ATT&CK 手法

1.

イングレス ツール転送

2.

Obfuscated Files or Information

3.

Web Protocols

4.

Deobfuscate/Decode Files or Information

5.

Modify Registry

行動喚起: コネクテッド ヘルスケアのサイバー セキュリティ

The medical industry is at unique risk of attack due to the numerous purpose-built devices used, such as anesthesia machines, IV pumps, point of care systems, MRI machines, and numerous others. Many of these devices are not found in other industries nor the average household. 機器の存在そのものが希少なためか、比較的安全であるという誤った感覚が持たれる傾向にあり、セキュリティ調査の世界でも精査から漏れがちです。

Medical devices and software are falling short in fundamental security practices such as handling credentials and are ripe with RCE vulnerabilities. それがサイバー犯罪者を引き寄せることになります。いつでも攻撃を受ける可能性がある以上、警戒を怠ってはなりません。All stakeholders must acknowledge that the large selection of authentication vulnerabilities indicates the medical space needs more research, both internally and externally, to harden these devices. It’s not simply management systems and other web-based applications we need to focus on, but any network connected medical device needs to be accessed. Currently it doesn’t appear that these devices are being targeted by malicious actors but this doesn’t mean we can relax. RCE の脆弱性も選び放題というくらい数多く存在し、再利用可能なエクスプロイト コードも公開されています。攻撃者は、他の方法を使って病院や診療所を攻撃するものですが、その方法が尽きると、もっと簡単にアクセスできる方法を探します。Society as whole cannot allow medical devices and software to continue to be a weak point for attackers to exploit and therefore should encourage both internal and external security testing across developers and researchers alike.

調査の詳細は、ブログ記事「Connected Healthcare: A Cybersecurity Battlefield We Must Win」でお読みください。CVE データベースなどの公開データを利用して、医療分野における攻撃対象の現状を分析し、活発な脅威と発見された脆弱性の分布を評価しました。We believe that more partnerships between medical device vendors, medical care facilities and security researchers in junction with increased security testing is warranted to prevent a growing attack surface from becoming even more attractive to malicious actors.

Living off the Land (環境寄生)

私たちは、脅威の主体、戦術、手法、手順、使用されているマルウェアを追跡しています。We have also identified and reported quarterly regarding non-malicious and often necessary default binaries that can and often are abused to conduct various phases in an attack. カスタム マルウェアや一般的なマルウェア、そして環境寄生型 (LoL) の TTP を知ってそれに備えることは必要ですが、その一方で敵を知り、その目的を把握することも必要です。 LoLBins をもう少し詳細に調べていくと、 そうしたツールを誰が何のために使っているのかという疑問が残ります。目的を達成するためにカスタム マルウェアを作成する能力を持っていないということでしょうか?それとも、LoL は単にツールとして便利で、人目につかないようにする狙いなのでしょうか?脅威の主体も、結局は他の人と同じように雇用されていることが多く、上位者とのミーティングを開いては、1 日ごと、四半期ごと、1 年ごとの目標を掲げて全力で働き、給料をもらっているわけです。

「生きているセキュリティをどこででも提供する」のが私たちのミッションである以上、脆弱性を悪用し、知的財産や組織のデータを盗むことで利益を得ようとしている者の手から、重要な情報、インフラストラクチャ、資産を守るために奮闘する私たち自身、顧客、同僚を武装しなければなりません。

2022 年第 1 四半期には、どんなバイナリが悪用されたか、誰が悪用したのでしょうか?

2022 年第 1 四半期の Windows バイナリ

1.

Windows Command Shell/CMD

47.90%

2.

PowerShell

37.14%

3.

WMI/WMIC

21.43%

4.

Schtasks

19.05%

5.

Rundll32

14.29%

2022 年第 1 四半期の管理ツール

1.

Windows Command Shell/CMD

20.48%

2.

PowerShell

6.19%

3.

WMI/WMIC

6.19%

4.

Schtasks

5.71%

5.

Rundll32

4.29%

2022 年第 1 四半期に Windows バイナリと管理ツールを悪用した脅威の主体

2022 年第 1 四半期のイベントを通じて、弊社の解析では、以下の脅威グループが正規の Windows バイナリおよび管理ツールを悪用する上位の脅威として挙げられました。

1.

APT41

39%

2.

Gamaredon Group

39%

3.

APT35

33%

4.

Winnti Group

33%

5.

Muddy Water

24%

2022 年第 1 四半期に Windows バイナリと管理ツールを悪用したランサムウェア

また、追跡と分析を通じて私たちは、ランサムウェアのペイロードを展開する前に、正規の Windows バイナリや管理ツールを悪用するランサムウェア ファミリーを以下のように特定しています。

1.

BlackCat

29.63%

2.

LockBit

16.67%

3.

Midas

16.67%

4.

BlackByte

14.81%

5.

Hermetic Ransom

14.81%

国民国家の統計: 2022 年第 1 四半期

Our team tracks and monitors Nation-State campaigns and associated indicators and techniques. 弊社の研究は、2022 年第 1 四半期から、脅威の主体、ツール、クライアントの国、顧客セクター、および MITRE ATT&CK 手法を反映しています。All of the data around these events, including indicators, YARA rules, and detection logic are available in Insights.

2022 年第 1 四半期で最も活発だった上位 5 位の APT グループ

15

APT 36 が、2022 年第 1 四半期の最も活発な APT グループでした。

2022 年第 1 四半期の国民国家による攻撃のクライアント

31

2022 年第 1 四半期にクライアントとなった国のうちでは、トルコの国家活動が検出数上位 10 のうち 31%を占め、イスラエル (18%)、英国 (11%)、メキシコ (10%)、米国 (8%) と続いています。

2022 年第 1 四半期に最も多く報告された MITRE ATT&CK パターン

1.

Obfuscated Files or Information

2.

Deobfuscate/Decode Files or Information

3.

Spearphishing Attachment

4.

System Information Discovery

5.

Web Protocols

2022 年第 1 四半期に米国におけるキャンペーンで最も多く検出されたランサムウェア

22

Cobalt Strike は、2022 年第 1 四半期の APT キャンペーンで使用されたマルウェア上位 10 位のトップ (22%) に立ちました。

Cobalt Strike

njRAT

PlugX

Poisonivy

Crimson RAT

22%

10%

10%

8%

8%

Cobalt Strike

22%

njRAT

14%

PlugX

10%

Poisonivy

8%

Crimson RAT

8%

メールのセキュリティ脅威: 2022 年第 1 四半期

2022 年第 1 四半期のメールに関するテレメトリー解析から、メール セキュリティにおけるフィッシング URL と悪意のあるドキュメントの傾向が明らかになりました。

悪意のあるメールが検出されると、そのほとんどはフィッシング URL を含んでおり、それが認証情報を盗んだり、被害者を誘導してマルウェアをダウンロードさせたりする目的で使用されます。次に多かった手口は、Microsoft Office ファイルや PDF などの悪意のあるドキュメントが添付されたメールです。添付ドキュメントには、ダウンローダーとして機能するマクロや、あるいは攻撃者が被害者のシステムを制御できてしまうエクスプロイトが仕掛けられています。また、情報窃取マルウェアやトロイの木馬など、悪意のある実行ファイルが添付されたメールも確認されました。

エクスプロイト

When we focus on the exploits used, we realize that most of them come packed as malicious RTF files, MS Office documents with weaponized OLE objects, or PDFs infected with Adobe Reader exploits or malicious JS scripts. 次の表で示すように、上位 3 つのファイル形式は、Windows RTF、最新の Office 形式、レガシー OLE Office 形式であることが確認されています。

CVE-2017-11882

15.7%

CVE-2012-0158

12.84%

CVE-2017-0199

17.94%

CVE-2014-1761

5.8%

CVE-2017-8759

4.41%

CVE-2017-11882

23.84%

CVE-2017-0199

3.05%

CVE-2017-8570

1.7%

CVE-2017-11882

12.74%

CVE-0201-20158

4.16%

国、地域、セクター、ベクトルへの脅威2022 年第 1 四半期

2022 年第 4 四半期、オープンソースに関連して公表されたインシデントのうち、目立つ国および地域の増加傾向は以下のとおりです。

490

2021 年第 4 四半期から 2022 年第 1 四半期にかけて報告されたインシデントのうち、増加率が最も高かったのはロシアでした。

35

2022 年第 1 四半期に最も多くのインシデントが報告されたのは米国でした。

バグ レポート

忙しい人はベスト盤をどうぞ

音楽好きと称する人に尋ねれば、新しく発見したアーティストを本当に楽しみたいなら、ヒット曲をググるのではなくて、片っ端からアルバムを聴きなさいと言うでしょう。一枚のアルバムは完成した一つの作品であり、全体を聴いてこそ味わい尽くすことができます。そして、アルバムごとに、新しい試みがなされているのがわかるでしょう。Trellix Threat Labs の月刊バグ レポートも、アルバムのようなものです。毎月、CVSS スコアだけでなく、定性的な解析と、数十年にわたって蓄積された業界経験に基づいて、重大な脆弱性がぎっしりと詰め込まれ、掘り下げられています。とはいえ、ワイン片手にじっくりとアルバムに聴き入る、そんな時間をとることが難しい人もいるでしょう。そのような方には、バグ・レポート・グレイテスト・ヒッツ 2022 がおすすめです。And if you like what you hear, be sure to check out our other work – we treat our groupies right.

飛びきりのひと品

率直に言うと、毎月の決勝に残るようなバグは、Twitter などで限られた注目度のパイを奪い合ういくつものバグの中で、すでに自力で生き残ってきたものばかりです。その中から、ひと握りの受賞作を選び出すのは並大抵のことではありません。それを目指すうえで最大の武器となるは、後知恵のメリットです。つまりは、一発屋から名作を選び出すのです。月ごとの知名度を超えて、どの脆弱性が大きい影響を残すか、あるいは残すと予想されるか、そういう作品を選出します。

まず思いつくのが、CVE-2022- 0847、つまり「Dirty Pipe」です。 9.8 RCE ほど華々しくはありませんが、Linux カーネルに存在するこのバグは、単純な特権昇格を超え、あらゆるファイルへの自由な書き込みアクセスを可能にするものでした。すべてがファイル単位で動いている環境にとっては、由々しき問題です。しかし、致命傷になるのは、Arch のような最新ディストリビューションを使って自ら人柱になりたいのでもない限り、カーネル アップデートが Linux デバイスの標準ではないために、脆弱なデバイスがしばらくそのままに状態になることです。流行中のエクスプロイトの、呆れるほど単純な PoC とエビデンスまで考えると、そのバグは間違いなくダブル プラチナ アルバム並みの存在になります。

4 月号では、問題作がもう 1 つ登場しました。たまたま私がその項を執筆したからだけではありませんが、CVE-2022-22965、「Spring4Shell」です。 この名前だけでわかりにくいとしても、情報セキュリティ コミュニティなら、2021 年にあった最大の脆弱性との類似性にすぐ気づくでしょう (集団的な PTSD という一因もあるかもしれません)。この名称は、不格好ながら定着しています。ただし、こちらは広く利用されているオープンソースの Java ロギング ライブラリを攻撃対象とするのではなく、Spring という名で普及しているオープンソースの Java フレームワークを対象とするものでした。人気映画をまねただけでオリジナリティのない粗製濫造品のように、Spring4Shell も完璧とはほど遠いパッチのライフサイクルを経過て、公開から 48 時間以内にエクスプロイトの流行が確認されました。これだけをとっても、Log4Shell は安っぽい模造品ながら、今までのところ 2022 年に登場した脆弱性としては強力な候補であり、重要性が高くなっています。

隠れた宝石

ベスト ヒット アルバムは、あるアーティストのハイライト曲を聴くには最適ですが、その一方で隠れた宝石のような名曲がこぼれ落ちてしまうのは避けられません。Microsoft にとって、そのようなサプライズ ヒットのひとつが、Microsoft Support Diagnostic Tool (MSDT) に存在する RCE 対応 (最小限のユーザー操作で) の CVE-2022-30190、「Follina」でした。人類への信頼を失いたいのであれば、このバグの公開タイムラインを見てみるといいでしょう。The issue, albeit utilizing a different attack vector, was disclosed to Microsoft several times as early as March, and Microsoft was provided with evidence of in-the-wild exploitation as early as April,, only for Microsoft to dismiss it outright or silently patch the highlighted attack vector and not the root cause each time. 5 月 30 日になってようやく、Microsoft はコア MSDT のバグに対する CVE と対策アドバイザリーを発行し、その結果、5 月のバグ ポートから除外されました。

CVE-2022-22954 and CVE-2022-22960, on the other hand, slipped through the cracks as a result of us misjudging their severity, resulting in them not making the cut for our April Bug Report although they probably should have. 前者は真の RCE であり、後者は特権昇格の脆弱性ですが、弊社はまとめて紹介していました。どちらも VMware で広く使われている一連のエンタープライズ ソフトウェアのかなりの部分に影響を与えるからです。しかも、この 2 つの脆弱性は、APT グループが実行する悪用キャンペーンの多くで、時には組み合わせて利用されていたと、最近の CISA アドバイザリーは報告しています。複数の大手企業から IOC を受け取った連邦政府機関は、5 月 5 日までに、影響を受けるすべてのソフトウェアにパッチを適用するか、それをオフラインにすることを義務付けられました。脆弱性の公開から 1 か月もたっていませんでした。残念ながら、これはアーティストの比喩がまったく成り立たない部分です。この件に関して連邦政府に同意せざるをえません。

ズーム アウト

With the benefit of hindsight, what’s the lesson learned, both for us and our groupies readers? Well, I think the biggest blind spot demonstrated in our evaluation of the severity of these vulnerabilities was attempting to judge them in a vacuum based largely on the technical merit of the vulnerability alone. 実際には、2022 年に出現した脆弱性のうちどれの影響が最も大きいかを決定する要因は、攻撃キャンペーンでの使われ方と、影響を受けるプラットフォームの汎用性でした。とはいえ、このことは、CVSS スコアだけでは表しきれないコンテキストに基づくインサイトが重要であるという確信が、私たちのアプローチの中でますます強くなる結果でした。

EPSS スコア

リリースされた CVE の量、推奨されるアップデート/パッチをもとに、どれを優先するかを決定するのは困難です。Trellix では、Exploit Prediction Scoring System」 (EPSS) を採用しています。このモデルで目指すのは、脆弱性が悪用される可能性はどの程度かという判定です。CVE スコアを計算するために、機能/テレメトリーがいくつかこのモデルに設定されます。モデルの出力は、0 から 1 (0 と 100%) の間の確率スコアです。スコアが高いほど、脆弱性が悪用される確率は高いことになります。2022 年の第 1 四半期では、以下の CVE が上位 10 にランクインしました。

CVE 番号

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

レポートおよびリサーチ

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

Trellix について

Trellix は、サイバー セキュリティの将来と気持ちのこもった業務を再定義するグローバル企業です。今日の最も高度な脅威に直面している組織は、弊社のオープンでネイティブな eXtended Detection and Response (XDR) プラットフォームを使用することにより、業務の保護と耐久性に自信を持つことができます。Trellix は、広範なパートナー エコシステムとともに、機械学習と自動化を通じて技術革新を加速させ、生きたセキュリティによって 40,000 以上の企業や政府機関のお客様を支援しています。詳細については、www.trellix.com をご覧ください。

本資料とそこに記載されている情報では、教育限定の目的と、Trellix ユーザーの利便性の目的で、コンピューターのセキュリティに関する研究を扱っています。Trellix は 脆弱性の適切な開示に関するポリシー | Trellix のもとで研究を実行しています。記載されている行為の一部または全部を再現する試みは、ユーザーの責任において行われるものとし、Trellix およびその関連会社はいかなる責任も負わないものとします。

Trellix は、Musarubra US LLC または米国その他の国における関連会社の商標または登録商標です。その他の名前およびブランドは、他社の所有物である場合があります。