Trellix Intrusion Prevention System

La solution IPS qui ne se limite pas aux signatures

Protection contre les menaces furtives

Trellix Intrusion Prevention System (IPS) est une solution IPS de nouvelle génération, adaptée au NDR, qui détecte et bloque les menaces de malware sophistiquées sur le réseau. Grâce à diverses techniques avancées de détection et d'émulation, elle va au-delà de la mise en correspondance de modèles classique pour offrir une protection très précise et performante contre les attaques furtives.

Pourquoi Trellix IPS ?

Détection de pointe

Combinaison de plusieurs fonctionnalités de détection avec et sans signatures dans une même solution

Protection transparente

Architecture IPS évolutive conçue pour les réseaux hybrides dans des environnements en local, virtuels ou cloud

Hautes performances

Allocation automatique de ressources destinées aux charges de travail élastiques et appliances sur site jusqu'à 100 Gbit/s

Fonctionnalités du produit

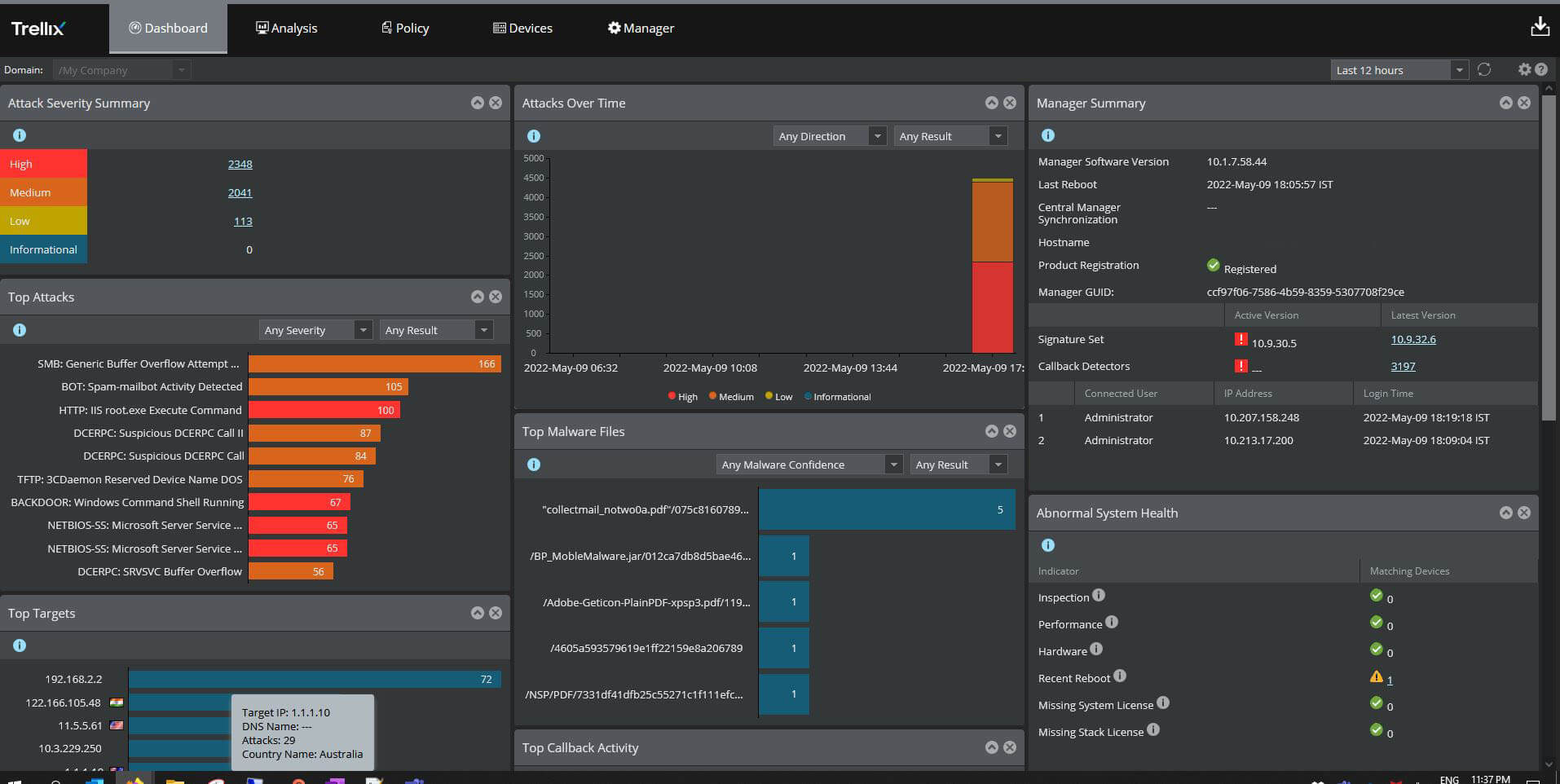

Workflows d'investigation complets

Trellix IPS+ propose une investigation complète des menaces, en alliant analyse comportementale, analyse basée sur les signatures et tableaux de bord intuitifs. Les workflows rationalisés mettent en corrélation les alertes, ce qui permet d'accélérer les investigations.

Produits Trellix Intrusion Prevention System

Déploiement dans le cloud et en local

Trellix IPS+ pour AWS

- Protège les actifs contre les exploits connus et inconnus.

- S'appuie sur Trellix IVX pour détecter les exploits avant qu'ils n'infiltrent le réseau.

- S'intègre avec AWS Gateway Load Balancer pour une allocation automatique des ressources.

Trellix IPS en local

- Identifie et bloque les menaces sur l'ensemble du réseau.

- Utilise des techniques avancées de détection et d'émulation.

- Contre les attaques furtives avec précision, vitesse et à grande échelle.

Trellix Virtual IPS+

- Protection des clouds privés et publics (AWS, Azure et OCI)

- Allocation automatique des ressources avec la prise en charge de Cloud Gateway Load Balancer pour AWS et Azure

- Adaptation au NDR pour l'analyse basée sur l'IA, ainsi que les détections des menaces optimisées par l'apprentissage automatique et les investigations

Complementary services to accelerate your success

Installation and Configuration

Integration and Training

Monitoring and Optimization

Reconnaissance du secteur

Trellix considéré comme un leader du secteur par les plus grands bureaux d'étude

Questions fréquentes (FAQ)

Sensibilisation à la sécurité

What is Network Security

Une combinaison de technologies, de stratégies et de pratiques destinées à protéger la confidentialité, la disponibilité et l'intégrité des réseaux informatiques et des données.

En savoir plusWhat is NDR?

Le NDR va au-delà de la détection des intrusions de base, pour surveiller en permanence votre trafic réseau à la recherche d'activités suspectes.

En savoir plusIDS vs. IPS: Key Differences Explained

Les solutions IDS et IPS sont des outils de sécurité réseau essentiels permettant d'identifier les cyberattaques. Bien que les deux visent à protéger les réseaux d'entreprise, leurs fonctions et méthodes principales diffèrent.

En savoir plusRessources associées

Bien qu'ils soient considérés comme une technologie de base, les systèmes de prévention des intrusions (IPS) demeurent une partie essentielle de la stratégie de sécurité réseau.

Dans cet article de blog, nous explorons comment l'intégration de Trellix vIPS avec GWLB peut renforcer les capacités de l'infrastructure des clients.

Trellix IPS+ offre une détection basée sur les signatures qui protège les actifs vulnérables contre les exploits et peut bloquer les attaques DDoS, les rappels de commande et contrôle, etc.