Blogs

The latest cybersecurity trends, best practices, security vulnerabilities, and more

脅威情報の活用に向けた攻撃手法の指標 ~ Attack Scoring System ~

By Trellix May 27, 2025

(目次)

1. はじめに

サイバーセキュリティの領域では、日々新たな攻撃手法が研究され、研究者やセキュリティベンダー等による様々な分析結果や対応方法が公開されています。一方、情報を受信するCSIRTやSOCでは、新たな攻撃手法だけでなく脆弱性も含めた大量の情報の取捨選択に悩み、どの情報をどの優先度で扱っていくべきかという課題を抱えているのではないでしょうか。 そこで本ブログでは、脅威情報を活用する一助として、攻撃手法の評価指標を考えます。多種多様な攻撃手法を一定の指標を用いて評価することは、より広範の脅威とその大きさの認知に繋がるとともに、大量の脅威情報の対処優先度を判断する材料として活用できます。

2. Attack Scoring System(*1)

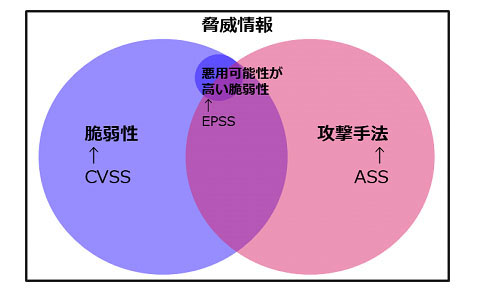

2.1 CVSS・EPSSとの違い

攻撃側の視点に立った指標は、FIRSTが提唱する共通脆弱性評価システム(CVSS)やエクスプロイト予測スコアリングシステム(EPSS)でもその必要性が研究されています。CVSSではエクスプロイトの成熟度(Exploitability)や攻撃観点の指標(Attack Vector, Attack Complexity, Attack Requirements, Privileges Requitext-red, User Interaction )として脆弱性の評価に考慮され、EPSSでは悪用可能性が高い脆弱性を機械学習で予測しスコア(0から100%)を生成しています。

一方、これらはあくまで”脆弱性”を起点とする指標であり、脆弱性と関連が無い攻撃の評価は対象外であるとともに、組織の規模や環境によってはグローバル標準の指標の活用にハードルがあるのが現状です。

そこで、自組織で簡易的に攻撃手法を起点とする指標(ここではAttack Scoring System(ASS)と呼びます)を整理することができれば、広範な脅威情報を評価することが可能となるだけでなく、CVSSやEPSSと併用してリスク評価の精度を向上させることも可能ではないかと考えています。

*1 本ウェブサイトでご紹介するAttack Scoring Systemは試行的に整理した情報であり、利用者が本情報に基づいて行った判断及び行動の結果について、当社が保証するものではありません。

2.2 指標案

様々な攻撃手法を評価する指標として、ここでは5つの指標案を紹介します。自組織の規模や環境に応じた簡易指標を考える際の参考にしてください。なお、ご紹介する指標案は、過去の脅威情報分析を通して得た知見から試行的に整理したもので、今後も更新していく予定です。

①攻撃コードの作りやすさ

既に攻撃コードが公開されている、任意のコードを埋め込みやすく発展させやすい、実装する上で複雑になりすぎない、一般的にはCVSS(E:Exploitability、悪用可能性)やEPSS値やベンダーの公表情報がある場合は参考にするなど②汎用性

幅広い製品や環境に適用できる、特定の製品バージョンに限定されない、特定のOSやクラウドサービスに限定されないなど(※標的型攻撃の場合は汎用性が低く評価される可能性があるため、自組織で利用する製品や環境に適用される攻撃手法の場合は、汎用性のスコアは最低でも中間値”1”とするなどの補正が必要)

③再現性

攻撃が成功する確率が高い、レースコンディションに起因しない、攻撃が成功するまでの時間が長すぎない、繰り返し攻撃が可能、一般的にはCVSS(AT:Attack Requirements、攻撃要件)やベンダーの公表情報がある場合は参考にするなど

④検知回避

既存のセキュリティツールで検知が困難、攻撃の痕跡が残らない、検知に資するIOC等の公開情報がある場合は参考にするなど

⑤リモートコード実行

インターネットや隣接するネットワークからの攻撃が可能、一般的にはCVSS(AV:Attack Vector、攻撃ベクトル)の情報がある場合は参考にするなど

それぞれの指標について0、1、2でスコアリングし、総スコア(最大10)を出します。 総スコアが高い方が攻撃手法としての脅威が高く、攻撃者にとっても魅力的な手法と見ます。逆に、総スコアが低い方が脅威が低く、攻撃者にとっては使いづらい手法と見ます。つまり、総スコアが高い攻撃手法に対して、優先的に自組織への影響を確認し対策していくことが、効率的な脅威情報の活用に繋がります。

2.3 適用例

昨年話題となった脅威情報についてAttack Scoring System(以下、ASS)へ当てはめてみます。

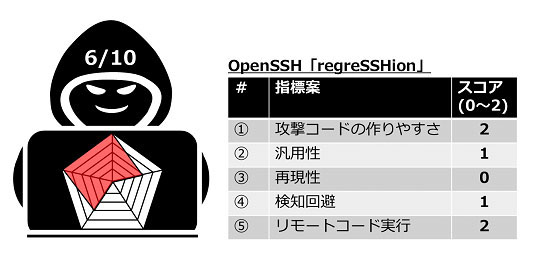

OpenSSH「regreSSHion」(関連脆弱性CVE-2024-6387)

主にglibcベースのLinuxシステム上のOpenSSHサーバー(sshd)におけるシグナルハンドラー競合状態を悪用する攻撃手法で、root権限による未認証のリモートコード実行(RCE)が可能です。脆弱性としては重大度が「High(重要) CVSSv3 8.1 / EPSS 54.0%(2025/04/27時点)」と評価されています。

攻撃手法としてASSで評価した場合はスコア6と考えられます。なお、インターネットにSSHポートを露出していない環境の場合は、指標⑤のリモートコード実行を0へ補正し、スコア4と整理も可能です。

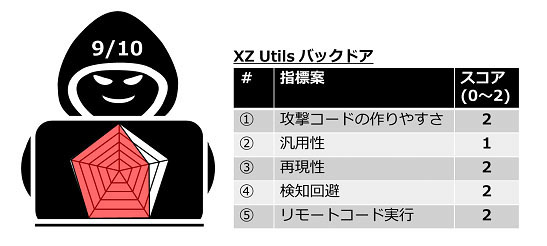

XZ Utils バックドア(関連脆弱性CVE-2024-3094)

XZ Utilsの5.6.0と5.6.1のリリースにバックドアを仕込むことで、標的のOpenSSHサーバーに対し未認証のリモートコード実行(RCE)が可能です。なお、サプライチェーン、ソーシャルエンジニアリング、オープンソースの複合的な問題を悪用します。バックドアの脆弱性としては重大度が「Critical(緊急) CVSSv3 10.0 / EPSS 90.8%(2025/04/27時点)」と評価されています。

攻撃手法としてASSで評価した場合はスコア9と考えられます。なお、インターネットにSSHポートを露出していない環境の場合は、指標⑤のリモートコード実行を0へ補正し、スコア7と整理も可能です。

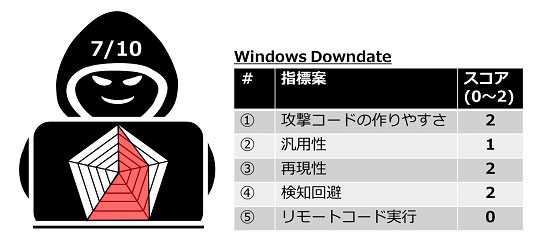

Windows Downdate(関連脆弱性CVE-2024-38202及びCVE-2024-21302)

Windowsアップデートプロセスを乗っ取り、重要なOSコンポーネントをダウングレードすることで、以前に修正された脆弱性を再び露出させる攻撃手法です。完全にパッチの当たったWindowsマシンを過去の脆弱性に晒すことが可能であり、仮想化ベースのセキュリティ(VBS)を無効化し、カーネルコンポーネントを含む重要なシステム要素を脆弱な旧バージョンに戻すことができます。関連する脆弱性はそれぞれ重大度が「(CVE2024-38202)High(重要) CVSSv3 7.3 / EPSS 1.9%(2025/04/27時点)」、「(CVE2024-21302)Medium(警告) CVSSv3 6.7 / EPSS 0.6%(2025/04/27時点)」と評価されています。

攻撃手法としてASSで評価した場合はスコア7と考えられます。

3. 活用方法

適用例のように、攻撃手法の観点から一定の指標を用いて脅威情報を評価することで、脅威の大きさを認識し対処の優先度を考えることが可能です。また、CVSSやEPSS値が算出されている情報についてはそれらを組み合わせてリスク評価をすることも有益と考えます。

OSINTで収集可能な脅威情報であれば、生成AIを活用したASS評価も効率的です(*2)。当然、生成AIによる応答の真偽は担当者が判断する必要があります。以下にプロンプトの例を記載しますのでカスタマイズしながら是非試行してみてください。

(冒頭の記載例)「あなたは、XXX業界におけるXXX規模組織のセキュリティ担当者です。」

- あなたは、自動車業界における大規模組織のセキュリティ担当者です。

- あなたは、製造業界における中小規模組織のセキュリティ担当者です。

あなたは、XXX業界におけるXXX規模組織のセキュリティ担当者です。サイバーセキュリティの脅威情報を収集及び評価し、CISOへ報告する必要があります。

以下の指標(Attack Scoring System)を理解してください。

--

Attack Scoring System(ASS)とは、攻撃手法を一定の指標で評価し脅威の大きさをスコアで表現することで、脅威の大きさを認識し対処の優先度を判断する材料とするものです。

5つの指標について0、1、2でスコアリングし、総スコア(最大10)を出します。

総スコアが高い方が攻撃手法としての脅威が高く、攻撃者にとっても魅力的な手法と見ます。逆に、総スコアが低い方が脅威が低く、攻撃者にとっては使いづらい手法と見ます。 5つの指標は以下のとおりです。

①攻撃コードの作りやすさ

既に攻撃コードが公開されている、任意のコードを埋め込みやすく発展させやすい、実装する上で複雑になりすぎない、一般的にはCVSS(E:Exploitability、悪用可能性)やEPSS値やベンダーの公表情報がある場合は参考にするなど②汎用性

幅広い製品や環境に適用できる、特定の製品バージョンに限定されない、特定のOSやクラウドサービスに限定されないなど

③再現性

攻撃が成功する確率が高い、レースコンディションに起因しない、攻撃が成功するまでの時間が長すぎない、繰り返し攻撃が可能、一般的にはCVSS(AT:Attack Requirements、攻撃要件)やベンダーの公表情報がある場合は参考にするなど

④検知回避

既存のセキュリティツールで検知が困難、攻撃の痕跡が残らない、検知に資するIOC等の公開情報がある場合は参考にするなど

⑤リモートコード実行

インターネットや隣接するネットワークからの攻撃が可能、一般的にはCVSS(AV:Attack Vector、攻撃ベクトル)の情報がある場合は参考にするなど

--

XXX(詳細は以下URL参照)について、Attack Scoring System(ASS)で評価してください。

(参照URL) hxxps://xxx

評価結果は、総スコア、サマリの文章を200字程度、各指標のスコアと各指標の根拠を表形式でまとめてください。

また、根拠をまとめる際は、参照したURLも記載してください。

以下のリンクより、ASSの画像をダウンロード可能です(*3)。ご自由にダウンロードいただき自組織内の脅威情報整理やSNS発信等でお使いいただけます。

*2 生成AIサービスは自組織のポリシーを確認いただいた上でご活用ください。一般的には、情報漏洩リスクの観点から個人情報や機密情報(自組織の非公開情報等)を生成AIサービスの入力内容に含めないようご注意ください。

*3 本著作物の改変および再配布を許可します。

4. Trellix Professional Servicesでの支援内容

Trellix Professional Services(以下、Trellix PS)では、様々なサービスを提供しています。

- 技術的監査支援(脆弱性診断、ペネトレーションテスト、レッドチーム演習)

- サイバーセキュリティ体制構築支援

- SOCの高度化・自動化支援

- CSIRT支援(インシデント対応含む)

- セキュリティ教育支援

これらサービスはお客様事情にカスタマイズした柔軟な提供も可能なため、セキュリティに関する課題を抱えている場合にはTrellixへお気軽にご相談ください。

https://www.trellix.com/services/advanced-cyber-threat-services/

RECENT NEWS

RECENT STORIES

ニュースルームからの最新情報

最新情報を入手する

サイバー セキュリティは私たちの得意とするところです。とはいえ、私たちは新しい会社です。

これから進化してまいりますので、最新情報をお見逃しなきよう、お願いいたします。