Blogs

The latest cybersecurity trends, best practices, security vulnerabilities, and more

オーストラリアの重要インフラストラクチャを支える ICS セキュリティ

Anam Haque — 2026 年 3 月 20 日

Trellix でリスクから対応へ

エグゼクティブサマリー

産業用制御システム (ICS) とは、電力ネットワーク、下水処理工場、輸送システム、製造工場といった重要インフラストラクチャを稼働させるものです。

Trellix による 2025 年オーストラリアでの脅威レビュー レポートによると、オーストラリアでは 2025 年に、44 のランサムウェア グループが関与する 118 件のランサムウェア インシデントが公的に報告されました。企業や重要インフラストラクチャの事業者を標的とする、日和見的な脅威エコシステムが分散して存在するという証です。

Colonial Pipeline へのランサムウェア攻撃、ロシアのウクライナ侵攻に先駆けて発生した Viasat 障害、2022 年に発生したウクライナの送電網障害などの重大なインシデントは、産業環境を標的としたサイバー攻撃が広範囲でオペレーションの中断を引き起こし、場合によっては直接物理的な影響を与える可能性があることを示しています。これらの出来事はまた、サイバー攻撃が実際の紛争と同時期に発生し、意図した標的にとどまらず、世界中の組織に影響を与えうることも明らかにするものでした。2025 年にはポーランドの送電網が ELECTRUM という脅威グループによって攻撃されており、このような最近のインシデントでは、分散型エネルギー源やエッジ インフラストラクチャへと攻撃者が標的を変えていることを強く示しています。

オペレーショナル テクノロジー (OT) 環境を標的とする攻撃のほとんどが、OT ネットワーク内では始まりません。代わりに、攻撃者はまず企業の IT システムを侵害し、その後でエンジニアリング ワークステーションや産業用制御システムに移動するのが一般的です。

最近の Trellix サイバー脅威レポートで強調されているように、重要インフラストラクチャ セクターを標的とする高度な脅威 (APT) アクティビティは継続的に増加しており、攻撃者は長期的なアクセスとオペレーションの中断にますます力を入れています。

ランサムウェア アクティビティは変わらず脅威状況のなかで優勢であり、攻撃者の戦術は、データの持ち出しやオペレーションの中断にいたるまで戦術を拡大しているため、重要インフラストラクチャ事業者への負荷が増加しています。

エンタープライズ環境、クラウド サービス、リモート ベンダー アクセス システムに接続する産業ネットワークが増えるのにつれて、重要インフラストラクチャに対するサイバー リスクは増加し続けています。

オーストラリアでは、重要インフラ安全保障 (SOCI) 法により、重要インフラストラクチャ事業者は、サイバー リスク管理プログラムを実装し、重大なサイバー インシデントを厳格な期間内に報告するよう義務付けられています。

こうした要件を満たすために、組織はエンタープライズ環境とオペレーション環境の両方を可視化し、脅威の検出と対応の機能を強化しなければなりません。

この記事では、Nozomi による OT の可視性と Trellix セキュリティ ポートフォリオとを組み合わせ、産業分野への攻撃ライフサイクル全体で検出と対応の機能を可能にするセキュリティ アーキテクチャについて説明します。

重要なポイント

- 産業分野への攻撃は一般的に、IT から OT への攻撃パスを経由している。

- エンジニアリング ワークステーションは重要なセキュリティ制御ポイントになっている。

- 多くの OT デバイスはエンドポイント エージェントを実行できないため、ネットワークの可視性が重要。

- SOC チームにはドメイン横断的なテレメトリ相関分析が必要。

- セキュリティ アーキテクチャは、ICS および IEC 62443 の MITRE ATT&CK に準拠する必要がある。

セキュリティ アーキテクチャの概要

重要インフラストラクチャを保護するには、企業の IT 環境とオペレーショナル テクノロジー環境の両方で検出と対応の機能を整合させる多層型のセキュリティ アーキテクチャが必要です。組織は、連携の取れていない制御機構に依存するのではなく、最初の侵害から OT への影響まで、攻撃のライフサイクル全体で攻撃者の行動を検出する統合機能を実装する必要があります。

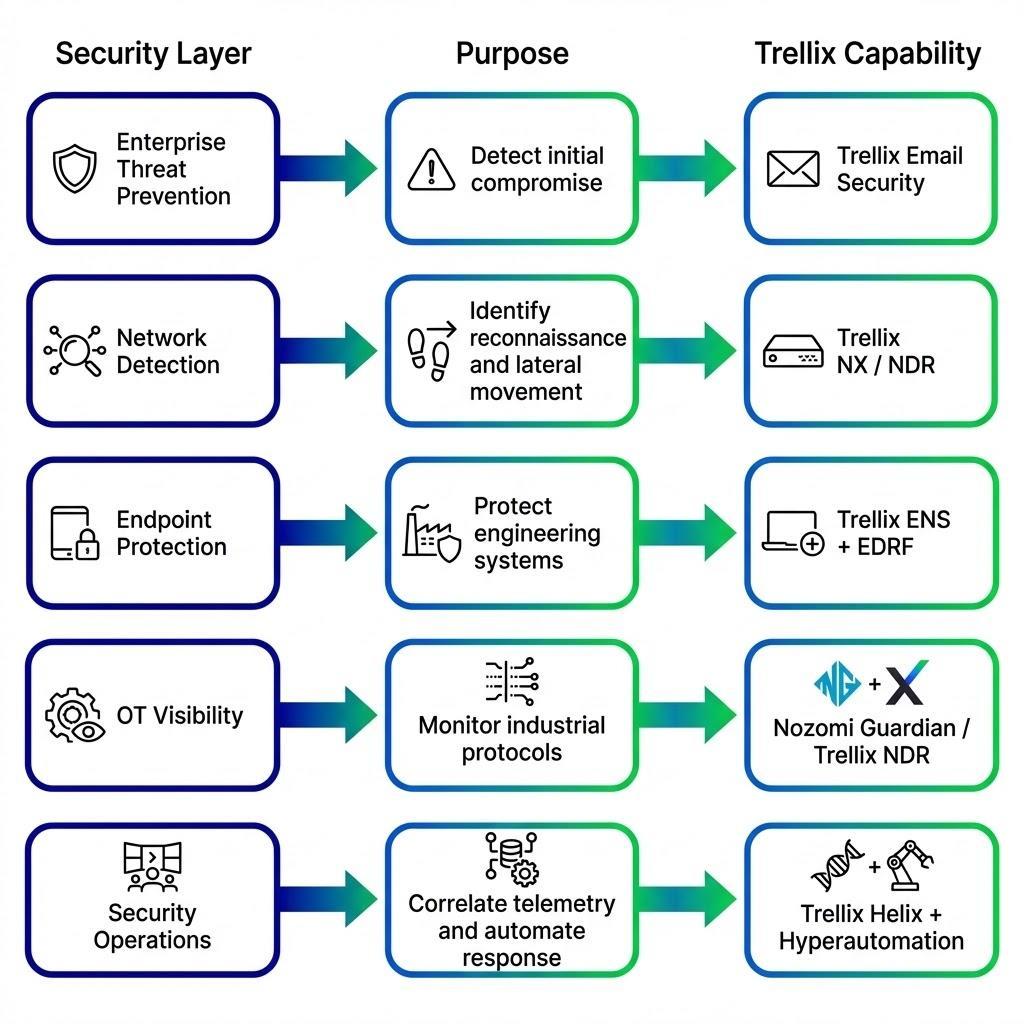

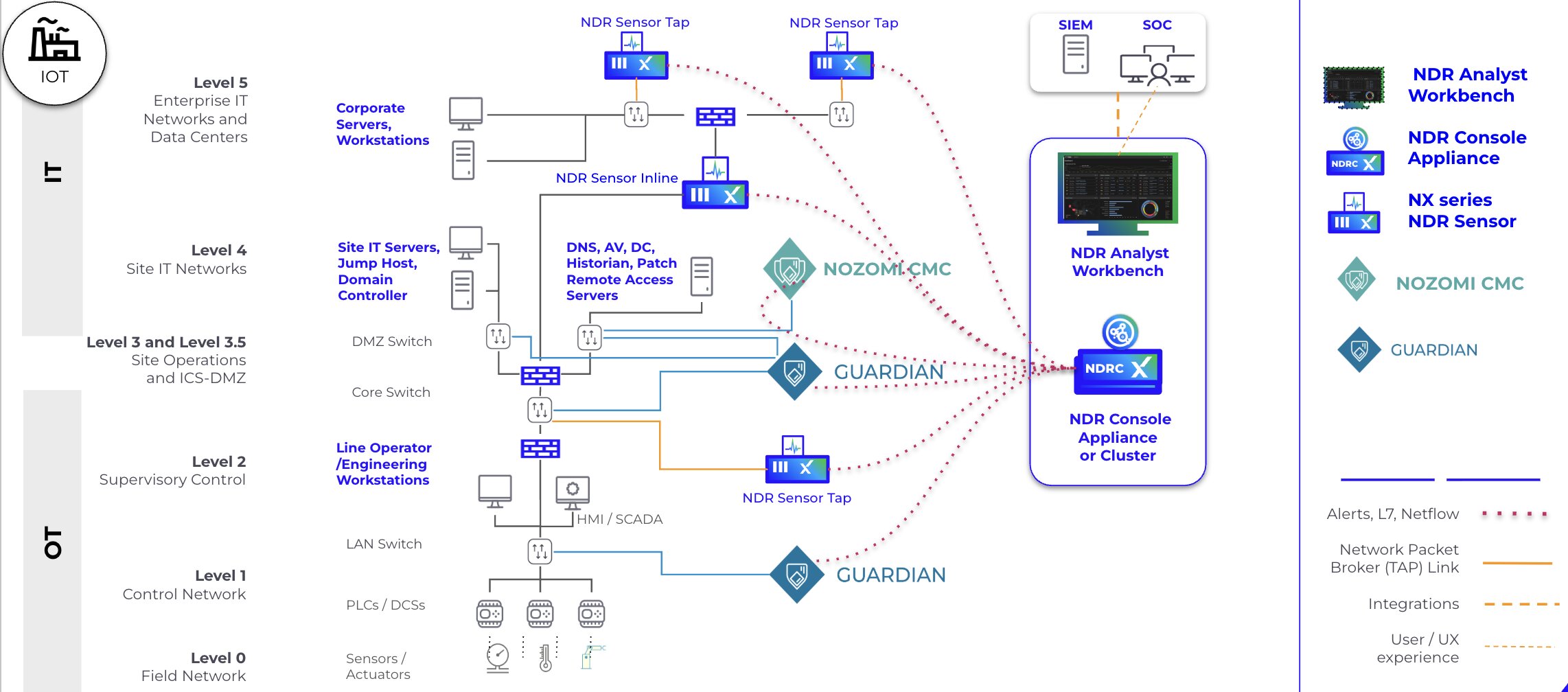

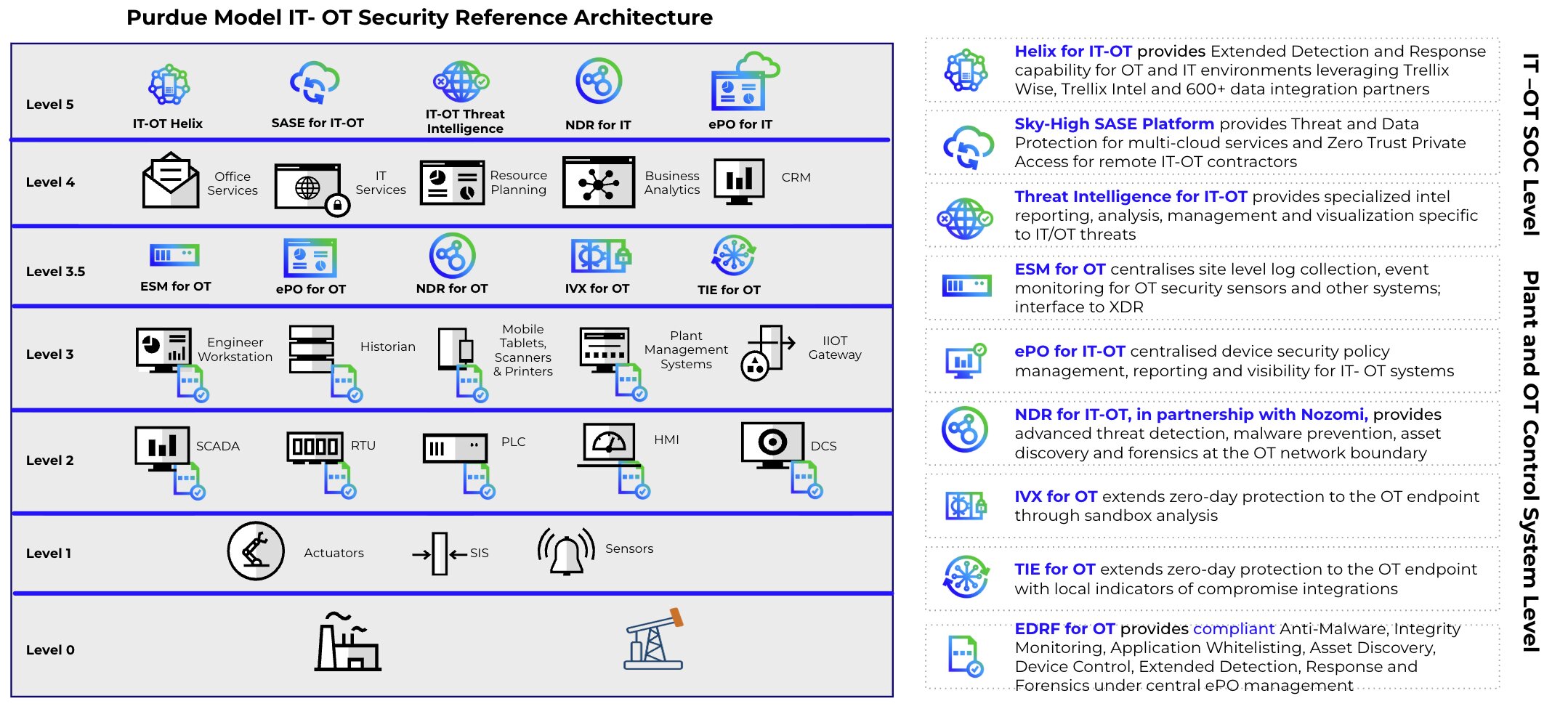

下の図 1 では、Trellix の機能が産業環境の全体でどの主要なセキュリティ レイヤーに対応しているか、どんな検出、保護、対応をサポートしているかを示しています。

このアーキテクチャ図は、さまざまなセキュリティ レイヤーがどのように連携しているかを強調して示しています。

- エンタープライズ脅威防止

Trellix Email Security は、フィッシング詐欺や初期侵害の試行を検出してブロックします。 - ネットワーク検出

Trellix NX と NDR は、IT および OT のネットワークにおける偵察活動とラテラル移動を特定します。 - エンドポイント保護

Trellix ENS と Trellix EDR with Forensics (EDRF) は、マルウェアや不正な活動からエンジニアリング ワークステーションと重要なシステムを保護します。 - OT の可視性

Nozomi Guardian と Trellix NDR により、産業用プロトコルと OT 資産の動きを可視化できます。 - セキュリティ オペレーション

Trellix Helix と Hyperautomation は、テレメトリを相関分析し、検出と対応を調整します。

このような多層型のアプローチにより、単一の制御ポイントに依存するのではなく、複数の段階で攻撃を検出して阻止できます。私の経験からすると、多層型のアプローチは検出を向上させるだけでありません。チームが余裕をもって効果的に対応できるようになります。

産業用制御システム (ICS) の脅威状況

産業組織は、急速に進化するサイバー脅威環境に直面しています。国家が支援する攻撃者、金銭を目的とするランサムウェア グループ、日和見的な攻撃者などがオペレーショナル テクノロジー環境を狙う頻度は増える一方です (ENISA、2023 年。Drops、2023 年。ACSC、2024 年)。

最近の Trellix 脅威インテリジェンスによると、さまざまな重要セクターにおけるランサムウェア キャンペーンや、OT に集中した侵入試行など、産業環境を標的にした活動が増加しています (Trellix、2025 年)。これらのリスクの代表的なインシデントは次のとおりです。

- ウクライナの送電網攻撃 (2015 年 ~ 2016 年)

- Triton / Trisy マルウェア (2017 年)

- Colonial Pipeline ランサムウェア (2021 年)

- 重要インフラストラクチャの環境での長期的な永続性を示す Volt Typhoon アクティビティ (2023 年~2024 年) (CISA など、2024 年)

工場や公共事業を営んでいる事業者にとって、このような例は不本意ながら身近に感じられるでしょう。

かつないほど増加している理由

最近の脅威インテリジェンスから明らかなように、産業環境では全体的にセキュリティ制御強化が緊急に求められています。Trellix の脅威インテリジェンスによると、オーストラリアでは、数十のランサムウェアグループが関与する 100 件以上のランサムウェア インシデントが公的に報告されました。企業や重要インフラストラクチャの事業者を標的とする、日和見的な脅威エコシステムが分散して存在するという証です (Trellix、2026 年)。

ランサムウェア キャンペーンは、データ暗号化、データ窃取、オペレーション妨害を組み合わせて被害者にさらに圧力をかける多段階型の脅迫モデルへと進化しています。中には、SCADA 環境やプロセス制御ネットワークなどの産業システムを標的にするグループもあります。

また、攻撃者は、リモート監視・管理 (RMM) プラットフォームなどの管理ツールをますます悪用するようになり、永続的なアクセスを維持しながら、通常の IT オペレーションに悪意のある活動を忍び込ませています (Trellix、2025 年)。生成 AI (人工知能) がサイバー犯罪活動を加速させており、攻撃者は説得力あるフィッシング詐欺キャンペーンを大規模に作成して、ソーシャル エンジニアリング攻撃を自動化できるようになってきました。

いずれも、脅威状況の変化を如実に表す傾向です。攻撃者は、オートメーション、正規のツール、AI を活用した技術、ランサムウェア エコシステムを組み合わせて、重要インフラストラクチャ環境に対して非常に効果的な攻撃をしかけてきます。

ICS の環境とコンポーネントについて

産業用制御システム (ICS) は、エネルギー、水、輸送、製造など、さまざまなセクターにおける物理的なプロセスの監視・制御を目的として設計されています。これらの環境は、リアルタイムで動作する専用システムに依存しており、セキュリティより可用性と安全性を前提として設計されていることも少なくありません。

ICS の標準的なコンポーネント

以下のようなコンポーネントが一般的です。

- PLC (プログラマブル ロジック コントローラ)

- RTU (リモート ターミナル ユニット)

- SCADA (監視制御・データ取得) システム

- HMI (ヒューマン マシン インターフェース)

- EWS (エンジニアリング ワークステーション)

これらのコンポーネントが相互接続されたシステムを構成しており、産業施設のオペレーションを管理し、物理的なプロセスを制御します。簡単に言うと、PLC や RTU は先進的な工場における「神経系」ととらえることができます。

重要インフラストラクチャに関する SOCI 法の要件

オーストラリアの重要インフラ安全保障 (SOCI) 法は、サイバー リスク管理プログラムを実装し、厳格なインシデント報告要件を満たすことを組織に義務付けています。図 2 は、重要インフラストラクチャ事業者に適用される SOCI 法のインシデント レポート要件をまとめたものです。

IT と OT どちらの環境でも適時に検出・対応できる機能が必要であることが、こうした要件にも強く表れています。オーストラリアの多くの事業者にとっては、これらの義務の遂行が実際にはかなり困難かもしれません。

攻撃者はフィッシング詐欺やアイデンティティ悪用でどのように初期アクセスを取得しているか

重要インフラストラクチャに対する攻撃の大半は IT 環境で始まり、一般的にはフィッシング詐欺、認証情報窃取、インターネットに接続するサービスのエクスプロイトが用いられます。メールは依然として、企業や産業環境を標的とする攻撃者にとって主要な初期アクセス経路の一つです。

Trellix Email Security は、高度な脅威検出の機能によって、フィッシング詐欺、悪意のある添付ファイル、埋め込まれた脅威をユーザーに到達する前に特定します。

エンジニアリング ワークステーションと OT システムで初期侵害を阻止

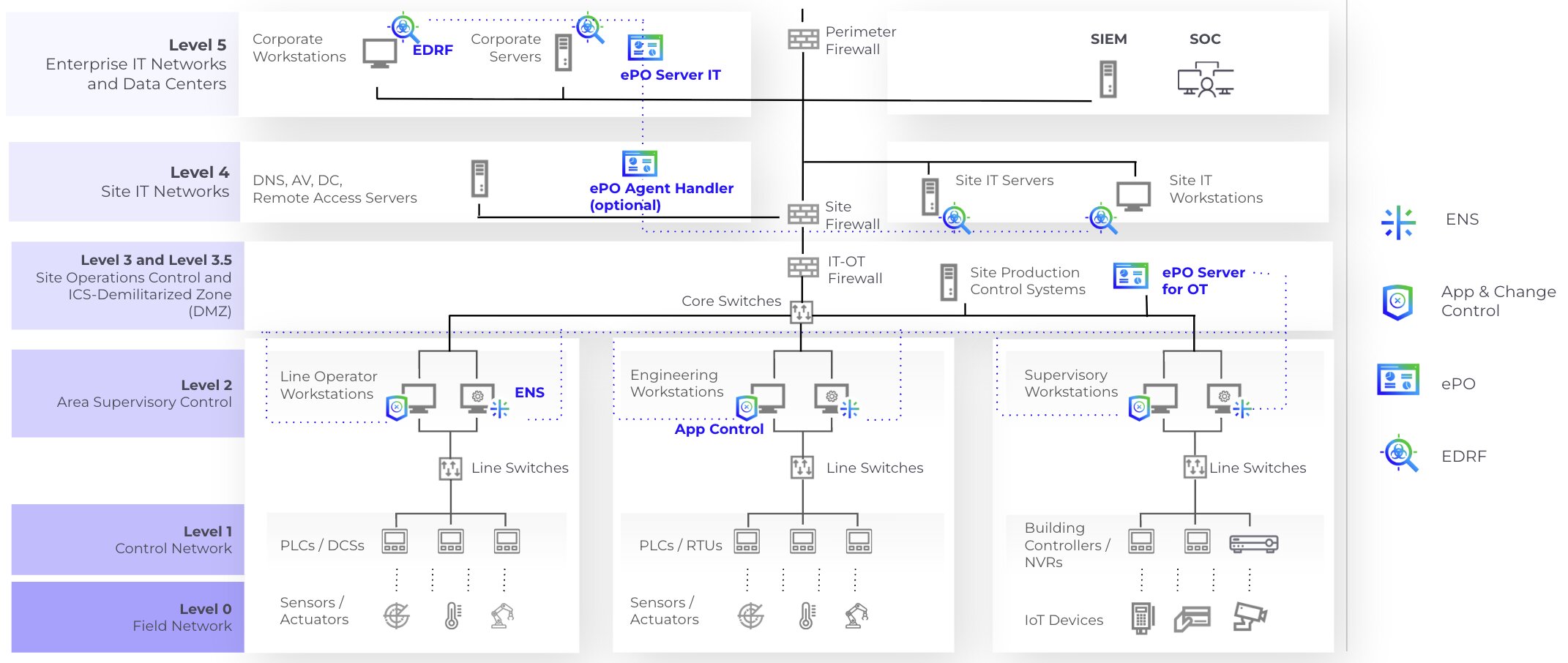

初期アクセスが確立されると、攻撃者はエンジニアリング ワークステーションや OT に接続したエンドポイントを狙って永続性を確立し、アクセスを拡大します。Trellix の主な保護機能は次のとおりです。

- Trellix ENS

- Trellix EDRF

- Trellix Application and Change Control

- Trellix Device Control

Application Control は、不正な実行を防止し、Device Control はリムーバブル メディアの使用を制限します。リムーバブル メディアの使用は、エアギャップ OT 環境でよく利用される感染経路だからです。これらの制御機能は、レガシー アプリケーションやサポートが終了したシステムに定期的にパッチを適用できない OT 環境では特に重要です。

組織は、厳格な許可リストを適用し、外部メディアを制御することにより、システムの安定性には影響を与えることなく、重要な OT 資産に対する攻撃対象領域を大幅に減らすことができます。

IT と OT の全体でラテラル移動と永続性を検出

攻撃者は、足がかりを確保すると IT システムの中をラテラルに移動し、正規のツールや盗み出した認証情報を用いて、永続性を維持しながら OT ネットワークへの転換を試みます。攻撃者は RMM ソフトウェアなどの正規の管理ツールを悪用し、永続性を維持して検出を回避することが増えています (Trellix、2025 年)。Trellix EDRF は、エンドポイントの活動を詳細に可視化して、異常な行動の検出を可能にします。

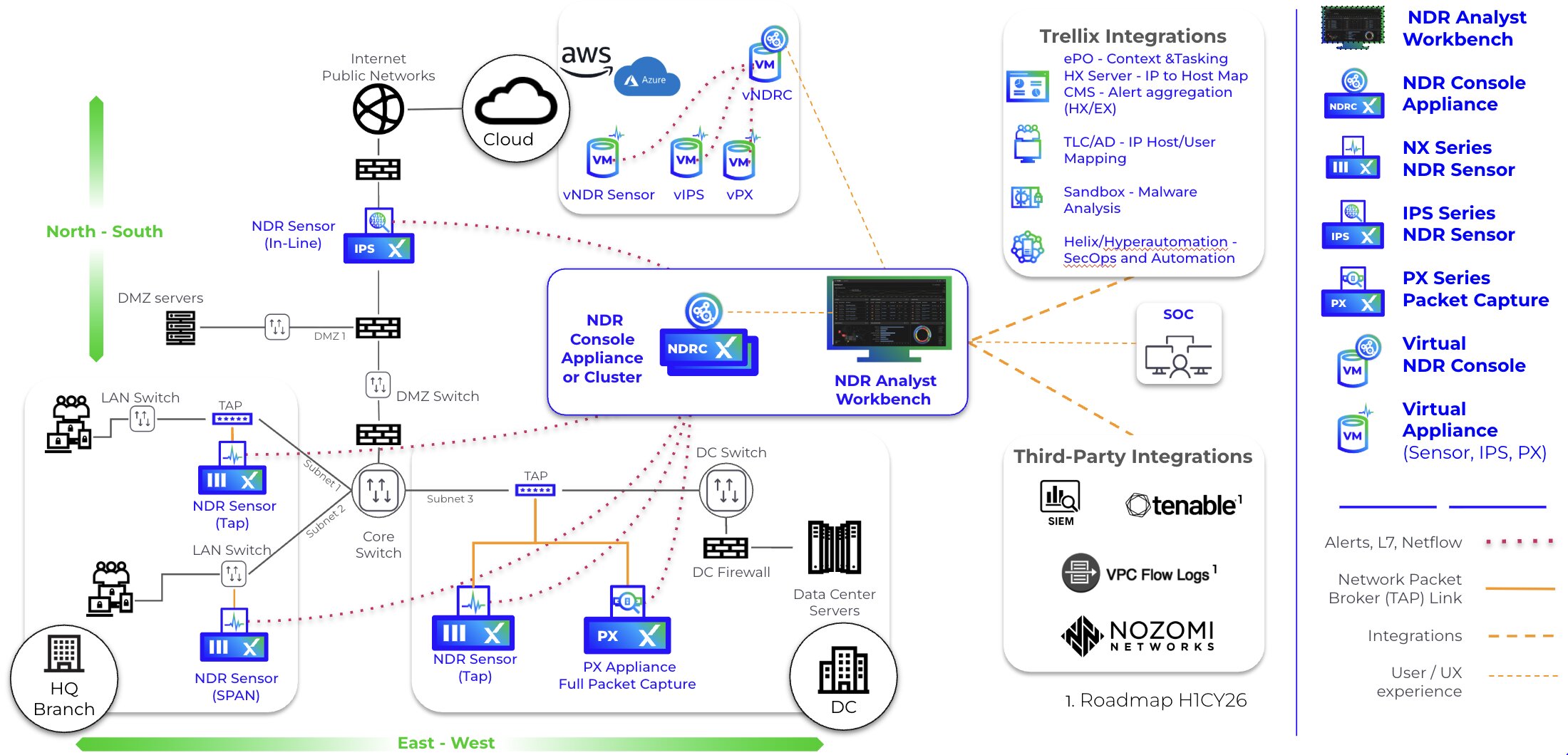

OT 環境での NDR の配備

ネットワーク検出機能は、企業環境と産業環境のどちらでも攻撃者の活動を可視化します。Trellix NX と NDR は、ラテラル移動、コマンドアンドコントロール アクティビティ、不審なネットワークの挙動を検出します。OT 環境では、エージェントの配備に制限があるため、パッシブ監視が重要です。

Nozomi Guardian と統合することで、Modbus、DNP3、IEC-104、OPC などの産業用プロトコルを可視化できます。

SOC オペレーションで低いシグナルを実際の攻撃に結びつける

検出は、オペレーションへの影響が生じる前に複数のシステムにわたり信号を相関分析できるかどうかにかかっています。高度な攻撃の多くは従来のアラートをトリガーしないため、異常な行動やアイデンティティの不正使用を識別するにはプロアクティブな脅威ハンティングが必要です (Trellix、2026 年)。Trellix Helix は、ドメイン横断的なテレメトリ相関分析を可能にします。

脅威インテリジェンスを使用して実際のリスクに優先順位を付ける

脅威インテリジェンスを通じて、戦術、手法、アクティブなキャンペーンなど、実際の攻撃者の行動に基づいてアラートに優先順位を付けることができます。Trellix Insights や Threat Intelligence Exchange などの Trellix 脅威インテリジェンス機能は、グローバル テレメトリを相関分析し、エンドポイント、キャンペーン、痕跡にリアルタイムで脅威を関連付けます。そのため、組織は関連するリスクを予測して、優先順位を付けることができます (Trellix、2025 年)。そのため、重大度スコアのみに依存するのではなく、アクティブに悪用されている侵害に焦点を当てることによって、リスクに基づく脆弱性の優先順位付けがサポートされます。現在の脅威活動やインテリジェンス レポートに合わせて優先順位を付けることで、組織は対応に関する意思決定をより迅速かつ効果的に下すことができます (Trellix、2025 年。Trellix、2026 年)。

重要な OT オペレーションを中断することなく攻撃に対応

行動を誤ると物理的なプロセスが中断される可能性があるため、OT 環境での対応では、速度と安全性のバランスを考慮する必要があります。Trellix Hyperautomation は、エンタープライズ IT 環境で自動対応を可能にし、脅威を迅速に封じ込めることができます。しかし、OT 環境ではオペレーションが中断するリスクがあるため、対応行動を慎重に検証しなければなりません。そのため、SOC チームは、IT の速度と OT システムの安全性とのバランスを調整し、選択的にオートメーションを適用する必要があります。

プラットフォーム機能に加えて、インシデント対応は Trellix Managed Detection and Response (MDR) によってもサポートされています。MDR は、24 時間 365 日の監視、脅威ハンティング、エキスパートによる対応を提供します。また、Trellix のプロフェッショナル サービス コンサルタントを介したオンデマンド IR サポートの機能も備えています。Private Global Threat Intelligence は、エアギャップ環境を含むリアルタイム インテリジェンスを提供することで、これをさらに強化し、より多くの情報に基づいて迅速に対応を決定できます。

レガシー OT システムでの流出の抑制

レガシー OT システムは、ソフトウェアが古くパッチ適用も限定されるため、高い脆弱性を残したままになります。Application Control は、パッチが適用できない環境で保護を実現します。

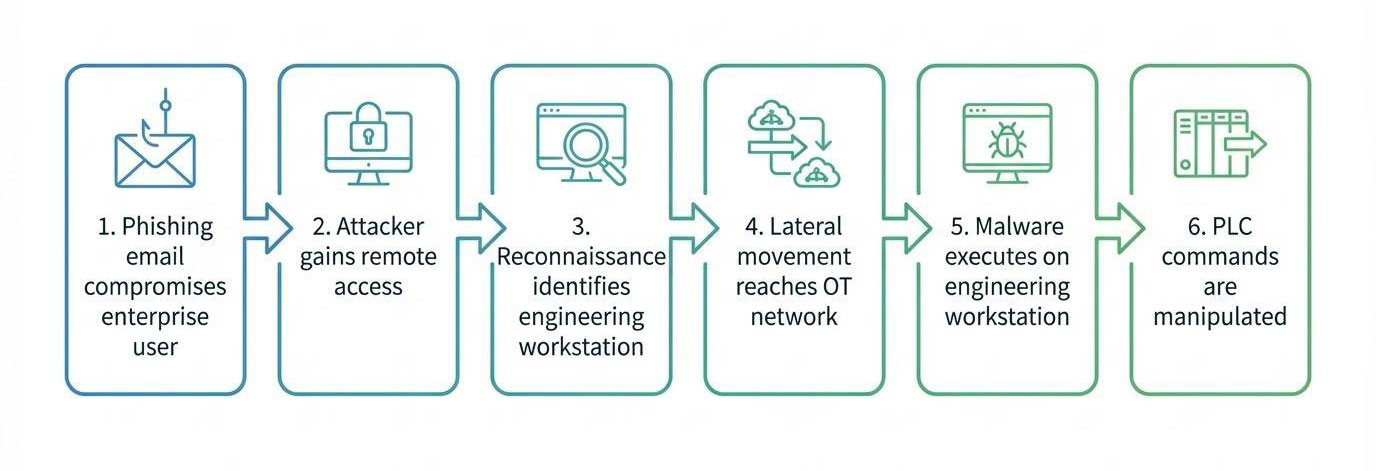

重要インフラストラクチャで IT から OT に攻撃が進行する仕組み

次のアーキテクチャ図は、攻撃が企業の IT 環境から OT 環境に移動する仕組みと、 Trellix ソリューションがこのパスを遮断する方法を表しています。

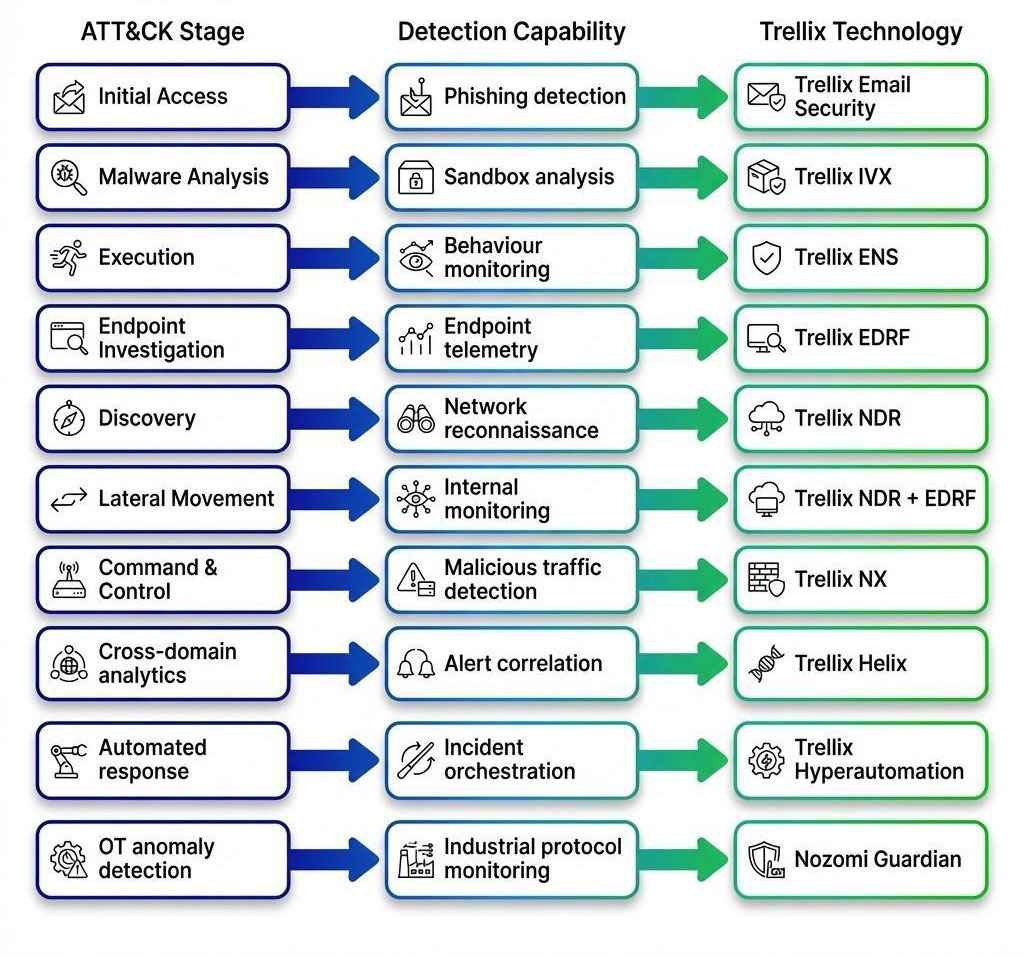

Trellix ソリューションと MITRE ATT&CK for ICS との対応

Trellix の技術は、MITRE ATT&CK for ICS と連携して、複数の段階にまたがる攻撃を検出します。これらのソリューションが実際の環境でどのように機能するかを見ていきましょう。Email Security、 IVX、ENS、 NDR、 EDRF などのソリューションは、フィッシング詐欺、マルウェア アクティビティ、ラテラル移動を特定し、Helix と Hyperautomation はアラートを相関分析して対応を自動化します。それが、OT 監視のために Nozomi Guardian によってサポートされます。

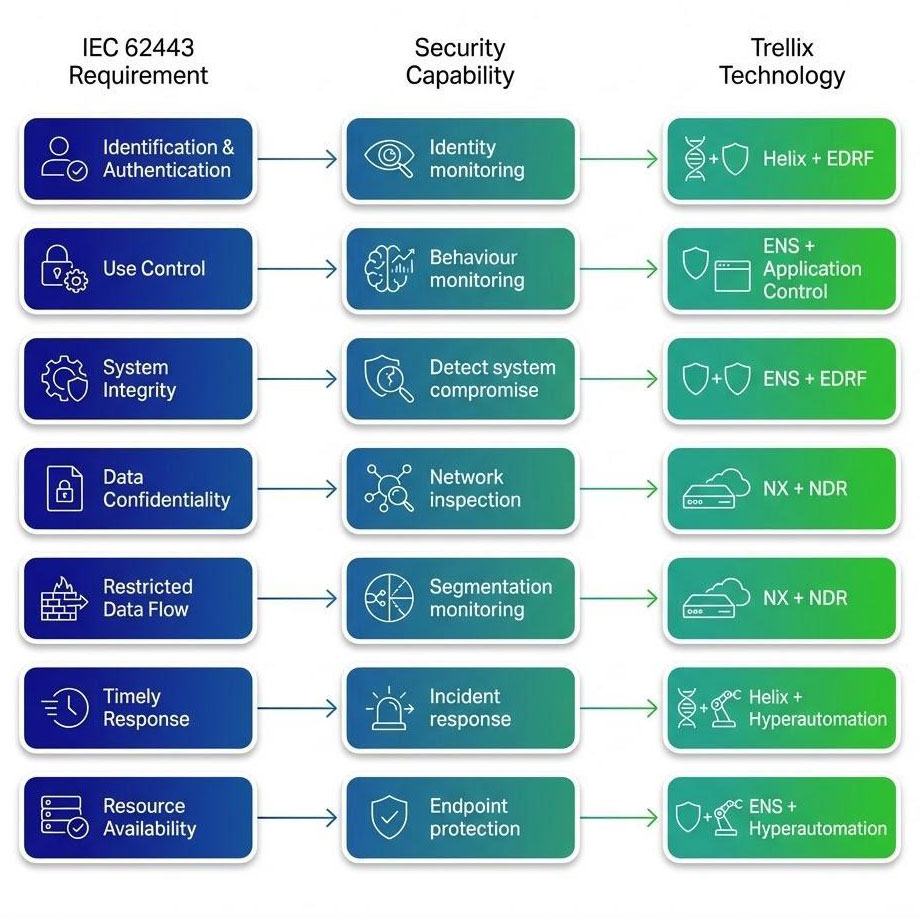

IEC 62443 セキュリティ規格への準拠

IEC 62443 では、産業用オートメーションおよび制御システムにおけるオペレーショナル テクノロジー (OT) の保護に関して一連の規格が定義されています。オーストラリアは、重要インフラストラクチャの保護を強化するために、このフレームワークを AS IEC 62443 として採用しました。この規格では、基本的なセキュリティ要件の概要が定められていますが、組織はアーキテクチャ、プロセス、技術を組み合わせてこれらを実装する必要があります。Trellix ソリューションは、OT 可視化のための Nozomi などの統合とともに、IT および OT 環境全体でのアイデンティティと行動の監視、システムの整合性検証、ネットワーク検査の機能を提供することで、これをサポートします。ENS、EDRF、NX、NDR、Hyperautomation などのソリューションは、侵害の検出、データ フローの監視、インシデント対応の向上に役立つ一方、システムの可用性をサポートし、完全なコンプライアンスではなく、IEC 62443 要件に合わせて現実的なレイヤーを形成します。

AI を活用するセキュリティ オペレーション - Trellix Wise

セキュリティ オペレーション チームは、IT と OT の環境全体で大量のアラートを分析する必要があるため、手動の調査は非効率的です。Trellix Wise は、人工知能を適用して、アナリストによるアラートの優先順位付け、イベントの相関分析、調査の迅速化を可能にします。

Trellix Wise がノイズを削減し、分析をガイドするので、対応速度が向上し、複雑な IT–OT 脅威の処理も効果的になります。

まとめ

産業組織に対するサイバー攻撃は頻度を増しており、ますます巧妙になっています。ほとんどの攻撃は企業の IT 環境から始まり、続いてオペレーショナル テクノロジー システムに影響を及ぼします。攻撃者はさらに進化し、AI や正規のツールを利用してオペレーションの中断を狙ってくるので、セキュリティ アーキテクチャには実際の攻撃者の行動を考慮しなければなりません。

エンタープライズ セキュリティ テレメトリ、ネットワーク検出、エンドポイント保護、OT 監視を組み合わせることで、産業プロセスに影響を与える前に攻撃を検出して阻止することができます。IT の侵害が OT への影響を引き起こす環境では、インテリジェンスを活用するプロアクティブなセキュリティ アプローチが重要です。Trellix の最終的な目標は、事後対応するだけではなく、攻撃者に先手を打つことです。

Trellix プラットフォームは、IT と OT の両方の環境で統合型の可視性、検出、対応を提供し、セキュリティ チームがライフサイクル全体で攻撃を特定して阻止することができるようサポートすることでこのアプローチを実現します。

参考資料

オーストラリアのサイバーセキュリティ センター (2024 年)。年次サイバー脅威レポート 2023〜2024 年。

https://www.cyber.gov.au/about-us/view-all-content/reports-and-statistics/annual-cyber-threat-report-2023-2024

オーストラリア内務省 (2022 年)。2018 年重要インフラ安全保障法ガイダンス。

https://www.homeaffairs.gov.au/national-security/critical-infrastructure-security/security-of-critical-infrastructure-act

サイバーセキュリティ・社会基盤安全保障庁 (2023 年)。産業用制御システムに関するサイバーセキュリティ リソース。

https://www.cisa.gov/topics/industrial-control-systems

サイバーセキュリティ・社会基盤安全保障庁、連邦調査機関、国家セキュリティ機関、国際パートナー (2024 年)。中国の国家支援型攻撃者が、米国の重要インフラストラクチャへのアクセスを侵害して維持 (AA24-038A)。

https://www.cisa.gov/news-events/cybersecurity-advisories/aa24-038a

Dragos (2023 年)。2023 年の ICS/OT サイバーセキュリティを振り返る。

https://www.dragos.com/year-in-review/

EU サイバーセキュリティ機関 (2023 年)。ENISA 脅威状況 2023 年。

https://www.enisa.europa.eu/publications/enisa-threat-landscape-2023

Gartner (2023 年)。XDR (eXtended Detection and Response) のマーケット ガイド。

Greenberg, A (2019 年)。サンドワーム: サイバー戦争の新時代と、クレムリンの最も危険なハッカーのハンティング。Doubleday。

国際オートメーション社会 (2013 年)。IEC 62443 産業用通信ネットワークとシステム セキュリティ規格。

https://www.iec.ch/dyn/www/f?p=103:85:0::::FSP_LANG_ID:25

Mandiant (2022 年)。M-Trends 2022: 今日のサイバー攻撃の傾向に関するインサイト。

https://www.mandiant.com/resources/m-trends

MITRE (2023 年)。産業用制御システムに向けた ATT&CK®。

https://attack.mitre.org/matrices/ics/

米国国立標準技術研究所 (2015 年)。産業用制御システム (ICS) のセキュリティ ガイド (SP 800-82 Rev. 2)。

https://csrc.nist.gov/publications/detail/sp/800-82/rev-2/final

Trellix (2025 年)。2025 年を振り返る: オーストラリアの脅威状況レポート。

Trellix (2025 年)。サイバー脅威レポート (2025 年 4 月)。Trellix Advanced Research Center。

https://www.trellix.com/advanced-research-center/threat-reports/april-2025/

Trellix (2025 年)。サイバー脅威レポート (2025 年 10 月)。Trellix Advanced Research Center。

https://www.trellix.com/advanced-research-center/threat-reports/october-2025/

Trellix (2025 年)。Healthcare Cybersecurity Threat Intelligence レポート。Trellix Advanced Research Center。

https://www.trellix.com/assets/reports/trellix-healthcare-cybersecurity-threat-intelligence-report.pdf

Trellix (2025 年)。オペレーショナル テクノロジー脅威レポート。Trellix Advanced Research Center。

https://www.trellix.com/en-au/advanced-research-center/threat-reports/

Trellix (2026 年)。イランのサイバー関連の最新情報と地政学的な脅威の概要。

Trellix (2026 年)。SecondSight 脅威ハンティング レポート。Trellix Advanced Research Center。

https://www.trellix.com/en-au/advanced-research-center/threat-reports/

Trellix (2025 年)。Trellix脅威インテリジェンス プラットフォーム。

https://www.trellix.com/en-au/platform/threat-intelligence/

Verizon (2024)。2024 年データ侵害調査レポート。

https://www.verizon.com/business/resources/reports/dbir/

RECENT NEWS

RECENT STORIES

ニュースルームからの最新情報

最新情報を入手する

サイバー セキュリティは私たちの得意とするところです。とはいえ、私たちは新しい会社です。

これから進化してまいりますので、最新情報をお見逃しなきよう、お願いいたします。