O RELATÓRIO SOBRE AMEAÇAS

O RELATÓRIO SOBRE AMEAÇAS

Julho-setembro de 2022

Julho-setembro de 2022

Em termos de segurança cibernética, o primeiro trimestre de 2022 teve mais evolução do que revolução. As técnicas e o predomínio dos ataques de ransomware avançaram enquanto os ataques cibernéticos russos continuaram evoluindo lentamente, alimentados pelo conflito em curso na Ucrânia. O mais recente relatório da Trellix sobre ameaças inclui nossas descobertas no primeiro trimestre de 2022 e outras pesquisas vitais, inclusive a evolução do crime cibernético russo, ransomware nos Estados Unidos e tendências da segurança de e-mail. Também compartilhamos a recente pesquisa de nossa equipe sobre as vulnerabilidades encontradas na construção de sistemas de controle de acesso e os riscos associados a sistemas de saúde conectados.

Carta de nosso cientista-chefe

Bem-vindo ao nosso mais recente relatório de ameaças.

Quando iniciamos nossa jornada com a Trellix, sabíamos que a fusão de dois grandes back-ends nos daria uma perspectiva muito mais ampla do que está acontecendo no mundo em termos de ameaças cibernéticas. Esta edição inclui uma nova categoria que oferece a nossos leitores mais insights sobre os tipos de ameaças que estão sendo observadas, do ponto de vista do e-mail.

Foi com satisfação que vimos tantos de vocês na RSA, onde lançamos e apresentamos vários fragmentos de nossa pesquisa, desde uma visão geral dos ataques observados na Ucrânia até vulnerabilidades que descobrimos em dispositivos médicos e na construção de tecnologias de controle de acesso. Este relatório destaca essa pesquisa e outras ameaças e ataques predominantes observados na Internet, bem como nossos dados e descobertas no primeiro trimestre de 2022.

Quando estamos na Black Hat, na DEFCON, na RSA e em outras conferências, agradecemos os elogios e o feedback que recebemos por nosso relatório de ameaças. Não fique de fora nessas conferências. Esteja sempre à vontade para nos contatar em nossos eventos, caso tenha alguma sugestão ou informação a acrescentar.

Enquanto a próxima oportunidade não chega, confira a página do blog da Trellix Threat Labs, onde você encontra nossas pesquisas, vídeos e conteúdo sobre ameaças mais recentes.

—John Fokker

Lead Scientist

A evolução do crime cibernético russo

Segundo a atribuição pública, os grupos russos de criminosos cibernéticos sempre estiveram ativos. Suas táticas, técnicas e procedimentos (TTPs) não evoluíram significativamente ao longo do tempo, embora algumas mudanças tenham sido observadas. Ultimamente, o cenário de ameaças mudou, com a fusão parcial de diversos domínios. Essa tendência já vinha ocorrendo, mas foi mais acelerada e exposta pelo aumento da atividade digital.

A Trellix já tinha uma base de clientes significativa na Ucrânia e, quando os ataques cibernéticos contra o país se intensificaram, nós nos coordenamos com o governo e com parceiros do setor para proporcionar uma visibilidade melhor sobre o cenário de ameaças em evolução. Sempre apoiamos a região contra atividades cibernéticas maliciosas e fomos além de meramente compartilhar conhecimentos, fornecendo gratuitamente uma ampla variedade de appliances de segurança na região afetada (nossos agradecimentos especiais vão para nossos parceiros da Mandiant por distribuir esses appliances nas organizações que mais precisavam de proteção).

Para apoiar nossos clientes e a população da Ucrânia, o Trellix Threat Labs coordenou-se com diversas instituições governamentais para oferecer-lhes os insights de telemetria necessários, resumos de inteligência e análises das ferramentas de malware utilizadas pelos perpetradores russos. Uma grande parte das iniciativas da Trellix foi realizada em sigilo, pois a proteção de nossos clientes é nossa maior prioridade.

Em coordenação com a RSA, a equipe do Trellix Threat Labs lançou nossa pesquisa (Growling Bears Make Thunderous Noise) sobre a evolução dos criminosos cibernéticos russos no decorrer do tempo, o impacto de uma guerra (cibernética) e a organização e a atividade observadas.

- Phishing contra o Ministério da Defesa da Ucrânia

- Gamaredon

- Wipers

- Servidores Exchange visados

- UAC-0056

- Apt28

- Double Drop

O relatório inclui pesquisas detalhadas, não só sobre o impacto da guerra cibernética após a invasão russa, mas também sobre muitos grupos cibernéticos e campanhas associados ao conflito:

Leia mais sobre a evolução do crime cibernético russo no relatório completo.

Metodologia

Os sistemas de back-end da Trellix fornecem a telemetria que utilizamos como fonte de dados para nossos relatórios trimestrais de ameaças. Nós combinamos nossa telemetria com inteligência de fontes abertas sobre ameaças e nossas próprias investigações sobre ameaças predominantes, como ransomware, atividades de governos etc.

Quando falamos em telemetria, referimo-nos a detecções, e não infecções. Uma detecção é registrada quando um arquivo, URL, endereço IP ou outro indicador é detectado por um de nossos produtos e relatado para nós.

A privacidade de nossos clientes é fundamental. Ela também é importante no que se refere à telemetria e ao mapeamento com os setores e países de nossos clientes. A base de clientes difere conforme o país e os números podem mostrar aumentos que exijam análises mais detalhadas dos dados para serem explicados. Um exemplo: o setor de telecomunicações frequentemente se destaca em nossos dados. Isso não significa, necessariamente, que esse setor é altamente visado. O setor de telecomunicações também inclui provedores de serviços de Internet, os quais possuem espaços de endereços IP que podem ser comprados por empresas. O que isso significa? Submissions from the IP-address space of the ISP are showing up as Telecom detections but could be from ISP clients that are operating in a different sector.

Ransomware nos EUA: T1 2022

No início de 2022, ficamos otimistas com a notícia de que o FSB russo havia detido vários membros da quadrilha de ransomware REvil na Rússia. Com base em nossa análise, esses integrantes desempenhavam um papel secundário no grupo criminoso, mas tínhamos a esperança de que esse frágil indício de cooperação levaria a mais prisões na Rússia.

With the Russian invasion of Ukraine at the end of February 2022, we now know that this was wishful thinking. A guerra tornou-se um catalisador para divisões entre os criminosos cibernéticos. Historicamente, a política costuma ser deixada de lado pelos criminosos cibernéticos, e achávamos que criminosos russos e ucranianos trabalhariam juntos objetivando ganhos financeiros.

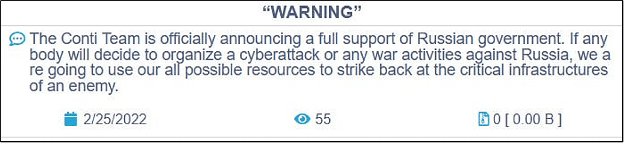

A divisão em dois lados tornou-se mais evidente quando a quadrilha de ransomware Conti expôs publicamente seu apoio à administração russa e às suas ações.

Essa declaração pública não passou despercebida e, poucos dias depois, um pesquisador anônimo, utilizando a conta @contileaks no Twitter, começou a publicar comunicações internas do grupo Conti on-line. As conversas estendiam-se por vários anos e consistiam em milhares de mensagens que apelidamos de “Panama Papers do ransomware”.

A Trellix examinou extensivamente essas conversas vazadas e publicou em seu blog um artigo muito abrangente que vale a pena ser lido. Entre os destaques das conversas estão a declaração pública do grupo em apoio à administração russa e uma possível relação de estreita colaboração entre a liderança do Conti e os serviços de inteligência russos. Esses vínculos corroboram as descobertas do relatório “In the Crosshairs: Organizations and Nation-State Cyber Threats” que publicamos anteriormente em colaboração com a CSIS. Uma das principais descobertas do relatório foi que a linha divisória entre agentes estatais e não estatais está cada vez menos definida.

Inicialmente esperávamos que essa violação das comunicações tivesse um impacto forte sobre as operações da quadrilha de ransomware. Contudo, parece que eles ficaram ainda mais decididos e continuaram seus ataques, a ponto de levar um país inteiro, a Costa Rica, a um estado de emergência. Ao final do segundo trimestre de 2022, observamos infraestruturas relacionadas ao Conti sendo desmontadas. Porém, isso não era propriamente motivo de comemoração. Considerando-se que nenhum integrante do alto escalão desse grupo criminoso foi preso, bem como suas conexões com as agências de inteligência russas, deveríamos considerar a hipótese de que estivessem formando um grupo híbrido, capaz de atacar alvos escolhidos pelo governo, mas mantendo a aparência plausível de um grupo criminoso em busca de ganho financeiro. The ransomware might have a dual purpose, on the one hand being disruptive in nature and on the other hand serving as a distraction for a data exfiltration operation.

Portanto, insistimos que toda organização observe atentamente as TTPs do ransomware, especialmente se já tiver sido determinado que grupos patrocinados pelo governo russo são a ameaça mais provável.

Em termos de inovação, observamos o Conti Group visar hipervisores ESXi com sua variante Linux, aparentemente percebendo a importância dos serviços de virtualização para as organizações. Essa tendência tem sido verificada já há bastante tempo, mas com graus variáveis de êxito, resultando em máquinas virtuais corrompidas em decorrência de bloqueadores e/ou decifradores defeituosos.

Só más notícias? Não necessariamente. As estatísticas do primeiro trimestre de 2022 da empresa de resposta a incidentes de ransomware Coveware realmente mostram uma forte queda na quantidade de casos nos quais as vítimas foram obrigadas a pagar aos atacantes o valor do resgate. Isso nos dá esperança porque não pagar ainda é a melhor maneira de inviabilizar o modelo de negócios dos criminosos.

Setores do ransomware nos EUA, primeiro trimestre de 2022

O setor de serviços comerciais representou 64% do total de detecções de ransomware entre os 10 principais setores nos Estados Unidos no primeiro trimestre de 2022. Organizações sem fins lucrativos ficaram em segundo lugar, bem atrás entre as detecções de ransomware.

64

Ferramentas utilizadas por campanhas de ransomware nos EUA no primeiro trimestre de 2022

32

Cobalt Strike foi a ferramenta de malware utilizada em 32% das 10 maiores consultas de ransomware dos EUA no primeiro trimestre de 2022, atingindo um nível de predominância equivalente à soma de RCLONE (12%), BloodHound (10%) e Bazar Loader (10%).

Famílias de ransomware nos EUA, primeiro trimestre de 2022

Lockbit foi a família de ransomware predominante, utilizada em 26% das 10 principais consultas nos EUA no primeiro trimestre de 2022, à frente de Conti (13%), BlackCat (11%) e Ryuk (10%).

Campanhas de ransomware mais detectadas nos EUA no primeiro trimestre de 2022

Connecting Vatet, PyXie e Defray 777

Ryuk

Lockbit

Agrius lançando ataques perturbadores contra alvos israelenses

Conti

17%

14%

13%

9%

8%

Connecting Vatet, PyXie e Defray 777

17%

Ryuk

14%

Lockbit

13%

Agrius lançando ataques perturbadores contra alvos israelenses

9%

Conti

8%

Padrões MITRE ATT&CK de ransomware mais detectados nos EUA no primeiro trimestre de 2022

1.

Dados criptografados para maior impacto

14%

2.

Descoberta de arquivos e diretórios

12%

3.

Descoberta de processos

11%

4.

Descoberta de informações do sistema

10%

5.

PowerShell

10%

Ferramentas utilizadas por campanhas de ransomware nos EUA no primeiro trimestre de 2022

1.

Cmd

14%

2.

Mimikatz

14%

3.

PsExec

13%

4.

AdFind

11%

5.

Ping.exe

11%

Ransomware global: T1 2022

53

O setor de telecomunicações liderou como categoria de setor de cliente mais atingida por ransomware, com 53% das detecções entre os 10 principais setores pelo segundo trimestre consecutivo.

Detecções de famílias de ransomware, do quarto trimestre de 2021 ao primeiro trimestre de 2022

44

Lockbit37

Conti55

CubaAs detecções de famílias de ransomware apresentaram uma queda no primeiro trimestre de 2022. Lockbit representou 20% das 10 principais consultas de ferramentas de ransomware, seguida por Conti (17%) e Cuba (14%) no quarto trimestre de 2021. Porém, as consultas de todos os três líderes em predominância de categoria no quarto trimestre – Lockbit (-44%), Conti (-37%) e Cuba (-55%) – caíram no primeiro trimestre de 2022 na comparação com o quarto trimestre de 2021.

Técnicas MITREATT&CK de ransomware mais relatadas no primeiro trimestre de 2022

1.

Dados criptografados para maior impacto

2.

Descoberta de arquivos e diretórios

3.

PowerShell

4.

Descoberta de processos

5.

Descoberta de informações do sistema

Malware utilizado em campanhas globais de ransomware em consultas no primeiro trimestre de 2022

1.

Cobalt Strike

30%

2.

Bazar Loader

15%

3.

RCLONE

10%

4.

BloodHound

9%

5.

TrickBot

7%

Pesquisadores da Trellix revelam falhas críticas na construção de sistemas de controle de acesso

Infraestruturas essenciais continuam sendo alvos dos mais atraentes para criminosos do mundo todo. Esse setor está repleto de sistemas antigos e sempre às voltas com falhas triviais de hardware e software, problemas de configuração e ciclos de atualização excepcionalmente lentos. Por trás dessa fachada, porém, estão muitos dos sistemas mais essenciais dos quais dependemos, como tubulações de combustível, tratamento de águas, redes elétricas, automação de edifícios, sistemas de defesa e muito mais.

Uma área frequentemente negligenciada dos sistemas de controle industrial é o controle de acesso, parte da estrutura de automação de edifícios. Sistemas de controle de acesso são soluções comuns e práticas que oferecem automação e gerenciamento remoto para leitores de cartões e pontos de entrada/saída em locais protegidos.

Segundo um estudo realizado pela IBM em 2021, o custo médio de um comprometimento de segurança física é de US$ $3,54 milhões e o tempo médio para identificação de uma violação é de 223 dias. Há muito em jogo para organizações que dependem de sistemas de controle de acesso para garantir a segurança de suas instalações.

O Trellix Threat Labs divulgou recentemente uma pesquisa reveladora sobre um sistema desse tipo, um painel de controle de acesso muito comum produzido pela HID Mercury. Vários fornecedores OEM contam com placas e firmware da Mercury para implementar suas próprias soluções de controle de acesso. Nossa equipe compartilhou suas descobertas na Hardwear.io em Santa Clara (EUA), em 9 de junho de 2022, e estará presente também na Black Hat do meio do ano. Suas descobertas destacaram quatro vulnerabilidades de dia zero e quatro vulnerabilidades corrigidas anteriormente, nunca publicadas como CVEs, sendo que as duas principais resultavam em execução remota de código e reinicialização arbitrária, sem autenticação alguma. Isso significa que atacantes poderiam travar e destravar portas remotamente na rede de um edifício e evitar detecção através do software de gerenciamento. Os pesquisadores prepararam um blog destacando suas descobertas e farão uma análise técnica profunda em várias partes coincidindo com a Black Hat. Além disso, eles filmaram um vídeo de demonstração do ataque utilizando duas das vulnerabilidades para comprometer um sistema de controle de acesso de produção clonado em seus laboratórios.

Descobertas sobre vulnerabilidades

CVE-2022-31479

Injeção de comandos não autenticada

<=1.291

Base 9,0, Total 8,1

CVE-2022-31480

Negação de serviço não autenticada

<=1.291

Base 7,5, Total 6,7

CVE-2022-31481

Execução remota de código não autenticada

<=1.291

Base 10,0, Total 9,0

CVE-2022-31486

Injeção de comandos autenticada

<=1.291 (sem correção)

Base 8,8, Total 8,2

CVE-2022-31482

Negação de serviço não autenticada

<=1.265

Base 7,5, Total 6,7

CVE-2022-31483

Gravação arbitrária de arquivos autenticada

<=1.265

Base 9,1, Total 8,2

CVE-2022-31484

Modificação de usuário não autenticada

<=1.265

Base 7,5, Total 6,7

CVE-2022-31485

Falsificação de informações não autenticada

<=1.265

Base 5,3, Total 4,8

Atualizações de segurança

A Carrier publicou uma nova recomendação em sua página de segurança de produto com detalhes das falhas, além de correções e atualizações de firmware recomendadas. A aplicação das correções do fornecedor deve ser a primeira providência a tomar, sempre que possível.

Estatísticas sobre ameaças predominantes

Nossa equipe rastreou as categorias das ameaças no primeiro trimestre de 2022. A pesquisa reflete percentuais de detecções no tipo de famílias de malware predominantes observadas, países dos clientes em questão, setores corporativos dos clientes e técnicas MITRE ATT&CK.

Famílias de malware, T1 2022

23

Phorpiex foi a família de ferramentas de malware mais predominante em consultas no primeiro trimestre de 2022

Técnicas MITRE ATT&CK mais relatadas, T1 2022

1.

Transferência de ferramenta de ingresso

2.

Arquivos ou informações ocultados

3.

Protocolos da Web

4.

Decodificação/decifração de arquivos ou informações

5.

Modify Registry

Medidas a tomar: segurança cibernética em um setor de saúde conectado

A área de medicina está sob um risco peculiar de ataque devido aos diversos dispositivos de finalidade específica utilizados, como equipamentos de anestesia, bombas intravenosas, sistemas de atendimento médico, equipamentos de ressonância magnética e vários outros. Muitos desses dispositivos não são encontrados em outros setores, tampouco em residências típicas. O fato de serem incomuns cria uma falsa percepção de segurança e menos escrutínio por parte do setor de pesquisa de segurança.

O software e os equipamentos médicos estão deixando a desejar no que se refere a práticas de segurança fundamentais e estão repletos de vulnerabilidades RCE. Isso os torna atraentes para os criminosos cibernéticos. Precisamos estar vigilantes para evitar os próximos ataques porque essa superfície de ataque não continuará ignorada para sempre. Todas as partes interessadas precisam reconhecer que o grande número de vulnerabilidades de autenticação é uma indicação de que a área médica precisa de mais pesquisa, tanto interna quanto externamente, para reforçar esses dispositivos. Precisamos nos concentrar não apenas em sistemas de gerenciamento e outros aplicativos baseados na Web, mas em qualquer dispositivo médico conectado que precise ser acessado. Aparentemente, tais dispositivos não estão sendo visados por elementos maliciosos, mas isso não significa que podemos relaxar. Há muitas vulnerabilidades RCE para escolher e código de exploração público para reutilizar. Embora os atacantes estejam utilizando outros métodos para atacar hospitais e clínicas, eles irão procurar um acesso mais fácil quando seus métodos se esgotarem. A sociedade como um todo não pode permitir que software e dispositivos médicos continuem sendo um ponto fraco a ser explorado por atacantes e, portanto, deve incentivar testes de segurança, tanto internos quanto externos, entre desenvolvedores e pesquisadores.

Leia os detalhes de nossa pesquisa em nossa recente postagem Connected Healthcare: A Cybersecurity Battlefield We Must Win. Utilizando dados públicos, como bancos de dados CVE, analisamos o estado atual da superfície de ataque na área médica e avaliamos as ameaças ativas e a distribuição das vulnerabilidades descobertas. Acreditamos que mais parcerias entre fornecedores de dispositivos médicos, instalações de atendimento médico e pesquisadores de segurança, juntamente com mais testes de segurança, certamente evitarão que uma superfície de ataque crescente torne-se ainda mais atraente para elementos maliciosos.

Aproveitamento da funcionalidade existente

Nós rastreamos perpetradores de ameaças, táticas, técnicas e procedimentos, bem como o malware utilizado. Também identificamos e divulgamos trimestralmente binários padrão não maliciosos e frequentemente necessários que podem e costumam ser aproveitados para realizar as várias fases de um ataque. Embora continue sendo necessário conhecer o malware personalizado e comoditizado, bem como as TTPs de aproveitamento da funcionalidade existente, contra os quais precisamos nos defender, também é necessário conhecer o inimigo e identificar objetivos. Ao nos aprofundarmos um pouco mais nos LoLBins, perguntamo-nos quem está utilizando nossas ferramentas contra nós e por quê. Eles não têm a capacidade de criar o malware personalizado que pode atingir o objetivo pretendido? Ou é simplesmente uma ferramenta conveniente e uma tentativa de não serem detectados? Afinal, os perpetradores de ameaças costumam ser empregados como todo mundo, têm reuniões com seus chefes, têm metas diárias, trimestrais e anuais, trabalham de forma segmentada e ganham um salário.

Se vamos honrar nossa missão de “levar segurança viva a todos os lugares”, precisamos equipar a nós mesmos e a nossos clientes e colegas que estão na luta cotidiana para proteger nossas informações, infraestruturas e ativos críticos contra aqueles que buscam lucrar com a exploração de vulnerabilidades e o roubo de dados intelectuais e organizacionais.

Quais binários vimos ser aproveitados e quem se aproveitou deles no primeiro trimestre de 2022?

Binários do Windows, T1 2022

1.

Windows Command Shell/CMD

47.90%

2.

PowerShell

37.14%

3.

WMI/WMIC

21.43%

4.

Schtasks

19.05%

5.

Rundll32

14.29%

Ferramentas administrativas, T1 2022

1.

Windows Command Shell/CMD

20.48%

2.

PowerShell

6,19%

3.

WMI/WMIC

6,19%

4.

Schtasks

5.71%

5.

Rundll32

4.29%

Perpetradores de ameaças que se aproveitam de ferramentas administrativas e binários do Windows, T1 2022

Ao longo dos eventos do primeiro trimestre de 2022, nossos analistas designaram os seguintes grupos de ameaças como principais responsáveis pelo abuso de ferramentas administrativas e binários do Windows:

1.

APT41

39%

2.

Gamaredon Group

39%

3.

APT35

33%

4.

Winnti Group

33%

5.

Muddy Water

24%

Ransomware que se aproveita de ferramentas administrativas e binários do Windows, T1 2022

Além disso, por meio de nosso rastreamento e análise, nós identificamos as seguintes famílias de ransomware que se aproveitaram de ferramentas administrativas e binários do Windows legítimos antes da distribuição de uma carga de ransomware:

1.

BlackCat

29.63%

2.

LockBit

16,67%

3.

Midas

16,67%

4.

BlackByte

14,81%

5.

Hermetic Ransom

14,81%

Estatísticas sobre governos: T1 2022

Nossa equipe rastreia e monitora campanhas de governos e seus indicadores e técnicas associados. Nossa pesquisa reflete perpetradores de ameaças, ferramentas, países dos clientes, setores dos clientes e técnicas MITRE ATT&CK desde o primeiro trimestre de 2022. Todos os dados relacionados a esses eventos, inclusive indicadores, regras YARA e lógica de detecção, estão disponíveis no Insights.

Cinco principais grupos de ameaças persistentes avançadas mais ativos, T1 2022

15

APT 36 foi o grupo de ameaças persistentes avançadas mais ativo no primeiro trimestre de 2022.

Atividades patrocinadas por governos, T1 2022

31

As atividades com patrocínio do governo da Turquia representaram 31% das 10 maiores detecções entre os países dos clientes no primeiro trimestre de 2022, seguidas por Israel (18%), Reino Unido (11%), México (10%) e Estados Unidos (8%).

Padrões MITRE ATT&CK mais relatados, T1 2022

1.

Arquivos ou informações ocultados

2.

Decodificação/decifração de arquivos ou informações

3.

Spearphishing Attachment

4.

Descoberta de informações do sistema

5.

Protocolos da Web

Campanhas de ransomware mais detectadas nos EUA no primeiro trimestre de 2022

22

Cobalt Strike foi o primeiro colocado (22%) entre os 10 principais exemplares de malware utilizados em campanhas de ameaças persistentes avançadas no primeiro trimestre de 2022.

Cobalt Strike

njRAT

PlugX

Poisonivy

Crimson RAT

22%

10%

10%

8%

8%

Cobalt Strike

22%

njRAT

14%

PlugX

10%

Poisonivy

8%

Crimson RAT

8%

Tendências da segurança de e-mail: T1 2022

Análises de telemetria de e-mail do primeiro trimestre de 2022 revelaram tendências de URLs de phishing e documentos maliciosos na segurança de e-mail.

A maioria dos e-mails maliciosos detectados continha um URL de phishing utilizado para roubar credenciais ou induzir as vítimas a fazer download de malware. Como segundo lugar em popularidade, identificamos e-mails com documentos maliciosos, como arquivos do Microsoft Office ou PDFs anexados. Esses documentos contêm macros que atuam como downloaders ou explorações e que dão ao atacante controle sobre o sistema da vítima. Finalmente, encontramos vários e-mails com executáveis maliciosos, como programas para roubo de informações ou cavalos de Troia anexados.

Explorações

Quando nos concentramos nas explorações utilizadas, percebemos que a maioria delas chega na forma de arquivos RTF maliciosos, documentos do MS Office com objetos OLE armamentizados ou PDFs infectados com explorações do Adobe Reader ou scripts JS maliciosos. Na ilustração seguinte podemos ver que os três principais formatos de arquivo são o RTF do Windows, seguido pelo formato mais recente do Office e, por último, os formatos antigos do Office.

CVE-2017-11882

15.7%

CVE-2012-0158

12.84%

CVE-2017-0199

17.94%

CVE-2014-1761

5,8%

CVE-2017-8759

4.41%

CVE-2017-11882

23.84%

CVE-2017-0199

3.05%

CVE-2017-8570

1,7%

CVE-2017-11882

12.74%

CVE-0201-20158

4.16%

Ameaças a países, continentes, setores e vetores: T1 2022

Aumentos notáveis em incidentes contra países e continentes relatados publicamente em fontes abertas no primeiro trimestre de 2022:

490

A Rússia registrou o maior aumento de incidentes relatados entre o quarto trimestre de 2021 e o primeiro trimestre de 2022.

35

Os Estados Unidos sofreram a maioria dos incidentes relatados no primeiro trimestre de 2022.

Bug Report

Se os Bugs fossem uma banda, estes seriam seus maiores sucessos

Todo nerd de música que se preza vai lhe dizer que a melhor maneira de conhecer a fundo um artista não é procurando seus sucessos no Google, mas assimilando cada um de seus álbuns – cada lançamento prometendo trazer algo de novo, de valor e independente. Para os astros do rock do Trellix Threat Labs , isso talvez signifique ficar atento ao Relatório de bugs mensal, onde destacamos as vulnerabilidades mais impactantes de cada mês, com base em análises qualitativas e décadas de experiência coletiva no setor – e não apenas em pontuações CVSS. Contudo, nós entendemos que nem todos têm tempo para se sentar, saborear uma bebida, vestir seu roupão mais confortável e ouvir uma discografia inteira. Para quem prefere uma dose menor, recomendamos os maiores hits de 2022 do Relatório de bugs. And if you like what you hear, be sure to check out our other work – we treat our groupies right.

Crème de la Crème

Na verdade, os bugs de maior destaque em cada mês já são destaques por mérito próprio entre as dezenas que competem pela atenção sempre deficitária do Twitter, por isso não é fácil selecionar apenas um punhado de vencedores. Nossa melhor ferramenta para isso é a análise a posteriori. Em outras palavras, queremos separar os clássicos dos artistas de um sucesso só – quais vulnerabilidades tiveram algum impacto ou que prevemos que terão impacto, muito além de seus respectivos meses de notoriedade.

A primeira que nos vem à mente é a CVE-2022-0847, também conhecida como “Dirty Pipe”. Embora talvez não seja tão sexy quanto algumas RCEs 9.8, esse bug de kernel de Linux foi além de uma mera ampliação de privilégios ao permitir acesso irrestrito de gravação em qualquer arquivo, uma situação preocupante para um ambiente no qual qualquer coisa pode ser um arquivo. Para piorar, a menos que você seja um masoquista executando uma distribuição de Linux avançada como a Arch, atualizações do kernel não são comuns para dispositivos que executam Linux, ou seja, os dispositivos vulneráveis provavelmente continuarão assim por bastante tempo. Some-se a isso a prova de conceito incrivelmente simples e evidências de exploração disponíveis na Internet e o resultado é um bug com garantia de ganhar um disco de platina.

Outro destaque chega a nós por cortesia de nosso exemplar de abril e não só porque fui o autor: CVE-2022-22965, também conhecida como “Spring4Shell”. Como o próprio nome já sugere, a comunidade de segurança da informação viu imediatamente suas semelhanças com a maior vulnerabilidade de 2021 (em parte, provavelmente, devido a um estresse pós-traumático coletivo) e o apelido, embora tosco, “colou”. Porém, em vez de visar uma biblioteca popular de logging de código aberto escrita em Java, essa vulnerabilidade visou uma estrutura de código aberto popular escrita em Java conhecida como Spring. Como uma continuação caça-níqueis de um filme popular, sem nenhuma ideia original, a Spring4Shell também passou por um ciclo de correções aquém do ideal e também foi explorada abertamente na Internet em até 48 horas após sua divulgação. Isso reforça ainda mais a importância da Log4Shell, pois sua imitação barata é uma forte candidata à colocação de maior vulnerabilidade de 2022 até agora.

Joias ocultas

Embora um álbum “Greatest Hits” possa ser um compêndio eficiente dos melhores trabalhos de um artista, é inevitável que algumas joias ocultas passem despercebidas. Para a Microsoft, uma dessas surpresas foi a CVE-2022-30190, também conhecida como “Follina”, um bug com capacidades de RCE (com o mínimo de interação com o usuário) na ferramenta Microsoft Support Diagnostic Tool (MSDT). Se você quiser perder o pouco de fé que lhe resta na humanidade, recomendamos dar uma olhada na cronologia de divulgação desse bug. O problema, embora utilizando um vetor de ataque diferente, foi comunicado à Microsoft várias vezes desde março, inclusive com evidências de exploração na Internet desde abril, mas a empresa sempre ignorou completamente ou corrigiu discretamente o vetor de ataque em questão sem atacar sua causa raiz. Só em 30 de maio a Microsoft finalmente emitiu uma CVE e uma recomendação de mitigação para o bug MSDT principal, motivo pelo qual ele ficou de fora de nosso Relatório de bugs de maio.

CVE-2022-22954 e CVE-2022-22960, por outro lado, passaram despercebidas porque não avaliamos devidamente sua gravidade e, por isso, não entraram em nosso Relatório de bugs de abril, embora provavelmente devessem ter entrado. Enquanto a primeira é uma autêntica RCE e a segunda uma vulnerabilidade de ampliação de privilégios, nós as mencionamos juntas porque ambas afetam uma parcela considerável do pacote de software corporativo amplamente utilizado da VMware. Além disso, essas duas vulnerabilidades foram utilizadas, ocasionalmente juntas, em diversas campanhas de exploração realizadas por grupos de ameaças persistentes avançadas, segundo uma recente recomendação da CISA. Having received IOCs from multiple large corporations, federal agencies were mandated to either patch or take offline all impacted software by May 5th, less than a month from the vulnerability’s public disclosure. Infelizmente, é aí que a analogia musical deixa de funcionar, pois eu tenho de concordar com os agentes federais nessa questão.

Uma perspectiva mais ampla

With the benefit of hindsight, what’s the lesson learned, both for us and our groupies readers? Bem, eu acho que o maior ponto cego demonstrado em nossa avaliação da gravidade dessas vulnerabilidades foi a tentativa de julgá-las em um vácuo, com base principalmente no mérito técnico da vulnerabilidade isoladamente. Na realidade, os fatores decisivos pelos quais as vulnerabilidades provaram ser mais impactantes em 2022 foram sua utilização em campanhas e a onipresença das plataformas por elas afetadas. Porém, isso nos dá uma confiança maior em nossa abordagem de olhar além da pontuação CVSS, visto que esses insights contextuais são frequentemente mal representados com apenas uma pontuação numérica.

Pontuação EPSS

Dada a quantidade de CVEs divulgadas e as atualizações/correções sugeridas, é difícil determinar o que priorizar. Na Trellix nós adotamos o sistema de pontuação de previsão de explorações (Exploit Prediction Scoring System, EPSS). A missão desse modelo é determinar a probabilidade de que a vulnerabilidade seja explorada. Vários recursos e telemetrias são colocados em um modelo que, então, calcula a pontuação da CVE. A saída do modelo é uma pontuação de probabilidade entre 0 e 1 (0 e 100%). Quanto maior a pontuação, maior a probabilidade de que a vulnerabilidade seja explorada. No primeiro trimestre de 2022, as seguintes CVEs foram classificadas como as 10 maiores:

Número CVE

- CVE-2022-0543

- CVE-2022-24734

- CVE-2022-0447

- CVE-2022-21377

- CVE-2022-21907

- CVE-2022-24112

- CVE-2022-20699

- CVE-2022-0824

- CVE-2021-22947

- CVE-2022-24862

Redação e pesquisa

Alfred Alvarado

Doug McKee

Christiaan Beek

Tim Polzer

Mark Bereza

Steve Povolny

John Fokker

Sam Quinn

Charles McFarland

Leandro Velasco

Alfred Alvarado

Christiaan Beek

Mark Bereza

John Fokker

Charles McFarland

Doug McKee

Tim Polzer

Steve Povolny

Sam Quinn

Leandro Velasco

Recursos

Para acompanhar as mais recentes ameaças e pesquisas, consulte estes recursos da Trellix:

Centro de ameaças – As ameaças mais impactantes da atualidade identificadas por nossa equipe.

Sobre a Trellix

A Trellix é uma empresa global que está redefinindo o futuro da segurança cibernética e do trabalho com paixão. A plataforma aberta e nativa de detecção e resposta estendida (eXtended Detection and Response, XDR) ajuda as organizações confrontadas pelas ameaças mais avançadas da atualidade a ter confiança na proteção e na resiliência de suas operações. A Trellix, juntamente com um amplo ecossistema de parceiros, acelera a inovação tecnológica através de autoaprendizagem e automação para capacitar mais de 40.000 clientes corporativos e governamentais com uma segurança viva. Saiba mais em www.trellix.com.

Inscreva-se para receber informações sobre ameaças

Este documento e as informações nele contidas descrevem a pesquisa de segurança de computadores apenas para fins educativos e para a conveniência dos clientes da Trellix. A Trellix realiza pesquisas em conformidade com sua política razoável de divulgação de vulnerabilidades | Trellix. Qualquer tentativa de recriar parte de ou todas as atividades descritas se dará unicamente sob o risco do usuário, sem qualquer responsabilidade da Trellix e de suas afiliadas.

Trellix é marca comercial ou registrada da Musarubra US LLC ou de suas empresas associadas nos EUA e em outros países. Outros nomes e marcas podem ser propriedade de terceiros.