Schutz vor verborgenen Bedrohungen

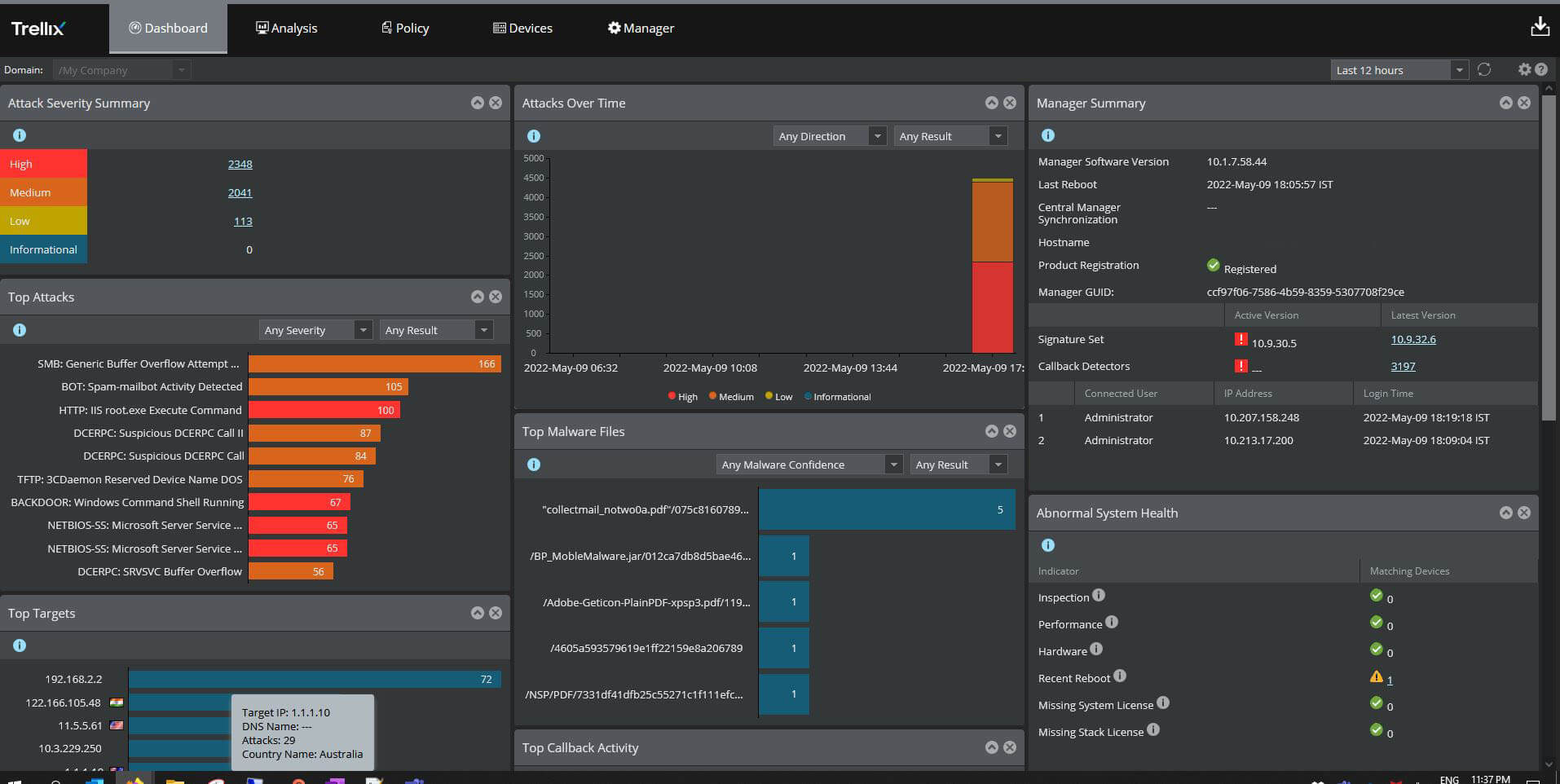

Trellix Intrusion Prevention System (IPS) ist eine NDR-fähige IPS-Lösung der nächsten Generation, die hochentwickelte Malware-Bedrohungen im gesamten Netzwerk erkennt und blockiert. Darüber hinaus nutzt sie hochentwickelte Erkennungs- und Emulationstechniken, die über herkömmlichen Musterabgleich hinausgehen und äußerst zuverlässigen sowie schnellen Schutz vor heimlichen Angriffen bieten.

Vorteile von Trellix IPS

Hervorragende Erkennung

Kombiniert mehrere signaturbasierte und signaturlose Erkennungsmethoden in einer Lösung.

Nahtloser Schutz

Skalierbare IPS-Architektur für hybride Netzwerke mit lokalen, virtuellen sowie Cloud-basierten Umgebungen.

Hohe Leistung

Automatische Skalierung für flexible Workloads und lokale Appliances bis zu 100 Gbit/s.

Produktfunktionen

Trellix Intrusion Prevention System-Produkte

Bereitstellung in der Cloud und in lokalen Umgebungen

Trellix IPS+ for AWS

- Schützt Ressourcen vor bekannten und unbekannten Exploits

- Nutzt Trellix IVX zur Erkennung neuer Exploits, bevor sie ins Netzwerk gelangen

- Integration in AWS Gateway Load Balancer gewährleistet hohe Verfügbarkeit und ermöglicht automatische Skalierung

Trellix IPS for On-Premises

- Erkennt und blockiert Bedrohungen im gesamten Netzwerk

- Nutzt erweiterte Erkennungs- und Emulationstechniken

- Blockiert verschleierte Angriffe zuverlässig, schnell und im großen Maßstab

Trellix Virtual IPS+

- Schutz für private und öffentliche Clouds (AWS, Azure und OCI)

- Automatische Skalierung mit Cloud-Gateway-Lastausgleich für AWS und Azure

- NDR-fähig für KI-gestützte Analysen sowie ML-Bedrohungserkennungen und -Untersuchungen

Complementary services to accelerate your success

Installation and Configuration

Integration and Training

Monitoring and Optimization

Anerkennung in der Branche

Trellix wird von wichtigen Analystenunternehmen als Branchenführer eingestuft

Häufig gestellte Fragen

Sicherheitsbewusstsein

What is Network Security

Eine Kombination aus Technologien, Richtlinien und Vorgehensweisen zum Schutz der Vertraulichkeit, Verfügbarkeit und Integrität von Computernetzwerken und Daten.

Mehr lesenWhat is NDR?

NDR geht über die grundlegende Erkennung von Eindringungsversuchen hinaus und überwacht den Netzwerkdatenverkehr kontinuierlich auf verdächtige Aktivitäten.

Mehr lesenIDS vs. IPS: Key Differences Explained

IDS und IPS sind wichtige Netzwerksicherheits-Tools für die Identifizierung von Cyber-Angriffen. Obwohl beide dem Schutz von Unternehmensnetzwerken dienen, unterscheiden sich ihre grundlegenden Funktionen und Methoden.

Mehr lesenVerwandte Ressourcen

Obwohl IPS (Intrusion Prevention Systems) als etablierte Standardtechnologie gilt, ist es nach wie vor ein unverzichtbarer Bestandteil der Netzwerksicherheitsstrategie.

In diesem Blog-Beitrag untersuchen wir, wie die Integration von Trellix vIPS in GWLB die Infrastruktur von Kunden erweitern kann.

Trellix IPS+ bietet signaturbasierte Erkennung, die gefährdete Ressourcen vor Exploits schützt und DDoS-, C&C-Callbacks und weitere Bedrohungen abwehren kann.