Qu'est-ce que le chiffrement des données ?

Le chiffrement des données brouille ou code les données afin de les rendre illisibles pour toute personne ne disposant pas de la clé de déchiffrement ou du mot de passe correct. Une solution de chiffrement robuste associée à une gestion efficace des clés protège les données sensibles contre l'accès non autorisé, la modification, la divulgation ou le vol. Elle représente donc un composant essentiel de tout programme de sécurité. Le chiffrement des données peut être utilisé à la fois pour les données stockées (« au repos ») et pour les données en cours de transmission ou de transport (« en mouvement »).

Il existe deux principaux types de chiffrement des données :

- Chiffrement symétrique : avec un algorithme de clé symétrique, la même clé est utilisée pour chiffrer et déchiffrer les données. Le chiffrement est rapide et efficace, et la génération et la gestion des clés sont simplifiées. En revanche, il est essentiel que la clé unique ne soit accessible qu'aux utilisateurs autorisés, car elle permet à son destinataire d'accéder aux données, mais aussi de les modifier et de les chiffrer à nouveau sans être détecté.

- Chiffrement asymétrique : un algorithme de clé asymétrique utilise deux clés liées mathématiquement, une clé publique et une clé privée. La clé publique sert à chiffrer les données, tandis que la clé privée correspondante, mais distincte, est nécessaire à leur déchiffrement. Le chiffrement asymétrique est intéressant en cela qu'une clé publique plus connue peut être utilisée pour chiffrer les données, mais seuls les utilisateurs disposant de la clé privée peuvent déchiffrer les données et y accéder.

Qu'entend-on par solution de chiffrement des données ?

Une solution de chiffrement des données est un logiciel qui utilise des algorithmes de chiffrement pour protéger les données sensibles, alliés à des outils de gestion destinés au déploiement et à la surveillance du chiffrement des données dans une entreprise. Elle peut également fournir des outils de gestion des clés afin de garantir que les clés, mots de passe et autres informations nécessaires pour chiffrer ou accéder aux données sont uniquement accessibles aux utilisateurs autorisés, et sont modifiés ou révoqués en fonction des stratégies définies.

La plupart des entreprises protègent leurs informations à l'aide de produits de sécurité traditionnels tels que les pare-feux, ainsi que des applications de prévention des intrusions et de contrôle d'accès basé sur les rôles. Tous ces outils jouent un rôle dans la prévention des compromissions de données. Cependant, lorsque des attaquants réussissent à s'introduire dans un réseau, ce qui est malheureusement inévitable, le logiciel de chiffrement des données est l'ultime défense contre le vol et la divulgation de données confidentielles.

La plupart des réglementations officielles et sectorielles, notamment celles destinées à protéger la confidentialité et les données financières des consommateurs, imposent aux organisations d'utiliser des outils de chiffrement des données. La non-conformité peut entraîner des sanctions sévères. En revanche, l'utilisation d'une solution de chiffrement des données robuste peut protéger une entreprise et sa responsabilité en cas de compromission des données ou de vol d'un ordinateur portable.

Principales fonctionnalités d'une solution de chiffrement des données

La convivialité et l'évolutivité sont deux aspects importants des outils de chiffrement des données. Le logiciel de chiffrement des données doit être pratique à utiliser pour les collaborateurs (sans quoi ils ne l'utiliseront pas), et évolutif pour accompagner la croissance de l'entreprise et l'évolution des besoins de sécurité.

Vous trouverez ci-dessous d'autres fonctionnalités importantes à prendre en compte lors de l'évaluation d'une solution de chiffrement des données.

Normes de chiffrement strictes. Les organismes publics et les entreprises publiques et privées du monde entier utilisent une norme de chiffrement sectorielle baptisée Advanced Encryption Standard (AES)-256. AES a remplacé l'ancienne norme de chiffrement des données DES (Data Encryption Standard), devenue vulnérable aux attaques par force brute, qui consiste à essayer de multiples combinaisons d'un chiffrement jusqu'à ce que l'une d'elles fonctionne. Les deux processus de certification connus pour les produits ou les implémentations de chiffrement sont les suivants :

- Norme FIPS 140-2 (Federal Information Processing Standard) du NIST (National Institute of Standards and Technology), une norme de sécurité informatique du gouvernement des États-Unis

- Critères Communs (CC) pour l'évaluation de la sécurité des technologies de l'information, qui est un standard et un programme de certification pris en charge au niveau international

Chiffrement des données statiques et dynamiques. Les données statiques, ou données au repos, sont enregistrées sur les serveurs, postes de travail, ordinateurs portables, etc. Elles peuvent être chiffrées par fichier, dossier ou lecteur complet.

Les données dynamiques, ou données en mouvement, circulent sur un réseau ou sur Internet. L'adresse e-mail est l'exemple le plus courant. Les données dynamiques peuvent être protégées de deux façons :

- Par le chiffrement de la transmission à l'aide de protocoles de chiffrement réseau, par exemple IPsec (Internet Protocol Security) et TLS (Transport Layer Security), pour établir une connexion sécurisée entre les terminaux

- Par le chiffrement du message et de sa charge utile, ce qui les rend accessibles aux seuls destinataires autorisés

Chiffrement granulaire. Bien qu'il soit possible de chiffrer toutes les données, une telle opération peut solliciter lourdement les ressources informatiques. C'est pourquoi les entreprises choisissent généralement de chiffrer uniquement les données les plus sensibles, notamment la propriété intellectuelle et les informations d'identification personnelle, comme les numéros de sécurité sociale et les informations de compte bancaire.

Les outils de chiffrement des données offrent différents niveaux de granularité et de flexibilité. Les options habituelles incluent le chiffrement de dossiers, types de fichiers ou applications spécifiques, ainsi que le chiffrement complet du lecteur et celui des supports amovibles. Le chiffrement complet du disque est fréquemment utilisé pour les ordinateurs portables, plus susceptibles d'être perdus ou volés. Le chiffrement d'ordinateurs portables, de tablettes et de supports amovibles peut protéger une entreprise contre toute responsabilité en cas de vol de l'équipement.

Gestion des clés. Un logiciel de chiffrement des données dispose de fonctionnalités de gestion des clés qui incluent la création, la distribution, la destruction, le stockage et la sauvegarde des clés. Un gestionnaire de clés robuste et automatisé est important pour un chiffrement et un déchiffrement rapides et transparents, eux-mêmes essentiels au bon fonctionnement des applications et des workflows de l'entreprise.

Mise en œuvre de stratégies de chiffrement. Les stratégies de chiffrement définissent quand et comment les données sont chiffrées. Une solution de chiffrement des données dotée de fonctionnalités de gestion des stratégies permet à l'équipe IT de créer et de mettre en œuvre des stratégies de chiffrement. Prenons l'exemple d'un collaborateur qui tente d'enregistrer un fichier confidentiel sur une clé USB pour l'utiliser en télétravail. Le logiciel de chiffrement envoie une alerte indiquant que cette action enfreint une stratégie de sécurité des données et l'empêche de copier le fichier tant qu'il n'est pas chiffré. Une mise en œuvre automatisée peut garantir le respect des stratégies de sécurité des données.

Chiffrement permanent. Une fonctionnalité utile pour maintenir le chiffrement des fichiers sensibles en toutes circonstances est le chiffrement dit « permanent », qui suit un fichier où qu'il aille. Les fichiers sont chiffrés lors de leur création et le restent lorsqu'ils sont copiés, envoyés par e-mail ou mis à jour.

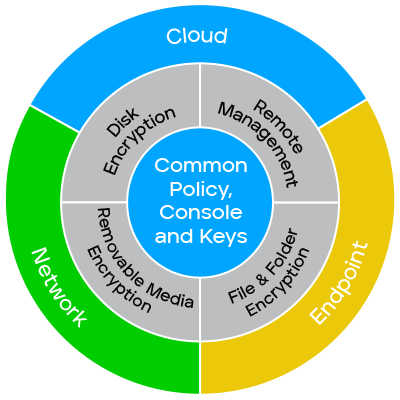

Gestion du chiffrement unifiée. Les équipes IT doivent souvent composer avec des technologies de chiffrement préexistantes. Par exemple, une récente acquisition de l'entreprise peut utiliser sa propre technologie de chiffrement, ou un de ses départements peut avoir recours au chiffrement natif intégré aux produits Apple et Microsoft, par exemple FileVault sous OS X ou BitLocker sous Windows. C'est la raison pour laquelle certaines solutions de chiffrement des données proposent une gestion unifiée de plusieurs technologies.

Une console de gestion unifiée offre également une visibilité sur tous les terminaux, y compris un enregistrement de l'utilisation du chiffrement de chaque équipement. Cela permet d'éviter des sanctions pour non-conformité en cas de perte ou de vol d'un ordinateur portable.

Chiffrement en local ou dans le cloud ?

Une entreprise ne peut pas partir du principe qu'un fournisseur de services cloud assure automatiquement le chiffrement dans le cadre du service d'infrastructure ou de l'application cloud qu'il lui propose. Le chiffrement utilise une bande passante et des ressources de calcul supplémentaires, ce qui augmente les coûts du fournisseur. C'est pourquoi la plupart d'entre eux n'incluent pas le chiffrement ou n'offrent qu'un chiffrement partiel. En règle générale, le chiffrement des données relève de la responsabilité du client.

La meilleure stratégie de chiffrement dans le cloud inclut le chiffrement de bout en bout de la connexion et de toutes les données chargées dans le cloud. Avec de tels modèles, les fournisseurs de stockage cloud chiffrent les données à leur réception, transmettant les clés de chiffrement aux clients afin que les données puissent être déchiffrées en toute sécurité en cas de besoin. Les entreprises peuvent payer pour bénéficier d'un service de chiffrement de bout en bout, ou chiffrer des données en local avant qu'elles ne soient chargées dans le cloud.

Un logiciel de chiffrement des données est l'une des approches de sécurité des données les plus efficaces, surtout lorsqu'il est allié à une gestion sécurisée des clés de chiffrement et à l'application de bonnes pratiques de prévention des pertes de données. Les outils de chiffrement des données offrent un chiffrement fort des terminaux d'entreprise et des utilisateurs, ainsi que des services partagés. Ils protègent ainsi les précieuses données de l'entreprise et fournissent une gestion centralisée des stratégies de chiffrement.