Trellix Advanced Threat Research 보고서: 2022년 1월

Log4j, 2021년 3분기 랜섬웨어, APT, 주요 부문 표적에 대한 인사이트

새로운 Trellix의 첫 번째 위협 보고서에서는 뉴스 헤드라인을 장식했을 뿐 아니라 방어자와 기업 보안 팀의 요주의 대상이기도 했던 Log4j 이슈를 파악합니다.

수석 과학자 서한

환영합니다. 새로운 위협 보고서와 새 회사를 만나보십시오.

올해를 내다볼 때, 지난해(2021년) 말에 모두를 유독 힘들게 했던 위협의 측면을 인정해야 합니다. 새로운 Trellix의 첫 번째 위협 보고서에서는 뉴스 헤드라인을 장식했을 뿐만 아니라 방어자와 기업 보안 팀의 요주의 대상이기도 했던 이슈를 파악합니다. 또한 2021년 3분기와 4분기를 돌아봅니다. 그전에 먼저 Log4j와 싸우는 데 도움을 드릴 수 있도록 제공하는 풍부한 리소스에 관해 자세히 설명하겠습니다.

기본적으로 Log4j 위협에 관한 세부 정보가 더 많이 밝혀질수록 Trellix의 연구와 업데이트된 자료에 접속하여 도움을 받아야 합니다. 당사는 제품 상태뿐 아니라 이 취약성을 활용하고 새로운 페이로드의 적용 범위 현황을 자세히 설명하는 모든 활동적인 캠페인도 계속 모니터링하고 있습니다.

Log4j 취약성에 관한 세부 정보가 공개되었을 때 당사는 네트워크 기반 시그니처의 가용성과 취약성에 관한 기사로 매우 신속히 대응하였습니다. 이 보고서에 자세히 설명된 추가 자산으로 신속하게 후속 조치를 취했습니다.

현재 Log4j 위협 활동뿐 아니라 널리 퍼져 있는 다른 위협에 대해서도 더 깊이 이해하려면 당사의 유용한 위협 대시보드를 참조하십시오.

또한 최신 위협 콘텐츠, 동영상, 보안 게시판 링크를 제공하는 Trellix 위협 연구소 블로그를 체크하시기 바랍니다.

물론 Log4j가 귀사의 유일한 보안 위협은 아닙니다. 이 보고서에서는 엄습하는 랜섬웨어의 위협과 와해, 그리고 만연한 위협과 공격에 대해서도 집중적으로 알아볼 것입니다.

행복한 2022년 보내시기를 바라며, 새로운 회사에 오신 것을 환영합니다.

Log4 J: 너무 많은 것을 알고 있는 메모리

널리 사용되는 Log4j 라이브러리에 영향을 미치는 새로운 취약성인 Log4j가 일상적인 위협으로 자리 잡는 과정에서 연휴 기간에 맞춰 릴리스되었습니다. 몇십 년 만에 가장 심각한 사이버 보안 결함으로 묘사된 이 취약성으로 인해 2021년 4분기에 Trellix와 사이버 보안 업계는 행동에 나서지 않을 수 없었습니다. Log4j 취약성은 Apple iCloud, Steam, Samsung Cloud 스토리지, 기타 다수의 제품 및 서비스를 포함해 애플리케이션 및 웹 사이트로 Log4j 라이브러리를 통합한 모든 제품에 막대한 영향을 미칠 위험이 있었습니다.

당사 팀은 Log4j 검색 이후부터 면밀히 추적해 왔습니다. 그리고 Network Security Platform(NSP)을 활용하는 고객을 위해 네트워크 시그니처 KB95088을 릴리스하였습니다. 이 시그니처는 LDAP를 통해 CVE-2021-44228을 악용하려는 시도를 탐지합니다. 이 시그니처는 다른 프로토콜이나 서비스를 포함하도록 확장될 수 있으며, 적용 범위를 보완하기 위해 추가 시그니처가 릴리스될 수 있습니다.

Log4j 타임라인

다음은 Log4j와 당사 연구의 타임라인을 간단히 정리한 것입니다.

- 12월 9일 – Apache Log4j 로깅 라이브러리에 대해 Github의 POC와 함께 Log4j 취약성(CVE-2021-44228)이 Twitter에 릴리스되었습니다. 이 버그는 11월 24일 Apache에 처음으로 공개되었습니다.

- 12월 10일 – Steve Povolny와 Douglas McKee가 당사의 즉각적인 발견에 대한 개요와 함께 Log4j 블로그에 게시하였습니다. 당사의 초기 목표는 재생산하고 확인한 공개 POC를 사용하여 악용될 가능성을 판단하는 것이었습니다. 이 작업은 공개 Docker 컨테이너와 LDAP 및 RMI를 모두 활용하는 클라이언트-서버 아키텍처, 그리고 marshalsec을 사용하여 Log4j 버전 2.14.1을 악용하는 방식으로 수행되었습니다.

- 12월 14일 – Apache Log4j 로깅 라이브러리에 대해 Github의 POC와 함께 Log4j 취약성(CVE-2021-44228)이 Twitter에 릴리스되었습니다. 이 버그는 11월 24일 Apache에 처음으로 공개되었습니다.

- 12월 18일 – Log4j 버전 2.0-alpha1 ~ 2.16.0에 영향을 미치는 새로운 서비스 거부(DoS) 취약성인 CVE-2021-45105가 검색되었습니다.

Log4j 방어에 관한 최신 연구는 당사의 위협 연구소 블로그와 위협 대시보드를 참조하십시오. 당사 팀은 보고서를 배포하기 전에 여러 공개 및 비공개 소스에서 정보를 수집하여 분석합니다.

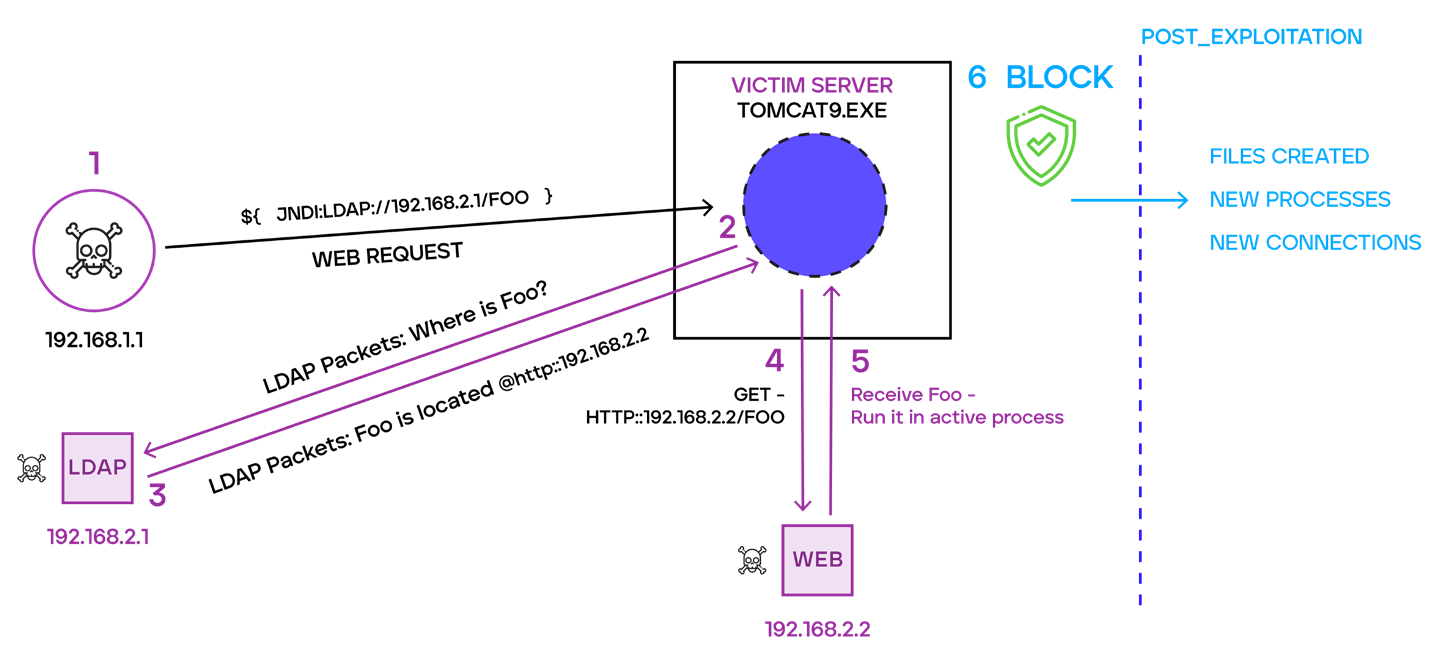

Log4j 공격

당사 팀은 일반적인 웹 기반 Log4j 공격 실행 시 발생하는 사태를 신속히 연구하여 그 개요를 서술하였습니다.

Log4j 실행 흐름

- 1단계 – 공격자는 취약한 애플리케이션을 호스트하는 웹 서버에 특수 조작된 문자열을 보냅니다. 당사가 살펴본 바에 따르면 이 문자열은 네트워크 기반 시그니처를 바이패스하도록 난독 처리될 수 있습니다.

- 2단계 – 애플리케이션은 계속해서 이 문자열에 대한 난독 해제를 진행하여 메모리에 로드합니다. 메모리에 로드되면 애플리케이션은 LDAP 연결을 시작하여 악성 클래스 위치의 주소를 요청합니다.

- 3단계 – 공격자가 제어하는 LDAP 서버는 호스트되는 HTTP URL 주소를 표시하여 악성 클래스 파일의 위치로 응답합니다.

- 4단계 – 취약한 애플리케이션은 악성 클래스 파일에 대한 다운로드를 시작합니다.

- 5단계 – 취약한 애플리케이션은 4단계의 악성 클래스 파일을 로드하여 실행합니다.

Trellix ATR Log4j 방어

Log4j처럼 공격으로부터 환경을 보호하기 위해, 방어자는 대상 지정 엔드포인트 메모리 검사가 결합한 네트워크 보안으로 구성된 계층화된 전략을 이용하여 네트워크 벡터를 통해 노출된 취약한 시스템에 대해 공격 실행 흐름을 효과적으로 탐지 및 방지할 수 있습니다. 당사의 ENS 전문가 규칙과 사용자 지정 검사 대응은 이러한 역량으로 방어자를 지원하도록 설계되었으므로 방어자는 이 새로운 위협에 맞서 정밀한 대응 조치를 적용할 수 있습니다.

또한 CISA.gov는 조직이 Log4j 취약성으로 인해 영향받는 잠재적으로 취약한 웹 서비스를 식별할 수 있도록 지원하기 위해 Log4j 스캐너를 제공합니다.

랜섬웨어

2021년 3분기에 세간의 이목을 끌던 랜섬웨어 그룹은 사라졌다가 다시 나타나서는 다른 모습을 보여주다가 심지어 브랜드를 변경하려고 시도했습니다. 이 와중에도 갈수록 더 다양한 부문에 만연하여 엄청나게 파괴적인 위협으로 득세하였습니다.

랜섬웨어 활동은 2021년 2분기에 다수의 사이버 범죄자 포럼에서 비난을 받고 금지되었지만 당사 팀은 대체 인물을 사용해 몇 개의 포럼에서 활동하는 동일한 위협 행위자의 활동을 관찰하였습니다.

Trellix의 랜섬웨어 체포 및 랜섬 압수 지원

2021년 12월 Trellix는 FBI 및 유로폴(Europol)의 REvil 제휴사 체포와 200만 달러의 랜섬 압수를 지원하는 연구를 제공하였습니다.

주목할 만한 2021년 3분기 랜섬웨어 동향 및 캠페인은 다음과 같습니다.

- BlackMatter – 2021년 7월 말쯤 검색된 이 랜섬웨어 위협은 미국에 본사를 둔 농업 공급망 회사인 New Cooperative의 독점 비즈니스 데이터를 공개하라고 위협한 강력한 일련의 공격으로 시작되었습니다. New Cooperative는 공급망 관리 기능과 동물 사료 급여 일정이 잠겼다고 보고하였으며, 미국 곡물 생산의 40%가 부정적인 영향을 받을 수 있다고 추산하였습니다. BlackMatter는 GandCrab, LockBit, DarkSide와 같은 다른 맬웨어의 최대 장점을 활용할 것이라고 주장했지만 당사는 이 캠페인을 새로운 개발자 그룹이 실행하고 있다는 것에 대해 강한 의구심을 갖고 있습니다. BlackMatter 맬웨어는 Colonial Pipeline 공격과 관련이 있는 DarkSide 맬웨어와 공통점이 너무 많습니다.

- 당사는 Groove Gang이 이전 제휴사 또는 하위 그룹인 Babuk 조직과 관련이 있음을 확신한다고 발표하였습니다.

- REvil/Sodinokibi는 관리 서비스 소프트웨어 공급자인 Kaseya VSA에 대한 랜섬웨어 공격을 통해 100만 명 이상의 사용자를 감염시킨 것이 자신의 소행이라고 주장하였습니다. 보고에 따르면 REvil이 요구한 7,000만 달러의 랜섬은 현재까지 공개적으로 알려진 랜섬으로는 최대 규모였습니다. 이 공격으로 인해 며칠 동안 수백 곳의 슈퍼마켓이 문을 닫는 사태까지 발생하였습니다.

- LockBit 2.0은 2021년 7월 자신을 드러내고 결국 자체 데이터 유출 사이트에 200곳 이상의 희생자 목록을 올려놓았습니다.

랜섬웨어 위협에 대한 정부의 대응

3분기에 미국 정부는 중요 미국 인프라에 대한 사이버 활동에 참여하는 국가 지원 위협 행위자의 신원을 밝히거나 위치를 알리는 정보에 대해 최대 1,000만 달러의 보상을 제공하는 StopRansomware.gov 허브 사이트를 시작함으로써 랜섬웨어 확산을 줄이기 위한 선제적인 캠페인을 시작하였습니다.

이러한 랜섬웨어와 새로운 캠페인이 향후 기업을 어떻게 위협할 수 있는지에 관한 자세한 내용은 Trellix 2022 위협 예측을 참조하십시오.

Trellix 랜섬웨어 연구

기업이 위협 지형도 내에서 랜섬웨어 공격에 대한 이해와 방어를 향상할 수 있도록 당사 팀은 랜섬웨어군, 기법, 국가, 부문, 벡터 등 다양한 랜섬웨어 위협의 확산에 대한 연구와 발견을 제시하고 있습니다.

랜섬웨어군 탐지

Sodinokibi(41%)는 가장 널리 확산된 랜섬웨어군으로서 2021년 3분기에 감지되었으며, DarkSide(14%), Egregor(13%)가 그 뒤를 잇고 있습니다.

랜섬웨어 클라이언트 국가, 고객 부문, MITRE ATT&CK 기법으로 건너뛰십시오.

공격 패턴 기법

팀은 APT 캠페인과 이 캠페인과 관련된 지표 및 기법을 추적하고 모니터링합니다. 당사 팀의 연구에는 2021년 3분기 이후 APT 위협 행위자, 도구, 클라이언트 국가, 고객 부문, MITRE ATT&CK 기법이 나와 있습니다.

APT 위협 행위자

APT41(24%)과 APT29(22%)는 2021년 3분기에 가장 널리 확산된 APT 위협 행위자였으며 모니터링된 APT 활동의 거의 절반에 책임이 있습니다.

APT 도구

팀은 추적된 APT 캠페인에 속한 침해의 지표를 이 캠페인과 관련이 있는 다음 도구를 통해 식별하였습니다. APT 그룹은 다음과 같은 공통 시스템 유틸리티를 사용해 보안 제어를 바이패스하여 작업을 수행하는 것으로 알려져 있습니다.

Cobalt Strike(34%)는 가장 널리 확산된 APT 도구로서 2021년 3분기에 감지되었으며, Mimikatz(27%), Net.exe(26%), PsExec(20%)가 그 뒤를 잇고 있습니다. 국가 행위자가 남용하는 Cobalt Strike 공격군은 APT 활동 중 1/3 이상에서 감지되었습니다.

APT 클라이언트 국가, 고객 부문, MITRE ATT&CK 기법으로 건너뛰십시오.

Advanced Threat Research

당사 팀은 2021년 3분기에 위협 범주를 추적하였습니다. 이 연구에는 사용된 ATR 맬웨어의 유형, 클라이언트 국가, 고객 부문, 공격 및 산업 부문에 사용된 MITRE ATT&CK 기법이 감지된 비율이 나와 있습니다.

ATR 도구 위협

Formbook(36%), Remcos RAT(24%), LokiBot(19%)이 2021년 3분기에 감지된 ATR 도구 위협 중에서 거의 80%를 차지하였습니다.

ATR 클라이언트 국가, 고객 부문, MITRE ATT&CK 기법으로 건너뛰십시오.

국가, 대륙, 부문 및 벡터별 위협

국가 및 대륙: 2021년 3분기

2021년 3분기에 공개적으로 보고된 사고 중 주목할 만한 국가 및 대륙별 증가는 다음과 같습니다.

- 2021년 3분기에 북미 지역은 대륙 중에서 가장 많은 사고를 기록하였으나 이는 2분기보다 12% 감소한 수치입니다.

- 미국은 2021년 3분기에 사고가 가장 많이 보고되었으나 2021년 2분기에 비해서는 9% 감소한 것입니다.

- 프랑스는 2021년 3분기에 보고된 사고의 증가율이 가장 높았습니다(400%).

- 러시아는 2021년 2분기 대비 2021년 3분기 사고 감소율이 가장 높았습니다(-79%).

공격 부문: 2021년 3분기

2021년 3분기에 공개적으로 보고된 부문별 사고 중 주목할 만한 것은 다음과 같습니다.

- 여러 업종(28%)이 가장 자주 표적이 되었고, 보건의료(17%) 및 공공(15%) 부문이 그 뒤를 이었습니다.

- 2021년 2분기 대비 3분기의 부문별 증가율 중에서 주목할 만한 것은 금융/보험(21%)과 보건의료(7%) 부문에서 발생했습니다.

공격 벡터: 2021년 3분기

2021년 3분기에 공개적으로 보고된 벡터별 사고 중에 주목할 만한 것은 다음과 같습니다.

- 맬웨어는 2021년 3분기에 보고된 사건에서 가장 자주 사용된 기법이지만 보고된 맬웨어 사고는 2021년 2분기에 비해 24% 감소하였습니다.

- 2021년 2분기 대비 3분기의 벡터별 증가 중에 주목할 만한 것은 분산형 서비스 거부(112%)와 표적 공격(55%)입니다.

Living off The Land

사이버 범죄자는 시스템 내에서 합법적인 소프트웨어와 기능을 사용해 시스템에 악의적인 액션을 수행하는 LotL(Living Off the Land) 기법을 사용합니다. Trellix는 감지되지 않은 상태로 남고자 하는 적들이 사용하는 도구의 추세를 3분기 이벤트에 근거하여 파악했습니다. 국가 지원 위협 그룹과 더 큰 규모의 범죄자 위협 그룹은 도구를 자체 개발할 수 있는 리소스를 보유하고 있지만 다수는 대상 시스템에 이미 있을 수 있는 바이너리와 관리 목적으로 설치된 소프트웨어에 의지하여 여러 단계에 걸쳐 공격을 수행합니다.

적들은 가장 중요한 대상에 대한 정찰 단계 중에 네이티브 바이너리 또는 관리 목적으로 사용되는 소프트웨어를 식별하기 위해 채용 공고, 공급업체가 광고하는 고객 추천사나 내부 공범으로부터 사용되는 기술에 관한 정보를 수집할 수 있습니다.

PowerShell(41.53%)

T1059.001

PowerShell은 스크립트와 PowerShell 명령을 실행하는 데 자주 사용됩니다.

Windows Command Shell(CMD)(40.40%)

T1059.003

Windows Command Shell은 Windows용 기본 CLI 유틸리티로서, 대체 데이터 스트림에서 파일과 명령을 실행하는 데 자주 사용됩니다.

Rundll32 (16.96%)

T1218.011, T1564.004

Rundll32를 사용해 로컬 DLL 파일, 공유의 DLL 파일, 인터넷 및 대체 데이터 스트림에서 얻은 DLL 파일을 실행할 수 있습니다.

WMIC(12.87%)

T1218, 1564.004

WMIC는 WMI용 명령줄 인터페이스로서, 적이 대체 데이터 스트림 또는 원격 시스템에서 명령 또는 vpayload를 로컬 실행하는 데 사용할 수 있습니다.

Excel(12.30%)

T1105

기본 설치되지 않은 많은 시스템에는 스프레드시트 소프트웨어가 포함되어 있지만 적들은 실행할 때 원격 위치에서 페이로드를 검색하는 데 사용할 수 있는 악성 코드 또는 스크립트가 포함된 첨부 파일을 사용자에게 전송할 수 있습니다.

Schtasks(11.70%)

T1053.005

적은 지속성을 유지하는 작업을 예약하거나 추가 맬웨어를 실행하거나 자동 작업을 수행할 수 있습니다.

Regsvr32 (10.53%)

T1218.010

적들은 Regsvr32를 사용해 DLL 파일을 등록하고, 악성 코드를 실행하고 애플리케이션 화이트리스팅을 바이패스할 수 있습니다.

MSHTA(8.78%)

T1218.005

적들은 MSHTA를 사용해 로컬의 HTA 파일과 대체 데이터 스트림에 숨어 있을 수 있거나 원격 위치에서 검색되는 JavaScript, JScript 및 VBScript 파일을 실행할 수 있습니다.

Certutil(4.68%)

T1105, 1564.004, T1027

Windows 명령 유틸리티는 발급 기관 정보를 획득하고 인증서 서비스를 구성하는 데 사용됩니다. 적들은 그 대신에 certutil을 사용해 원격 도구 및 내용을 수집하고 파일을 인코딩 및 디코딩할 뿐 아니라 대체 데이터 스트림에 액세스할 수도 있습니다.

Net.exe (4.68%)

T1087 및 하위 기법

적이 피해자 컴퓨터의 사용자, 네트워크, 서비스 기능을 식별하는 등의 정찰 작업을 수행할 수 있게 해주는 Windows 명령줄 유틸리티.

Reg.exe (4.10%)

1003.002, 1564.004

적들은 Reg.exe를 사용해 레지스트리 값을 추가, 수정, 삭제, 내보내기할 수 있습니다. 이 값은 대체 데이터 스트림에 저장할 수 있습니다. 또한 Reg.exe를 사용해 SAM 파일에서 자격 증명을 덤프할 수 있습니다.

원격 서비스(15.21%)

T1021.001, T1021.004, T1021.005

AnyDesk

ConnectWise Control

RDP

UltraVNC

PuTTY

WinSCP

적들은 Windows 네이티브 및 타사 소프트웨어인 원격 서비스 도구를 유효한 계정과 함께 사용해 컴퓨터 또는 인프라에 원격 액세스하고, 도구 및 맬웨어 침투 전송뿐 아니라 데이터 유출도 수행할 수 있습니다.

보관 유틸리티(4.68%)

T1560.001

7-Zip

WinRAR

WinZip

적들은 수집한 데이터를 유출하기 위한 준비로 보관 유틸리티를 사용해 압축할 뿐 아니라 파일과 실행 파일의 압축을 해제할 수 있습니다.

PsExec(4.68%)

T1569.002

PsExec는 원격 시스템에서 명령과 프로그램을 실행하는 데 사용되는 도구입니다.

BITSAdmin(2.93%)

T1105, T1218, T1564.004

BiTSAdmin은 지속성을 유지하고, 아티팩트를 삭제하고, 설정된 기준 충족 시 추가 액션을 호출하는 용도로 자주 사용됩니다.

fodhelper.exe (1.17%)

T1548.002

Fodhelper.exe는 Windows 유틸리티로서, 적들이 피해자 컴퓨터에서 상승된 권한으로 악성 파일을 실행하는 데 사용할 수 있습니다.

ADFind(0.59%)

T1016, T1018, T1069 및 하위 기법, T1087 및 하위 기법, T1482

적들이 도메인 Trusts, 권한 그룹, 원격 시스템 및 구성과 같은 Active Directory 정보를 검색하기 위해 사용할 수 있는 명령줄 유틸리티.

버그 보고서

전면 유리의 버그

(수석 엔지니어 겸 선임 보안 연구자인 Douglas McKee와 기타 블로거들은 월간 버그 보고서에서 취약성을 추적하고 분석합니다.)자동차에 비유하자면 전 세계가 2021년 말의 난관을 빠른 속도로 벗어나려 하는 과정에서 많은 ‘벌레(bug)’가 전면 유리에 쏟아졌습니다. 이 벌레를 쉽게 치운 기업도 있지만 어떤 기업에는 그 흔적이 지속되고 있습니다. 팀은 릴리스와 보고서를 매월 공개할 때마다 그 중요성이 가장 클 것으로 ‘느껴지는’ 새로운 취약성(버그)을 추적하고 평가합니다. 즉, CVSS 점수나 OWASP 순위가 아니라 다년간의 경험을 바탕으로 한 직감적인 판단입니다.

성찰의 순간

최근 몇 달 동안 보고된 주요 버그를 살펴보면 몇 가지 버그가 두드러집니다. Apache는 영향력이 큰 버그로 심한 타격을 입은 웹서버(CVE-2021-41773)와 Log4j 구성 요소(CVE-2021-44228)로 인해 힘든 한 해를 보냈습니다. Palo Alto 역시 전 세계 팬데믹 기간 동안 독보적인 영향력을 미친 GlobalProtect VPN(CVE-2021-3064)에서 발견된 버그로 인해 Apache에 버금가는 어려움을 겪었습니다. 잠시 멈추고 현실적으로 생각해 봅시다. Apache Log4j 취약성은 현재까지 2021년 최대의 버그이며 향후 이 타이틀을 유지할 가능성이 있으므로 ‘영향력이 큼’ 이상의 등급을 받을 만합니다. 세상과 담을 쌓고 살기 때문에 이에 대해 아직 듣지 못했다면 당사의 12월 버그 보고서를 읽어보실 것을 강력히 권장합니다. 최근에 대서특필된 취약성 뉴스를 매월 다시 체크하는 것도 잊지 마십시오.

그러면 이 버그가 최악인 이유는 무엇일까요? 간단히 말하자면 이 버그는 네트워크 에지에 상주하는 도구에 대한 인증 없이 원격으로 활용할 수 있기 때문입니다. 이 버그는 네트워크에 대한 초기 진입점이 될 수 있는데, 공격자가 ‘자신이 원하는 것을 피싱으로 속일’ 필요 없이 더 큰 규모의 공격을 위한 게이트웨이가 되도록 요구합니다.

CISO가 러시안룰렛 놀이를 좋아하여 한 가지 제품만 패치할 수 있다고 말한다면 의문의 여지 없이 Log4j 취약성을 선택할 것을 권장합니다. 이 취약성은 실행하기 쉽고 악의적인 행위자들이 활발히 악용해 왔기 때문입니다. Palo Alto VPN 결함이 심각하고 2020년 이후 VPN 악용이 증가해 왔지만 오래된 VPN 소프트웨어 버전에 영향을 미치고 아직 활발한 악용이 만연해 있기 때문에 Log4j와 기타 Apache 취약성에 1위 자리를 양보하고 있는 실정입니다.

흰개미

흰개미 같은 벌레는 틈새를 통해 빠져나갈 수 있지만 압도적인 영향을 미칩니다.

CVE-2021-41379라는 레이블이 지정된 Microsoft Windows Installer 서비스 로컬 권한 상승 버그는 11월의 흰개미와도 같은 존재였습니다. Microsoft는 이 버그의 경우 로컬 액세스가 필요하다는 사실을 공개하였고, 공식 패치로 이 버그를 수정한 것으로 전해졌는데, 패치가 예상대로 작동하지 않으면서 이 전략이 역효과를 낳고 말았습니다.

패치가 실패하고 POC가 공개적으로 제공되자 불량 행위자들은 인사이트에서 알 수 있듯이 이를 지체 없이 자신의 플레이북으로 컴파일하였습니다. 당사 팀은 이슈를 악화시키는 요인으로 다크웹에서 이러한 익스플로잇의 무기화 버전이 판매되고 있는 것을 발견하였습니다.

2021년 3분기 추가 데이터 및 연구

랜섬웨어 클라이언트 국가

미국에 본사를 둔 클라이언트는 2021년 3분기 랜섬웨어 탐지 총 건수의 1/3 이상을 차지하였습니다.

랜섬웨어 클라이언트 부문

은행/금융(22%), 유틸리티(20%), 소매(16%)가 2021년 3분기 랜섬웨어 고객 탐지 총 건수 중에서 거의 60%를 차지하였습니다.

랜섬웨어 MITRE ATT&CK 기법

데이터 입력(2.6%), 파일 및 디렉터리 검색(2.5%), 파일 또는 정보 난독화(2.4%)가 2021년 3분기에 탐지된 랜섬웨어 MITRE ATT&CK 기법 중에서 최상위를 차지했습니다.

APT 클라이언트 국가

터키에서는 공격 패턴 기법에 대한 클라이언트 탐지가 2021년 3분기의 총 탐지 건수 중 17%를 차지했고, 미국(15%)과 이스라엘(12%)이 그 뒤를 이었습니다.

APT 고객 부문

2021년 3분기에는 은행/금융(37%)에서 가장 많은 APT 탐지가 발생했고, 유틸리티(17%), 소매(16%), 정부(11%) 부문이 그 뒤를 이었습니다.

APT MITRE ATT&CK 기법

스피어피싱 첨부 파일(16.8%), 파일 또는 정보 난독화(16.7%), PowerShell(16%)이 2021년 3분기에 탐지된 APT MITRE ATT&CK 기법 중에서 가장 널리 확산된 기법입니다.

ATR 클라이언트 국가

2021년 3분기에 탐지된 ATR 도구 위협 총 건수 중 절반 이상이 독일(32%)과 미국(28%)에서 발생하였습니다.

ATR 고객 부문

2021년 3분기 현재 은행/금융 ATR 고객 부문에서 탐지가 가장 많이 발생하였습니다(45%).

ATR MITRE ATT&CK 기법

파일 또는 정보 난독화는 2021년 3분기 모든 ATR MITRE ATT&CK 기법 탐지 건수 중에서 5%를 차지했습니다.

리소스

최신 위협 및 연구를 추적하려면 다음과 같은 당사 팀의 리소스를 참조하십시오.

위협 센터 - 당사 팀이 현재 가장 영향력이 큰 위협을 확인했습니다.