Erkennung und Abwehr von Ransomware

Lassen Sie Ransomware keine Chance. Verkürzen Sie die Zeit für die Erkennung, Untersuchung und Abwehr von Ransomware-Angriffen.

Die Ransomware-Herausforderung

Die Frage lautet nicht, ob, sondern wann Ihr Unternehmen mit einer Ransomware infiziert wird. Das Trellix Advanced Research Center-Team hat mehr als 9.000 reale Angriffe analysiert, um ein Kill-Chain-Modell für Ransomware zu entwickeln, mit dem Sie Ransomware abwehren und gleichzeitig die Amortisierung beschleunigen, die Kosten senken und die Komplexität sowie das allgemeine Risiko reduzieren können.

Alle Phasen der Ransomware-Kill-Chain sind abgedeckt

Trellix deckt alle Phasen hochentwickelter Ransomware-Kampagnen ab – von der Erkundung bis zur Wiederherstellung.

![]()

Erkundung

Vorbereitung auf einen Angriff mit Services, Einblicken und Bedrohungsdaten

![]()

Erstzugriff

Verhinderung, dass Angreifer Zugriff erhalten, und Erkennung verdächtiger Aktivitäten in E-Mails und auf Endgeräten

![]()

Eskalation und Bewegung innerhalb des Netzwerks

Erkennung von Angreiferaktivitäten, einschließlich Überblick über laterale Bewegungen, die Verwendung von Remote-Verwaltungs-Tools und mehr

![]()

Datensammlung und Exfiltration

Minimierung potenzieller Auswirkungen durch die Verhinderung von Datenverlusten und Überblick über Datenarchivierungsaktionen und andere Aktivitäten

![]()

Beeinträchtigung der Wiederherstellungs- und Systemsicherheitsdienste

Minimierung böswilliger Manipulationen von Dateien, Diensten und Sicherheitseinstellungen sowie Erkennung aller Datenzerstörungen

![]()

Bereitstellung und Ausführung von Ransomware sowie Verschlüsselung

Wiederherstellung mit Rollback-Aktionen, geführten Playbooks und verbesserter Transparenz

![]()

Wiederherstellung und Rückblick

Durchführung einer Ursachenanalyse, um erneute Infektionen zu vermeiden und die Resilienz zu steigern

Der Vorteil der Trellix Security Platform

KI-gestützte Korrelation und Untersuchung von Ereignissen

Dank der automatischen Korrelation mehrerer Vektoren und Anbieter sowie der Kontextualisierung wird die durchschnittliche Zeit für die Erkennung verkürzt. Durch KI-geführte Untersuchungen und Reaktionen wird die durchschnittliche Zeit für die Untersuchung und Reaktion verkürzt.

Verwandte Produkte

Trellix Endpoint Security

Schützt vor aktuellen und neuen Bedrohungen mit einem mehrschichtigen Schutz-Stack, der in einem einzigen Agenten bereitgestellt wird. Durch eingebettete Forensik können Sie den von Bedrohungen betroffenen Bereich identifizieren und eindämmen.

Trellix Network Detection and Response

Sie erhalten erweiterte Transparenz und mehrschichtige Bedrohungserkennung zum Netzwerkdatenverkehr und können Ereignisse in allen Phasen des MITRE ATT&CK-Frameworks schneller untersuchen und beheben.

Trellix Data Security

Schützen Sie vertrauliche und proprietäre Informationen, die auf Endgeräten, in Netzwerken, in E-Mails, im Web und in Datenbanken freigegeben und weitergegeben werden.

Trellix Email Security

Identifizieren und isolieren Sie hochentwickelte Angriffe, die über URLs und Anhänge ausgeführt werden, und schützen Sie sich davor.

Trellix ePolicy Orchestrator

Mit der zentralen und erweiterbaren Plattform zur Verwaltung von Endgeräte-Sicherheitsrichtlinien können Sie tägliche Aufgaben automatisieren.

Trellix Threat Intelligence

Basierend auf den Daten von hunderten Millionen verbundenen Sensoren weltweit erhalten Sie entscheidungsrelevante Einblicke in Cyber-Bedrohungen und die dahinter stehenden Akteure.

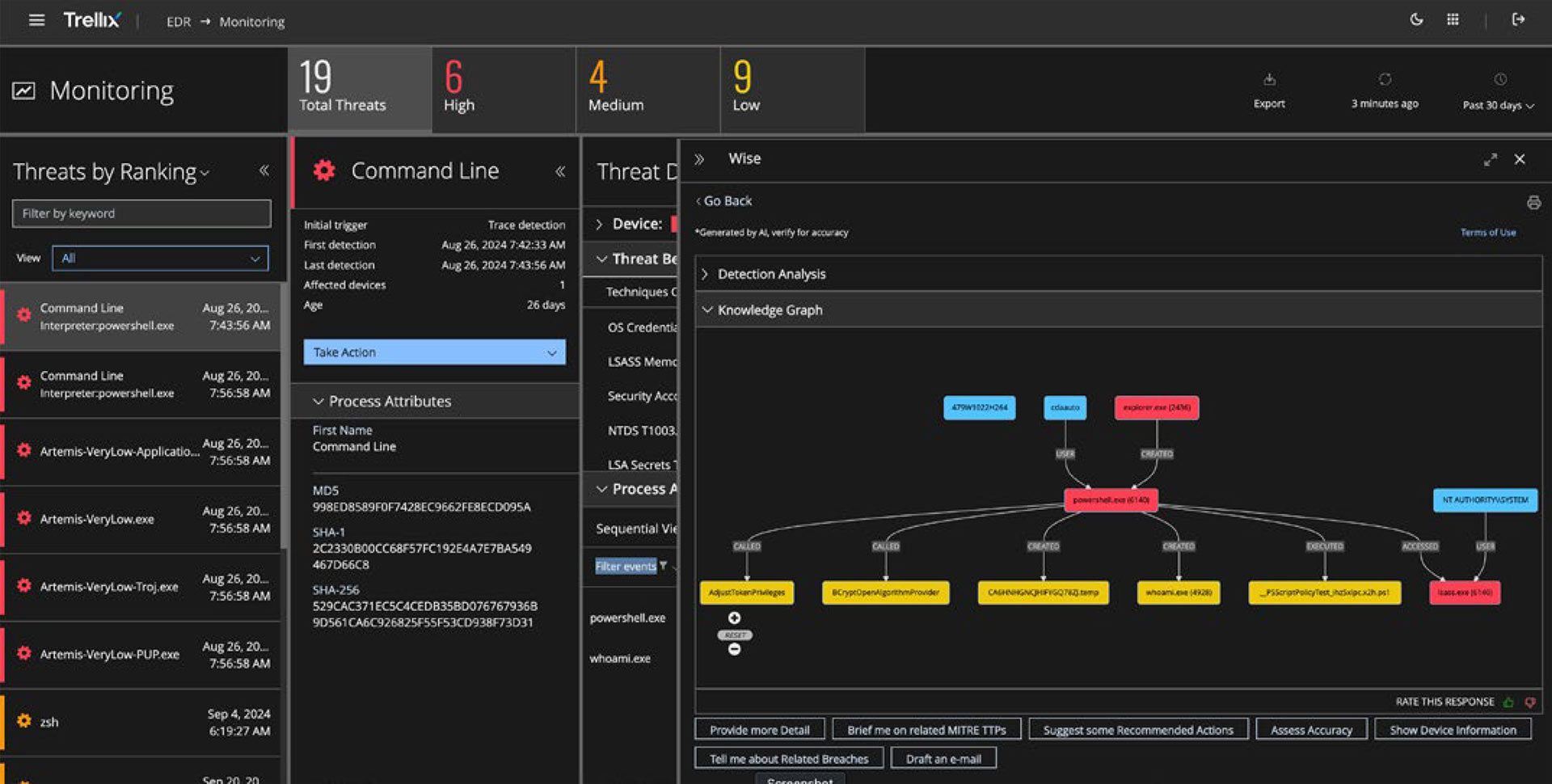

Trellix Wise

Schnellere Untersuchungen mit Trellix WiseTM AI

Verbessern Sie Erkennungen, die Korrelation und Priorisierung von Warnmeldungen sowie Untersuchungs-Workflows mit Trellix Wise AI.

Untersuchung

aller Warnmeldungen

Bessere und schnellere

Entscheidungen

Automatisierte Berichte

zu Ergebnissen

Optimieren Sie Sicherheitsabläufe mit Trellix MDR-Produkten

Durch die kontinuierliche KI-gestützte Erkennung und Reaktion, die rund um die Uhr von erfahrenen Trellix-Experten verwaltet wird, erweitern Sie Ihre Sicherheitsteams und genießen zuverlässigen Schutz.

E-Book

CISO-Leitfaden zu Ransomware

So bereiten Sie Ihr Unternehmen darauf vor, schnellstmöglich reagieren zu können. Erfahren Sie, wie Sie effektiver mit Ihrem Vorstand kommunizieren, Ihren Reifegrad steigern und mit welchen zehn bewährten Methoden Sie Ihre Abwehr gegen Ransomware optimieren.

Verwandte Ressourcen

Sie erhalten ein umfassendes Framework für die Integration von Bedrohungsdaten, proaktiven Suchmethoden und erweiterter Erkennung in moderne Sicherheitsabläufe.

Sie erhalten Einblicke aus einem weltweiten Netzwerk von Experten, Sensoren, Telemetrie und Bedrohungsdaten.

Wir analysieren Cyber-Sicherheitsbedrohungen, neue Schwachstellen und Verteidigungsstrategien, damit Sie Cyber-Risiken stets einen Schritt voraus sind.

Zur Abwehr von Angreifern benötigen effektive Bedrohungssucher KI-gestützte Tools. Erfahren Sie, wie Sie Bedrohungen mithilfe erstklassiger Daten stoppen können.