Rilevamento e risposta del ransomware

Metti a tacere gli incubi del ransomware. Riduci al minimo il tempo necessario per rilevare, analizzare e rispondere alle minacce ransomware.

La sfida al ransomware

Il problema ransomware non è se, ma quando ci sarà. Il Trellix Advanced Research Center ha analizzato più di 9.000 attacchi nel mondo reale per sviluppare un modello della catena di attacco del ransomware che consente di combattere il ransomware riducendo al contempo il time-to-value, i costi, la complessità e il rischio generale.

Affronta tutte le fasi della catena di attacco del ransomware

Trellix fornisce una copertura critica per tutte le fasi di una sofisticata campagna ransomware, dalla ricognizione al ripristino.

![]()

Ricognizione

Preparati per un attacco con informazioni dettagliate, servizi e intelligence sulle minacce.

![]()

Accesso iniziale

Impedisci agli autori degli attacchi di ottenere l'accesso e rileva le attività sospette su email ed endpoint.

![]()

Riassegnazione e spostamento laterale

Rileva l'attività dell'autore dell'attacco con visibilità sugli spostamenti laterali, sull'uso di strumenti di gestione remota e altro ancora.

![]()

Raccolta dei dati ed esfiltrazione

Riduci il potenziale impatto prevenendo la perdita di dati e fornendo visibilità sull'archiviazione dei dati e altre attività.

![]()

Degrado dei servizi di ripristino e di sicurezza del sistema

Mitiga la manomissione dannosa di file, servizi e impostazioni di sicurezza e rileva qualsiasi distruzione di dati.

![]()

Distribuzione, esecuzione e crittografia del ransomware

Ripristino con azioni di rollback, guide alle tattiche guidate e visibilità migliorata.

![]()

Ripristino e retrospettiva

Esegui l'analisi della causa principale, per evitare la reinfezione ed emergere più forte e resiliente.

Il vantaggio di Trellix

- Rafforza la posizione

La soluzione completa, integrata e aperta di Trellix, basata sull'IA e XDR, riduce il rischio complessivo del ransomware. - Riduci al minimo il tempo di rilevamento

La correlazione automatica multi-vettore e multi-fornitore, e la contestualizzazione, riducono il tempo medio di rilevamento (MTTD). - Riduci il tempo di indagine e risposta

L'indagine, la risposta e le guide tattiche guidate dall'IA riducono il tempo medio di indagine (MTTI) e il tempo medio di risposta (MTTR). - Potenzia il talento

I servizi professionali di Trellix rivalutano il tuo team e ti aiutano a consolidare le difese e a recuperare più velocemente. - Riduci i costi

Le operazioni di sicurezza semplificate, l'aumento della produttività e un time-to-value più veloce consentono di ridurre i costi complessivi. - Completa con l'intelligence sulle minacce

Integrata nella piattaforma e disponibile come servizio, l'intelligence sulle minacce rileva e assegna la priorità alle minacce.

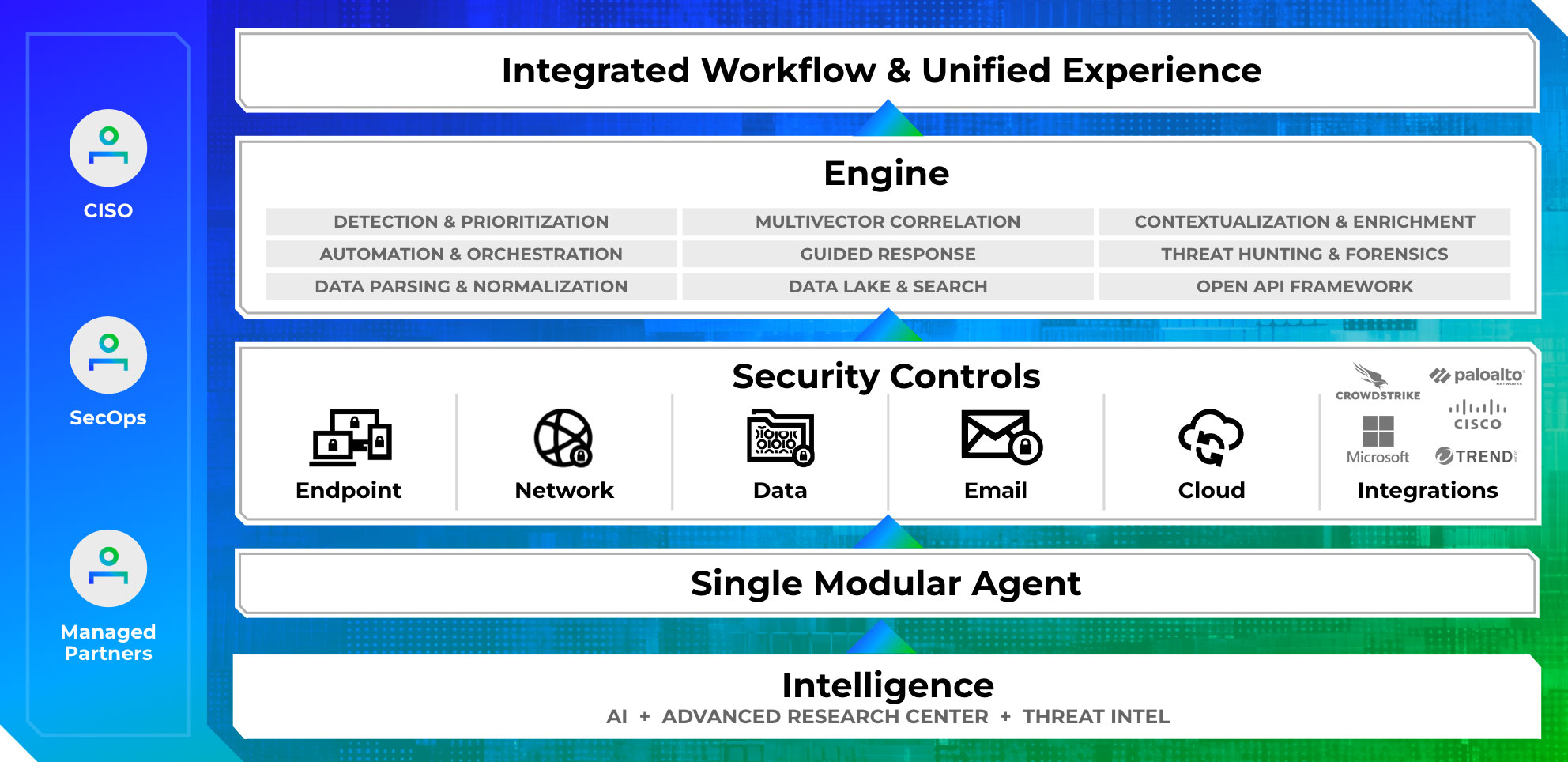

Resta al sicuro con la Trellix Platform

Blocca il ransomware sul nascere con la piattaforma di Trellix basata sull'IA, XDR, i controlli di sicurezza e i servizi leader del settore.

E-book

La guida al ransomware del CISO

Come preparare la tua organizzazione a intraprendere un'azione quando ogni minuto conta. Comunica in modo più efficace con il CdA, sviluppa il tuo livello di maturità e scopri le 10 migliori pratiche per essere pronto al ransomware.

Leggi l'e-book