What Is Endpoint Security?

Trellix Endpoint Security Earns SE Labs’ Highest AAA Rating for Enterprise & Small Business Customers |

Read Now

エンドポイント セキュリティとは、デスクトップ PC、ノート PC、モバイル デバイスなどのエンドユーザー デバイスのエンドポイントまたはエントリ ポイントを、悪意のある攻撃者やキャンペーンによる悪用から保護する手法です。エンドポイント セキュリティ システムは、ネットワークまたはクラウド上のこうしたエンドポイントをサイバーセキュリティの脅威から保護します。エンドポイント セキュリティは、従来のウイルス対策ソフトウェアから進化し 、巧妙なマルウェアや進化を続けるゼロデイ脅威からの包括的な保護を提供するようになりました。

あらゆる規模の組織が、国家、ハクティビスト、組織犯罪、悪意のある/偶発的な内部関係者による脅威にさらされています。多くの組織がサイバーセキュリティの最前線にエンドポイント セキュリティを配備し、企業ネットワークを保護する最初の防御層としています。

サイバーセキュリティ脅威は着実に増加し、先鋭化しています。このような脅威に対抗するには、より高度なエンドポイント セキュリティ ソリューションが必要です。現在のエンドポイント保護システムには、発生した攻撃を早期に検知したうえで、分析、ブロック、封じ込めを迅速に行うことが求められています。これを実現するには、複数の保護システムが相互に、または他のセキュリティ技術と連携して、高度な脅威に対する可視性を管理者に提供し、検出と修復の対応時間を短縮することが必要です。

エンドポイント セキュリティが重要な理由

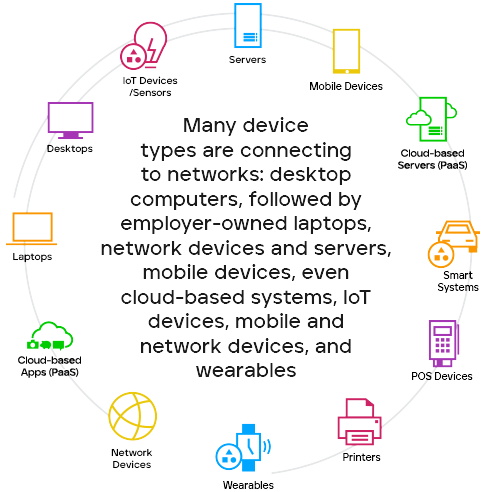

エンドポイント保護プラットフォームが企業のサイバーセキュリティにとって重要な理由は いくつかあります。第一に、今日のビジネスの世界では、 データは企業の最も貴重な資産であり、そうしたデータの漏えいや不正アクセスを許してしまうと、経営破綻のリスクにさらされる可能性があります。企業は、エンドポイントの数の増加だけでなく種類の増加にも対応しなければなりません。このため自社でエンドポイント セキュリティを実施することは困難です。加えて、リモート ワークや BYOD によってさらに状況が複雑になり、セキュリティがますます脆弱になっています。脅威の状況も複雑さを増しています。ハッカーはシステムや情報へ不正にアクセスする新しい方法や、従業員を騙して機密情報を盗む方法を常に編み出し続けています。事業の推進に用いるべきリソースを脅威対策に充てることによる機会コスト、大規模セキュリティ侵害によって引き起こされる評判の低下によるコスト、コンプライアンス違反による財務コストを考えると、現代の企業にとってエンドポイント保護プラットフォームが欠かせない理由は明らかです。

How endpoint protection works

Endpoint security is the practice of safeguarding the data and workflows associated with the individual devices that connect to your network. Endpoint protection platforms (EPP) work by examining files as they enter the network. Modern EPPs harness the power of the cloud to hold an ever-growing database of threat information, freeing endpoints of the bloat associated with storing all this information locally and the maintenance required to keep these databases up to date. Accessing this data in the cloud also allows for greater speed and scalability.

The EPP provides system administrators a centralized console, which is installed on a network gateway or server and allows cybersecurity professionals to control security for each device remotely. The client software is then assigned to each endpoint—it can either be delivered as a SaaS and managed remotely, or it can be installed directly on the device. Once the endpoint has been set up, the client software can push updates to the endpoints when necessary, authenticate log-in attempts from each device, and administer corporate policies from one location. EPPs secure endpoints through application control—which blocks the use of applications that are unsafe or unauthorized—and through encryption, which helps prevent data loss.

When the EPP is set up, it can quickly detect malware and other threats. Some solutions also include an Endpoint Detection and Response (EDR) component. EDR capabilities allow for the detection of more advanced threats, such as polymorphic attacks, fileless malware, and zero-day attacks. By employing continuous monitoring, the EDR solution can offer better visibility and a variety of response options.

EPP solutions are available in on-premises or cloud based models. While cloud- based products are more scalable and can more easily integrate with your current architecture, certain regulatory/compliance rules may require on-premises security.

What’s considered an endpoint?

If a device is connected to a network, it is considered an endpoint. With the growing popularity of BYOD (bring your own device) and IoT (Internet of Things), the number of individual devices connected to an organization's network can quickly reach into the tens (and hundreds) of thousands.

Endpoints can range from the more commonly thought of devices such as:

- Tablets

- Mobile devices

- Smart watches

- Printers

- Servers

- ATM machines

- Medical devices

Because they are entry points for threats and malware, endpoints (especially mobile and remote devices) are a favorite target of adversaries. Mobile endpoint devices have become much more than just Android devices and iPhones—think of the latest wearable watches, smart devices, voice-controlled digital assistants, and other IoT-enabled smart devices. We now have network-connected sensors in our cars, airplanes, hospitals, and even on the drills of oil rigs. As the different types of endpoints have evolved and expanded, the security solutions that protect them have also had to adapt.

エンドポイント セキュリティのコンポーネント

通常、エンドポイント セキュリティ ソフトウェアには、次のようなコンポーネントが含まれます。

- 機械学習による分類でほぼリアルタイムにゼロデイ脅威を検出

- 複数のエンドポイント デバイスおよびオペレーティング システム上のマルウェアを検出し修正する、高度なマルウェア/ウイルス対策

- ブラウジングを保護するプロアクティブな Web セキュリティ

- データ損失や流出を防ぐデータ分類とデータ損失防止

- 敵対的なネットワーク攻撃をブロックする統合ファイアウォール

- 従業員を狙うフィッシングやソーシャル エンジニアリング攻撃をブロックするメール ゲートウェイ

- 感染の迅速な分離に役立つ脅威フォレンジックス

- 意図しない/悪意のあるアクションから保護する内部脅威対策

- 可視性の向上と運用の簡易化に役立つ集中エンドポイント管理プラットフォーム

- データ抜き出しを防ぐための、エンドポイント、メール、ディスクの暗号化

エンドポイント保護プラットフォーム vs 従来のウイルス対策

エンドポイント保護プラットフォーム (EPP) と従来のウイルス対策ソリューションには、いくつか大きな違いがあります。

- エンドポイント セキュリティ vs ネットワーク セキュリティ: ウイルス対策プログラムが保護するのは 1 つのエンドポイントのみで、そのエンドポイントだけを可視化し、また多くの場合、そのエンドポイントからのみ可視化します。対してエンドポイント セキュリティ ソフトウェアは企業ネットワーク全体を監視し、接続されているすべてのエンドポイントを集中コンソールからみることができます。

- 管理: 従来のウイルス対策ソリューションでは、ユーザー自身が手動でデータベースを更新するか、または事前定義された時間にのみ自動更新できました。EPP は相互通信するセキュリティを提供するので、管理責任をエンタープライズ IT、またはサイバーセキュリティ チームに移管できます。

- 保護: 従来のウイルス対策ソリューションでは、シグネチャ ベースの検出を使用してウイルスを検出していました。つまり、企業が感染第 1 号になったり、ユーザーが最新のウイルス対策プログラムに更新していなかったりすると、依然としてリスクが存在する可能性があります。しかし、クラウドを活用すれば EPP ソリューションを常に最新化できます。また、動作分析などの技術を使用すると、不審な動作があれば、以前は特定されていなかった脅威を明らかにすることができます。

従来のウイルス対策ソリューションと最新のエンドポイント保護プラットフォームの違いについて、詳細をご覧ください。

法人向けエンドポイント保護と消費者向けエンドポイント保護の違い

法人向けのエンドポイント セキュリティ対策

個人向けのエンドポイント セキュリティ対策

個人向けのエンドポイント セキュリティ対策

単一ユーザーのエンドポイントを少数管理

様々なエンドポイントの管理に優れている

単一ユーザーのエンドポイントを少数管理

集中管理ハブ ソフトウェア

エンドポイントは個別のセットアップおよび構成が可能

リモート管理機能

リモート管理はほぼ不要

リモートからデバイスでエンドポイント保護を構成

デバイスに直接エンドポイント保護を構成

関連するすべてのエンドポイントにパッチを適用

ユーザーが各デバイス毎に自動更新を設定

権限の変更が必要

管理者権限を使用

従業員のデバイス、アクティビティ、行動の監視が可能

アクティビティと行動の監視は1ユーザーのみ

高度なエンドポイント セキュリティ ソリューション

Trellix は、強力なエンドポイント保護と効率的なエンドポイント管理を包括したエンタープライズ ソリューションを提供しています。Trellix Endpoint Security は、ファイアウォール、レピュテーション、ヒューリスティックなどの確立された機能と、最先端の機械学習と封止、エンドポイントの検出と対応 (EDR) を、単一のプラットフォーム エージェントに統合しており、単一の管理コンソールが使用できます。この統合されたエンドポイント保護プラットフォームは、最初のエンドポイントが感染する前にランサムウェアなどのゼロデイ マルウェアを阻止するので、ユーザーの生産性と接続性が維持されます。