Detección y respuesta al ransomware

Elimine las preocupaciones del ransomware. Minimice el tiempo necesario para detectar, investigar y responder a las amenazas de ransomware.

El desafío del ransomware

El ransomware no es una posibilidad, sino una certeza. El Trellix Advanced Research Center analizó más de 9000 ataques reales para desarrollar un modelo de cadena de ataque del ransomware (Ransomware Kill Chain) que le ayude a combatir el ransomware a la vez que ofrece una rentabilidad más rápida y reduce el coste, la complejidad y el riesgo general.

Cómo hacer frente a todas las fases del cadena de ataque del ransomware

Trellix proporciona una cobertura completa en todas las fases de una campaña de ransomware sofisticada, desde el reconocimiento hasta la recuperación.

![]()

Reconocimiento

Prepárese para un ataque con información práctica, servicios e inteligencia sobre amenazas.

![]()

Acceso inicial

Evite que los ciberdelincuentes consigan acceso y detecte cualquier actividad sospechosa en el correo electrónico y los endpoints.

![]()

Elevación y movimiento lateral

Detecte la actividad de los atacantes con visibilidad de los movimientos laterales, uso de herramientas de gestión remota y mucho más.

![]()

Recopilación y filtración de datos

Mitigue el impacto potencial al evitar la pérdida de datos y proporcionar visibilidad sobre el archivado de datos y otras actividades.

![]()

Degradación de los servicios de recuperación y seguridad del sistema

Mitigue la manipulación maliciosa de archivos, servicios y ajustes de seguridad, y detecte cualquier destrucción de datos.

![]()

Despliegue, ejecución y cifrado de ransomware

Recupere con acciones de reversión, guías tácticas guiadas y visibilidad optimizada.

![]()

Recuperación y retrospectiva

Realice un análisis de la causa raízpara evitar la reinfección y reforzar su seguridad y resiliencia.

La ventaja de Trellix Security Platform

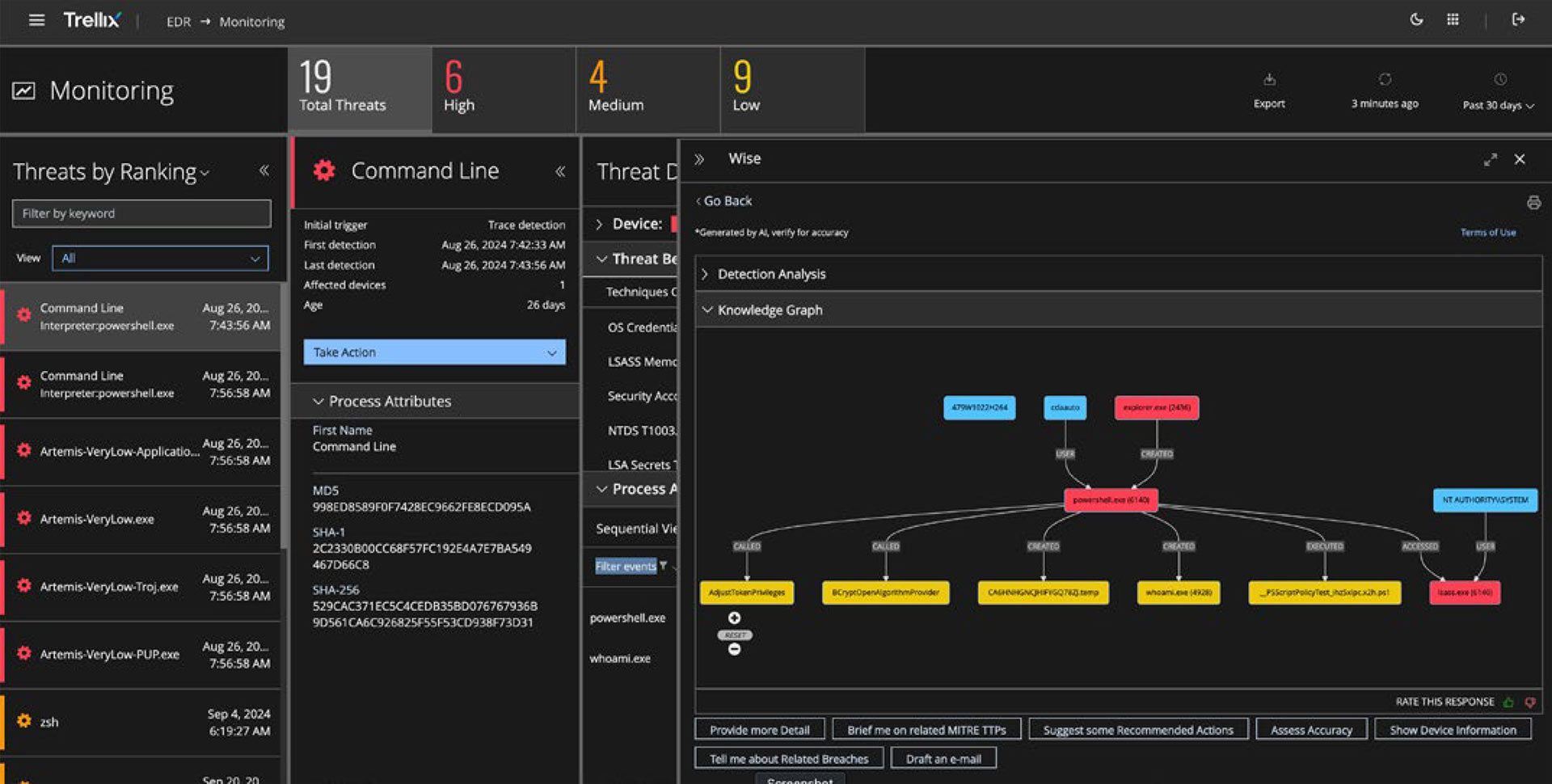

Correlación e investigación de eventos impulsadas por IA

La correlación y la contextualización automáticas de información de múltiples vectores y proveedores reducen el tiempo medio de detección. El uso de la IA para la investigación y la respuesta reduce el tiempo medio de investigación y de respuesta.

Productos relacionados

Trellix Endpoint Security

Protéjase frente a amenazas modernas y poco conocidas con una pila de protección multicapa en un solo agente. Identifique las amenazas y limite el alcance de los posibles daños con funciones integradas de análisis forense.

Trellix Network Detection and Response

Disfrute de una visibilidad ampliada, detección de amenazas multicapa e investigación y respuesta aceleradas para el tráfico de red en cada etapa del marco MITRE ATT&CK.

Trellix Data Security

Proteja la información sensible y confidencial que se comparte en los endpoints, las redes, el correo electrónico, la web y las bases de datos.

Trellix Email Security

Identifique y aísle las amenazas, y protéjase de los ataques avanzados que utilizan URL y archivos adjuntos.

Trellix ePolicy Orchestrator

Automatice las tareas diarias con una plataforma única, centralizada y ampliable para la gestión de directivas de seguridad de endpoints.

Trellix Threat Intelligence

Obtenga información útil sobre las ciberamenazas y las entidades que las originan, a partir de datos recopilados por cientos de millones de sensores conectados en todo el mundo.

Trellix Wise

Acelere las investigaciones con Trellix WiseTM

Mejore y amplíe la detección, la correlación y priorización de alertas, así como los flujos de trabajo de investigación con Trellix Wise Al.

Investigación

de todas las alertas

Toma de decisiones

acelerada y mejorada

Automatizar informes de hallazgos de

Optimice las operaciones de seguridad gracias a Trellix MDR

Amplíe sus equipos de seguridad y gane tranquilidad con detección y respuesta continuas impulsadas por IA y gestionadas permanentemente por los expertos de élite de Trellix.

Libro electrónico

Guía del CISO sobre ransomware

Cómo preparar su empresa para actuar cuando el tiempo apremia. Comuníquese con su consejos de administración de manera más eficaz, mejore su madurez y descubra las 10 prácticas recomendadas para estar preparado para el ransomware.

Recursos relacionados

Disfrute de una plataforma completa que integra inteligencia de amenazas, metodologías de caza de amenazas proactiva e ingeniería de detección avanzada en las operaciones de seguridad modernas.

Información obtenida de una red mundial de expertos, sensores, telemetría e inteligencia.

Anticípese a los ciberriesgos con nuestro análisis de las amenazas de ciberseguridad, las vulnerabilidades emergentes y las estrategias de defensa.

Los equipos de caza de amenazas eficaces necesitan herramientas basadas en IA para hacer frente a los ciberdelincuentes. Descubra cómo combatir las amenazas con la inteligencia de amenazas más avanzada.