What Is Endpoint Security?

Trellix Endpoint Security Earns SE Labs’ Highest AAA Rating for Enterprise & Small Business Customers |

Read Now

La seguridad para endpoints es la práctica de proteger los endpoints o los puntos de entrada de los dispositivos de los usuarios finales, como ordenadores de sobremesa, portátiles y dispositivos móviles, para evitar que sean explotados por ciberdelincuentes y campañas maliciosas. Los sistemas de seguridad para endpoints protegen estos endpoints en una red o en la nube frente a las amenazas a la ciberseguridad. La seguridad para endpoints ha evolucionado desde el software antivirus tradicional hasta proporcionar una protección completa contra malware sofisticado y amenazas zero-day que evolucionan constantemente.

Las organizaciones de todos los tamaños están expuestas a riesgos procedentes de Estados, hacktivistas, el crimen organizado y las amenazas internas maliciosas y accidentales. La seguridad para endpoints suele considerarse como la primera línea de defensa de la ciberseguridad, y es uno de los primeros puntos a los que las organizaciones recurren para proteger sus redes corporativas.

El volumen y complejidad de las amenazas a la ciberseguridad han crecido de forma constante, y también lo ha hecho la necesidad de contar con soluciones de seguridad para endpoints más avanzadas. Los sistemas de seguridad para endpoints actuales están diseñados para detectar, analizar, bloquear y contener ataques rápidamente cuando se están produciendo. Para ello, deben colaborar entre sí y con otras tecnologías de seguridad a fin de proporcionar a los administradores visibilidad de las amenazas avanzadas y acelerar así los tiempos de respuesta de detección y corrección.

Por qué es importante la seguridad para endpoints

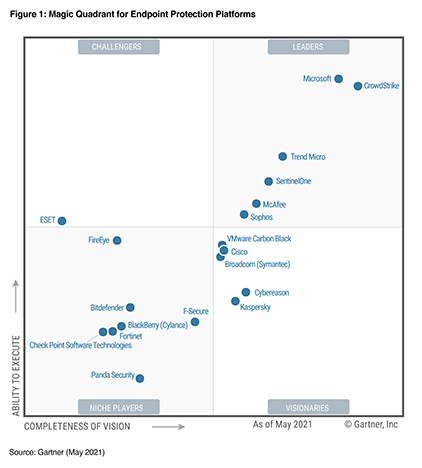

Una plataforma de protección de endpoints es una parte vital de la ciberseguridad empresarial por varias razones. En primer lugar, en el mundo empresarial actual, los datos son el activo más valioso de una empresa, y perder esos datos, o no poder acceder a ellos, podría poner en riesgo de insolvencia a toda la empresa. Las empresas también no solo han tenido que gestionar un número cada vez mayor de endpoints, sino también de tipos de endpoints. Estos elementos complican la seguridad de los endpoints empresariales de manera individual, y se agravan con el teletrabajo y las políticas BYOD, lo que hace que la seguridad perimetral resulte insuficiente y que se generen vulnerabilidades. El panorama de las amenazas también se está volviendo más complicado: los hackers siempre están ideando nuevas formas de obtener acceso, robar información o manipular a los empleados para que proporcionen información confidencial. Si a esto añadimos la oportunidad, el coste de reasignar recursos de los objetivos empresariales a la gestión de amenazas, el coste reputacional de una violación de la seguridad a gran escala y el coste financiero real de las infracciones de conformidad, no resulta difícil entender por qué las plataformas de protección de endpoints se consideran imprescindibles para la seguridad de las empresas modernas.

How endpoint protection works

Endpoint security is the practice of safeguarding the data and workflows associated with the individual devices that connect to your network. Endpoint protection platforms (EPP) work by examining files as they enter the network. Modern EPPs harness the power of the cloud to hold an ever-growing database of threat information, freeing endpoints of the bloat associated with storing all this information locally and the maintenance required to keep these databases up to date. Accessing this data in the cloud also allows for greater speed and scalability.

The EPP provides system administrators a centralized console, which is installed on a network gateway or server and allows cybersecurity professionals to control security for each device remotely. The client software is then assigned to each endpoint—it can either be delivered as a SaaS and managed remotely, or it can be installed directly on the device. Once the endpoint has been set up, the client software can push updates to the endpoints when necessary, authenticate log-in attempts from each device, and administer corporate policies from one location. EPPs secure endpoints through application control—which blocks the use of applications that are unsafe or unauthorized—and through encryption, which helps prevent data loss.

When the EPP is set up, it can quickly detect malware and other threats. Some solutions also include an Endpoint Detection and Response (EDR) component. EDR capabilities allow for the detection of more advanced threats, such as polymorphic attacks, fileless malware, and zero-day attacks. By employing continuous monitoring, the EDR solution can offer better visibility and a variety of response options.

EPP solutions are available in on-premises or cloud based models. While cloud- based products are more scalable and can more easily integrate with your current architecture, certain regulatory/compliance rules may require on-premises security.

What’s considered an endpoint?

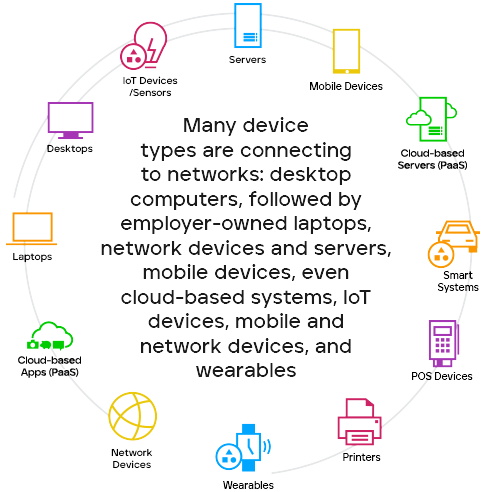

If a device is connected to a network, it is considered an endpoint. With the growing popularity of BYOD (bring your own device) and IoT (Internet of Things), the number of individual devices connected to an organization's network can quickly reach into the tens (and hundreds) of thousands.

Endpoints can range from the more commonly thought of devices such as:

- Tablets

- Mobile devices

- Smart watches

- Printers

- Servers

- ATM machines

- Medical devices

Because they are entry points for threats and malware, endpoints (especially mobile and remote devices) are a favorite target of adversaries. Mobile endpoint devices have become much more than just Android devices and iPhones—think of the latest wearable watches, smart devices, voice-controlled digital assistants, and other IoT-enabled smart devices. We now have network-connected sensors in our cars, airplanes, hospitals, and even on the drills of oil rigs. As the different types of endpoints have evolved and expanded, the security solutions that protect them have also had to adapt.

Componentes de seguridad para endpoints

Por lo general, el software de seguridad para endpoints incluye los siguientes componentes clave:

- Clasificación de aprendizaje automático para detectar amenazas zero-day casi en tiempo real.

- Antimalware y antivirus avanzados para proteger, detectar y corregir malware en distintos dispositivos y sistemas operativos.

- Seguridad web proactiva para garantizar una navegación web segura.

- Clasificación de datos y prevención para evitar pérdidas y filtraciones de datos.

- Firewall integrado para bloquear ataques de red hostiles.

- Gateway de correo electrónico para bloquear los ataques de phishing y de ingeniería social dirigidos contra sus empleados.

- Análisis forenses de amenazas en un lenguaje comprensible para permitir a los administradores aislar infecciones rápidamente.

- Protección frente a amenazas internas para protegerse de acciones no intencionadas y maliciosas.

- Plataforma de gestión de endpoints centralizada para mejorar la visibilidad y simplificar las operaciones.

- Cifrado de endpoints, correos electrónicos y discos para evitar la filtración de datos.

Plataformas de protección de endpoints frente a antivirus tradicionales

Las plataformas de protección de endpoints (EPP) y las soluciones antivirus tradicionales difieren en algunos aspectos clave.

- Seguridad para endpoints frente a seguridad de redes: los programas antivirus están diseñados para proteger un único endpoint, ofreciendo visibilidad únicamente de ese endpoint, en muchos casos únicamente desde ese endpoint. Sin embargo, el software de seguridad para endpoints considera la red empresarial como un todo y puede ofrecer visibilidad de todos los endpoints conectados desde una única ubicación.

- Administración: las soluciones antivirus tradicionales dependían de que el usuario actualizara manualmente las bases de datos o permitiera las actualizaciones a una hora preestablecida. Las plataformas de protección para endpoints ofrecen seguridad interconectada que traslada las responsabilidades de la administración al equipo de TI o de ciberseguridad de la empresa.

- Protección: las soluciones antivirus tradicionales utilizaban la detección basada en firmas para encontrar virus. Esto quería decir que si su empresa era el Paciente cero o si sus usuarios no habían actualizado su programa antivirus recientemente, seguía estando en peligro. Gracias a la nube, las soluciones EPP actuales se mantienen actualizadas automáticamente. Y con el uso de tecnologías como el análisis del comportamiento, se pueden descubrir amenazas no identificadas previamente basadas en comportamientos sospechosos.

Más información sobre las diferencias entre las soluciones antivirus tradicionales y las plataformas de protección de endpoints actuales.

En qué se diferencia la protección de endpoints empresariales de la protección de endpoints de particulares

Protección de endpoints empresariales

Protección de endpoints de particulares

Protección de endpoints de particulares

Necesaria para gestionar solamente un pequeño número de endpoints de un solo usuario

Más eficaz en la gestión de conjuntos diversos de endpoints

Necesaria para gestionar solamente un pequeño número de endpoints de un solo usuario

Software de administración centralizada

Endpoints instalados y configurados de forma individual

Funciones de gestión remota

Pocas veces requiere gestión remota

Configura la protección de endpoints en dispositivos de forma remota

Configura la protección de endpoints directamente en el dispositivo

Despliega parches en todos los endpoints pertinentes

El usuario habilita las actualizaciones automáticas para cada dispositivo

Requiere la modificación de permisos

Utiliza permisos administrativos

Capacidad para supervisar los dispositivos, la actividad y el comportamiento de los empleados

Actividad y comportamiento limitados al usuario único

Soluciones avanzadas de seguridad para endpoints

Trellix ofrece una gama completa de soluciones empresariales que combinan una sólida protección de endpoints con una gestión eficaz. Trellix Endpoint Security combina en un solo agente, con una sola consola de gestión, funciones consolidadas como firewall, reputación y heurística con aprendizaje automático y contención punteras, además de la detección y respuesta para endpoints (EDR). La plataforma de protección de endpoints integrada resultante garantiza la productividad y conectividad de los usuarios a la vez que detiene el malware zero-day, como el ransomware, antes de que pueda infectar el primer endpoint.